Nicht kategorisierte Dateien

Aus IT-Forensik Wiki

Unten werden bis zu 100 Ergebnisse im Bereich 1 bis 100 angezeigt.

- 00 memory layout.pdf 0 × 0; 93 KB

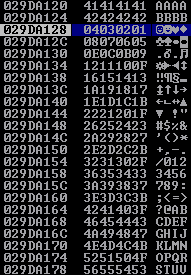

- 1. Abgleich des Byte-Arrays.png 659 × 155; 5 KB

- 1.png 478 × 152; 7 KB

- 1920px-ICMPv4 redirect message example-en.svg.png 1.920 × 700; 103 KB

- 2. Abgleich des Byte-Arrays.png 191 × 275; 6 KB

- 2021-03-14 09 19 45-IT-Forensik Wiki – Opera.png 763 × 811; 50 KB

- 2021-03-14 09 20 12-IT-Forensik Wiki – Opera.png 980 × 804; 29 KB

- 220623 OSINT-SEO vtv-mundenheim de.pdf 0 × 0; 3,89 MB

- 363.pdf 0 × 0; 96 KB

- 3Schicht.jpg 1.368 × 555; 144 KB

- 3Schicht.png 1.368 × 555; 122 KB

- 4Schicht.jpg 1.798 × 554; 187 KB

- 4Schicht.jpg.jpg 1.798 × 554; 187 KB

- 4Schicht.png 1.798 × 554; 154 KB

- APL-19HH Endfassung.pdf 0 × 0; 13,71 MB

- APL-JonasWolf.pdf 0 × 0; 2,95 MB

- APLForensikBER07.pdf 0 × 0; 19,27 MB

- APLForensikHH02.pdf 0 × 0; 1,74 MB

- APLIT-ForensikPublicVersion.pdf 0 × 0; 8,93 MB

- APL Forensik Ladies-Group.pdf 0 × 0; 3,07 MB

- AW.pdf 0 × 0; 4,73 MB

- Abb1.png 1.473 × 982; 66 KB

- Abb2.png 1.243 × 874; 354 KB

- Abgrenzung Forensik-Fachgebiete.jpg 604 × 249; 27 KB

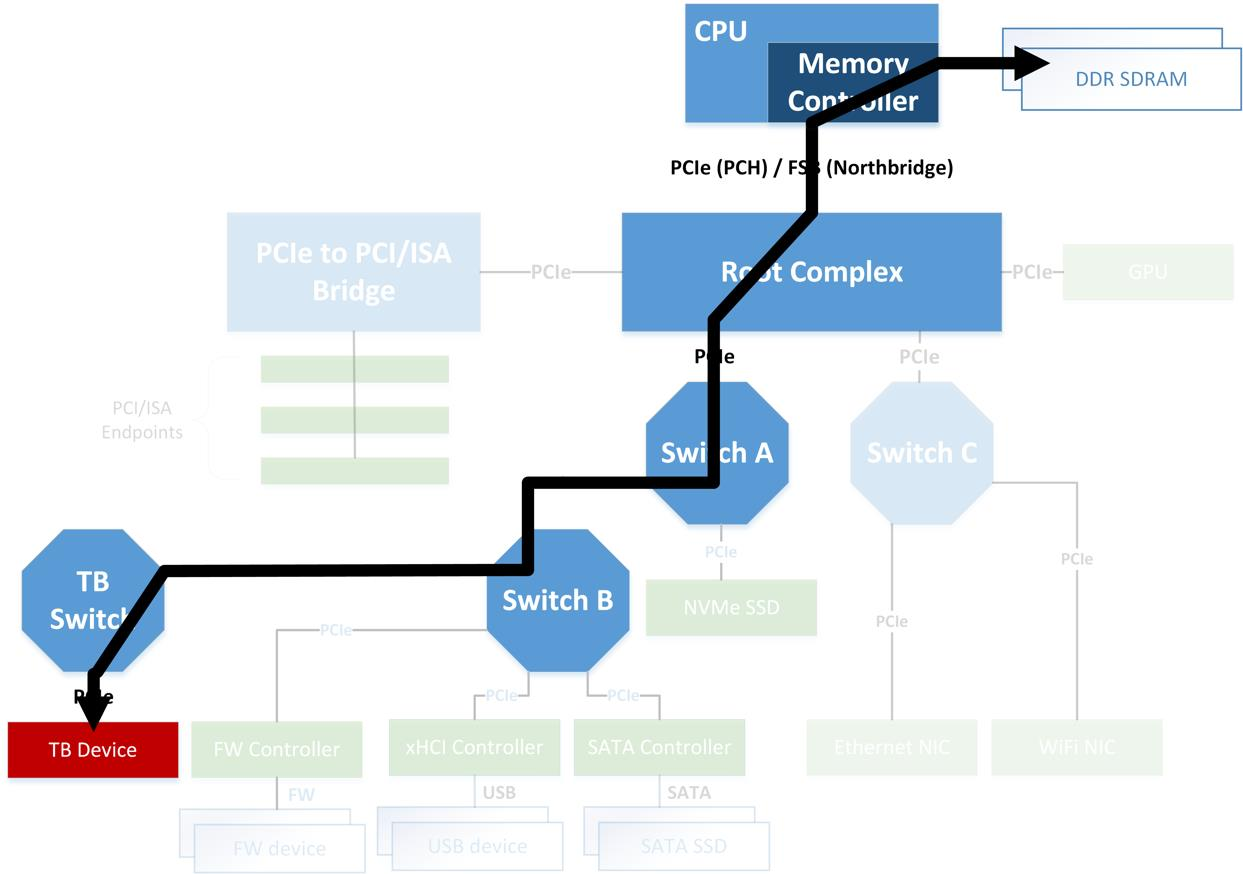

- Ablauf der POP3-Authentifizierung.jpg 2.433 × 1.594; 536 KB

- Active-Directory-Umgebungen-mittels-Elastic Stack.pdf 0 × 0; 1,42 MB

- Advanced-Phishing.pdf 0 × 0; 273 KB

- Analyse und Auswertung von Überwachungs-Tools für Kinder.pdf 0 × 0; 1,79 MB

- Antonia Laechner.pdf 0 × 0; 5,01 MB

- Aufbau eines Sparse Image unter Android.png 1.584 × 649; 77 KB

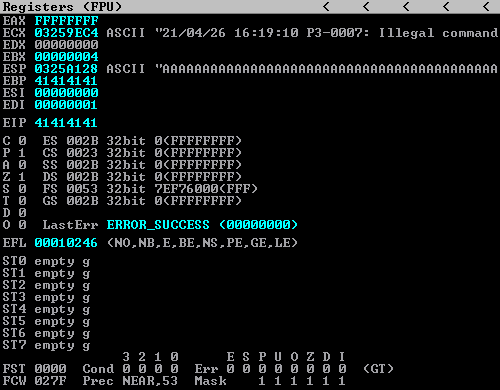

- Ausgabe der Register.png 500 × 390; 8 KB

- Ausgabe der verwundbaren Module.png 932 × 223; 11 KB

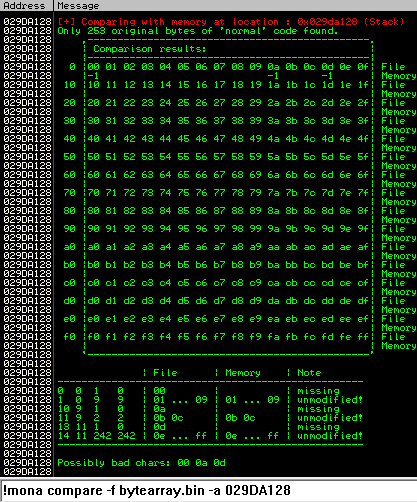

- Ausgabe des automatisierten Byte-Array-Abgleichs.png 417 × 502; 12 KB

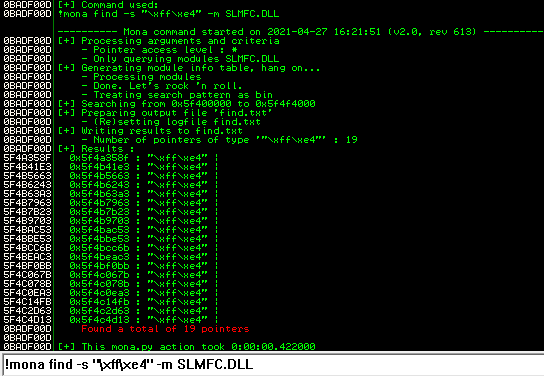

- Ausgabe detektierter JMP-ESP-Anweisungen.png 544 × 376; 12 KB

- Auskundschaften von Informationen.pdf 0 × 0; 12,32 MB

- BER03 Praktikumsbericht.pdf 0 × 0; 2,76 MB

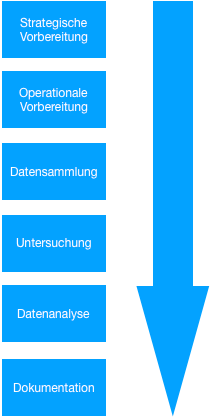

- BSI-Prozess "Forensische Untersuchung".png 210 × 417; 14 KB

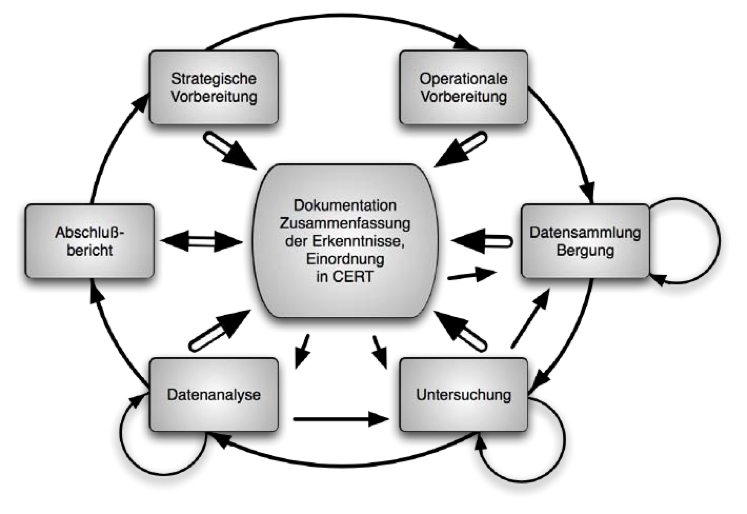

- BSI-Vorgehensmodell.png 747 × 514; 177 KB

- BT-Keller.pdf 0 × 0; 3,18 MB

- BT-SBrendel.pdf 0 × 0; 1,71 MB

- BT AGehrke.pdf 0 × 0; 5,73 MB

- BT Anika Joeschke.pdf 0 × 0; 5,6 MB

- BT CPeter.pdf 0 × 0; 13,89 MB

- BT CWerner.pdf 0 × 0; 1,7 MB

- BT DGoldbach.pdf 0 × 0; 4 MB

- BT DRuberto.pdf 0 × 0; 19,46 MB

- BT FSchoenlein.pdf 0 × 0; 1,77 MB

- BT FXXX2022-2.pdf 0 × 0; 8,51 MB

- BT FXXX2022.pdf 0 × 0; 8,52 MB

- BT Gerstenberger.pdf 0 × 0; 6,16 MB

- BT JGruber.pdf 0 × 0; 2,36 MB

- BT JMenz.pdf 0 × 0; 4,63 MB

- BT Julian Kubasch.pdf 0 × 0; 1,61 MB

- BT Kirsten BayerGersmann.pdf 0 × 0; 1,66 MB

- BT NMajeweski.pdf 0 × 0; 24,42 MB

- BT PTitus.pdf 0 × 0; 2,69 MB

- BT SAugustin.pdf 0 × 0; 2,37 MB

- BT SDepping.pdf 0 × 0; 4,79 MB

- BT SMauch.pdf 0 × 0; 3,15 MB

- BT SQL Injection.pdf 0 × 0; 3,4 MB

- BT Scheibe-Stefan Analyse-von-Fakeshops.pdf 0 × 0; 2,11 MB

- BT SchneiderS.pdf 0 × 0; 1,55 MB

- BT VMaligina.pdf 0 × 0; 2,97 MB

- BT WStiefvater.pdf 0 × 0; 6,74 MB

- Bdsg 2018.pdf 0 × 0; 506 KB

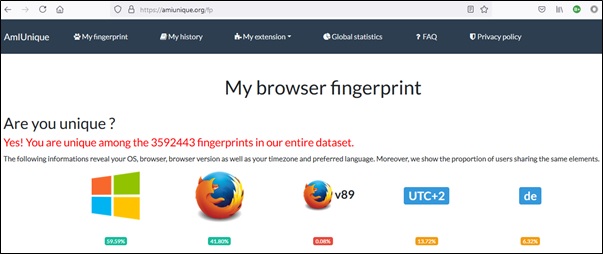

- Beispielfingerprint.jpg 603 × 254; 41 KB

- Beutelkategorien 1920x1920.png 1.920 × 461; 1,11 MB

- Bild01.png 1.359 × 758; 598 KB

- Bild1.png 632 × 715; 498 KB

- Bild2.png 650 × 715; 562 KB

- Bild3.png 462 × 468; 198 KB

- Binlog.png 1.940 × 724; 166 KB

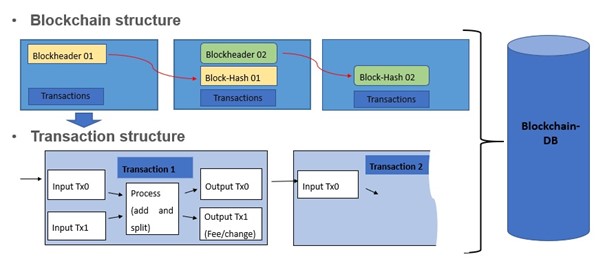

- Blockchain-Struktur.jpg 605 × 272; 33 KB

- Bosch Hammerle Weingart Schoenlein.pdf 0 × 0; 2,86 MB

- Broken authentication.jpg 561 × 461; 35 KB

- Brown.pdf 0 × 0; 4,35 MB

- Burtz.pdf 0 × 0; 6,78 MB

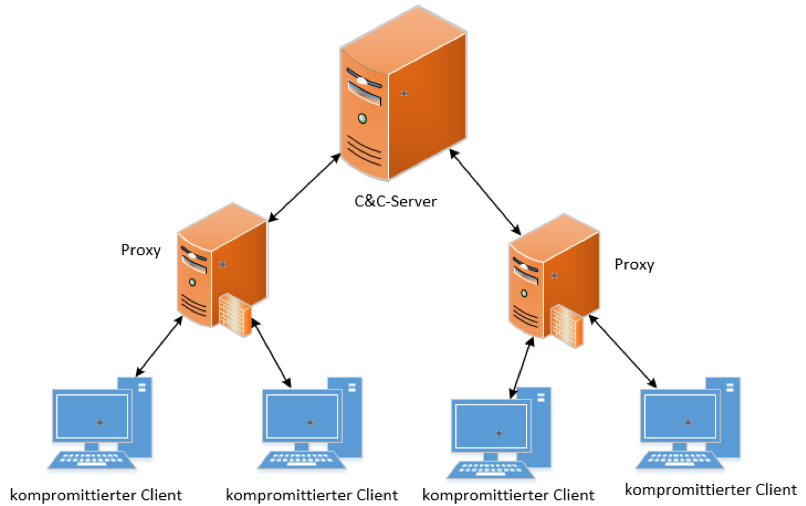

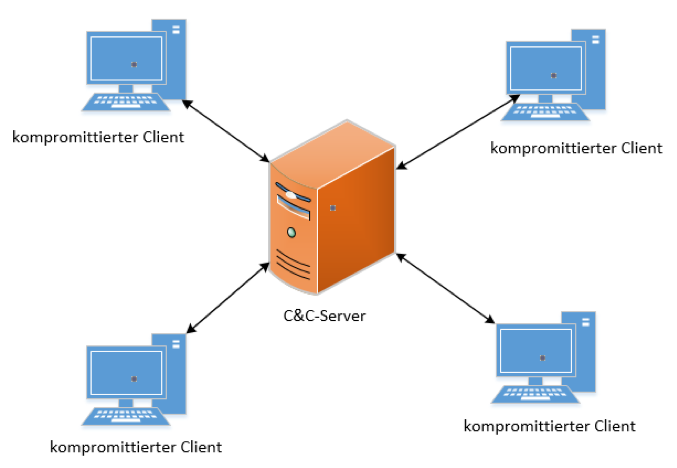

- C&C-Server Hierarchische-Topologie.png 806 × 506; 78 KB

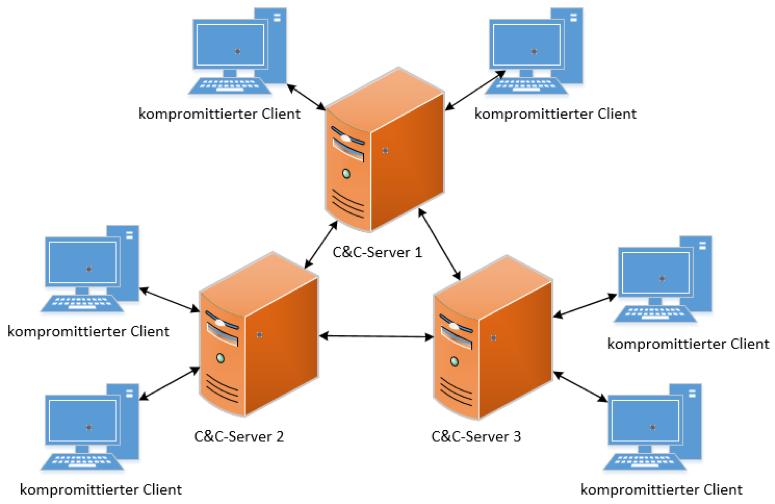

- C&C-Server Multi-Server-Topologie.png 775 × 504; 96 KB

- C&C-Server Sterntopologie.png 677 × 468; 57 KB

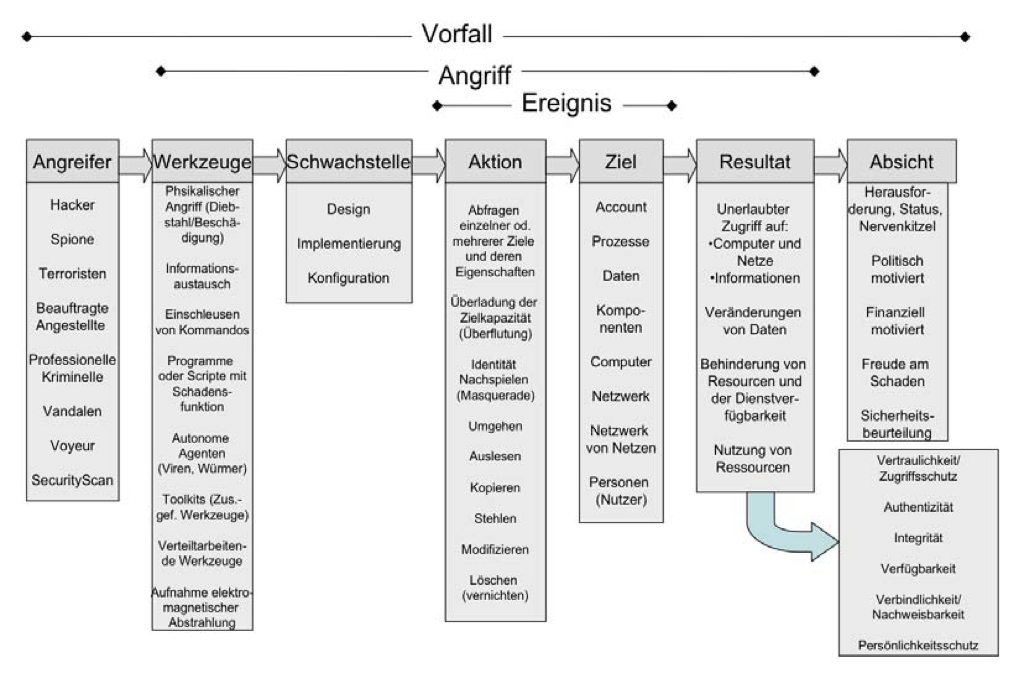

- CERT-Taxonomie.png 1.024 × 689; 293 KB

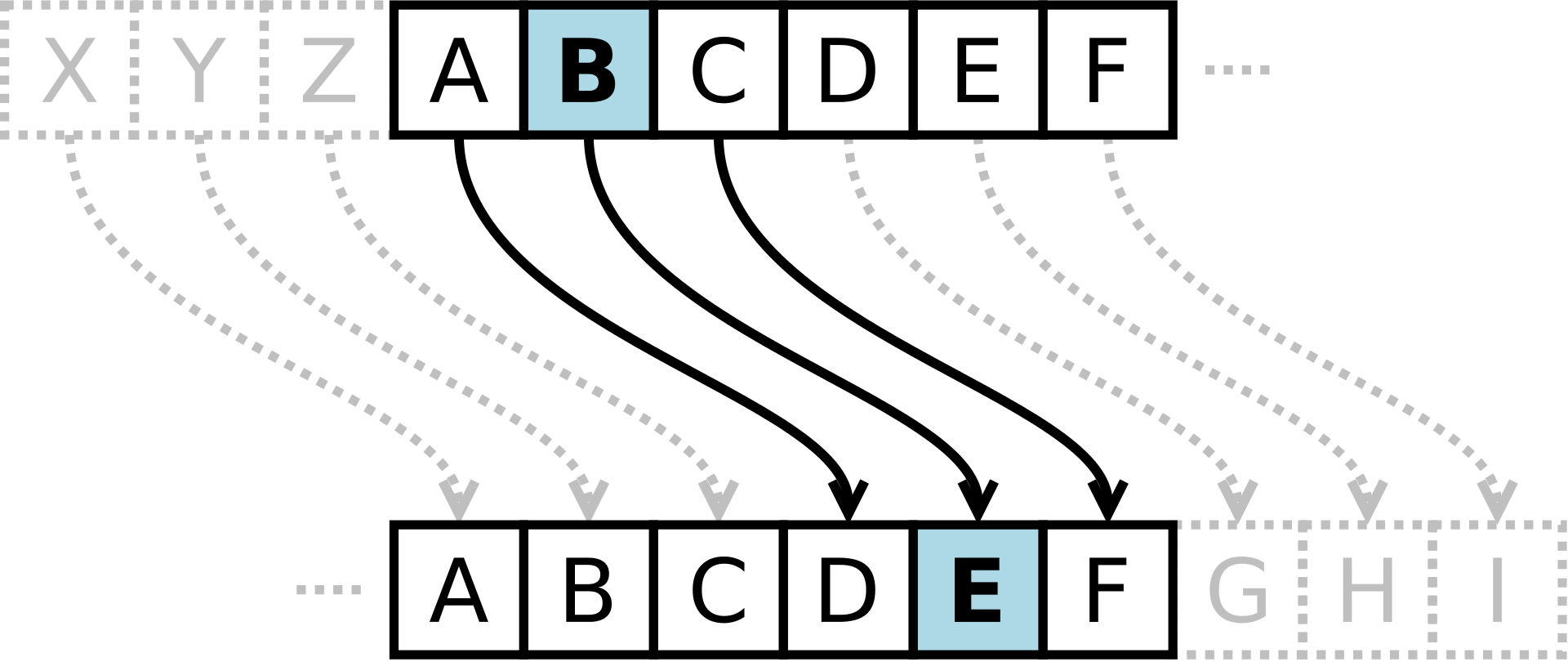

- Caesar.png 1.920 × 810; 131 KB

- Checkliste IT-Forensik.pdf 0 × 0; 291 KB

- ChickenWINGS Praktikumsbericht X-Ways.pdf 0 × 0; 37,96 MB

- Cross-site-tracking.jpg 381 × 235; 22 KB

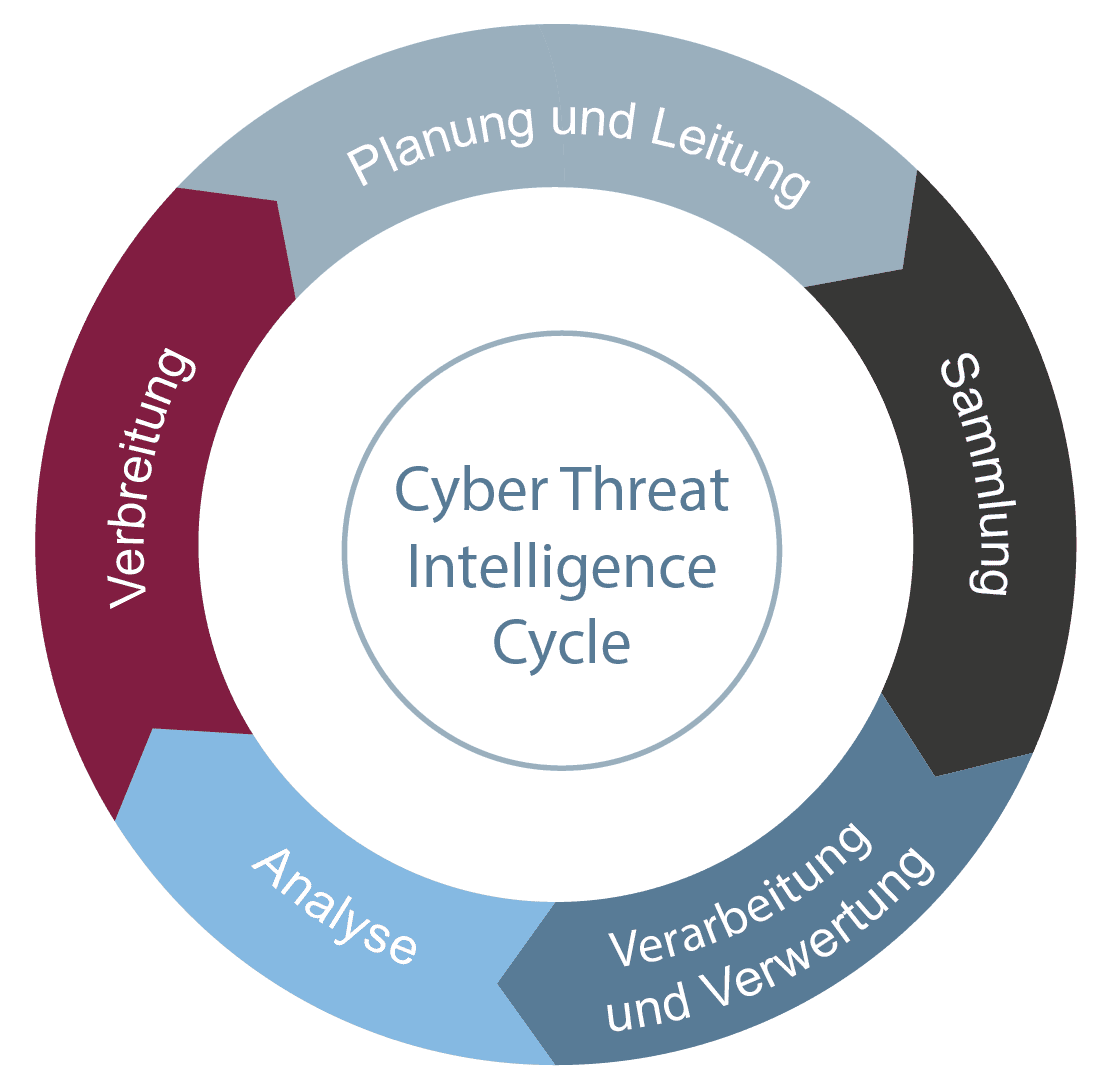

- Cyber-threat-intelligence-cti.png 1.112 × 1.089; 29 KB

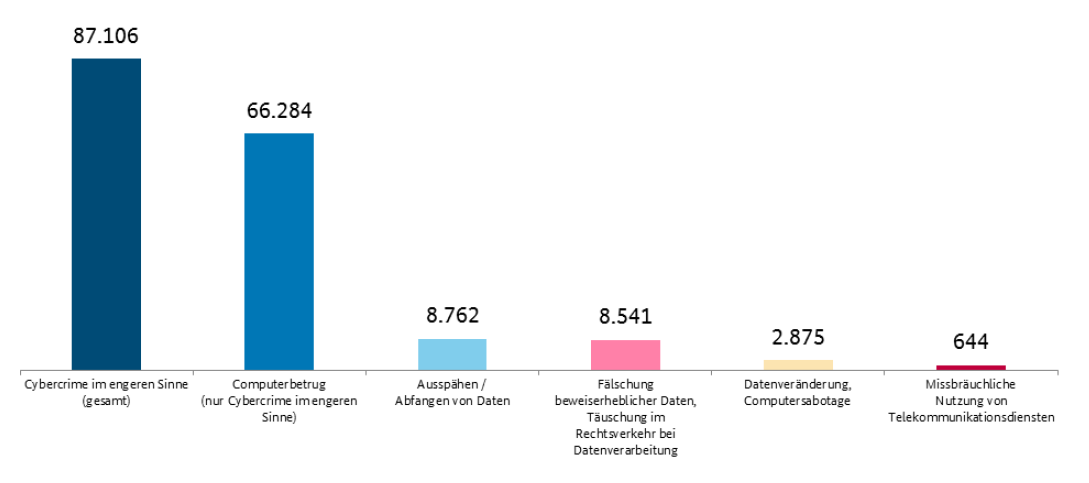

- Cybercrime Zahlen 2018.png 1.089 × 483; 42 KB

- DBII-FolienKnoopTemplinLoebe.pdf 0 × 0; 1,2 MB

- DBII-Knoop-Templin-Loebe.pdf 0 × 0; 6,6 MB

- DBII-NilsMajewskiStefanAugustin.pdf 0 × 0; 12,67 MB

- DBII Schilling Reimann Wagner.pdf 0 × 0; 12,09 MB

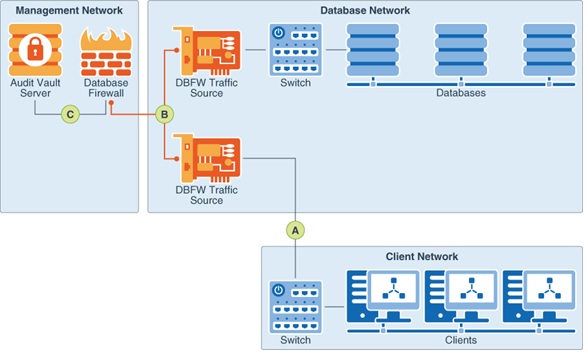

- DB Firewall 1.jpg 588 × 354; 50 KB

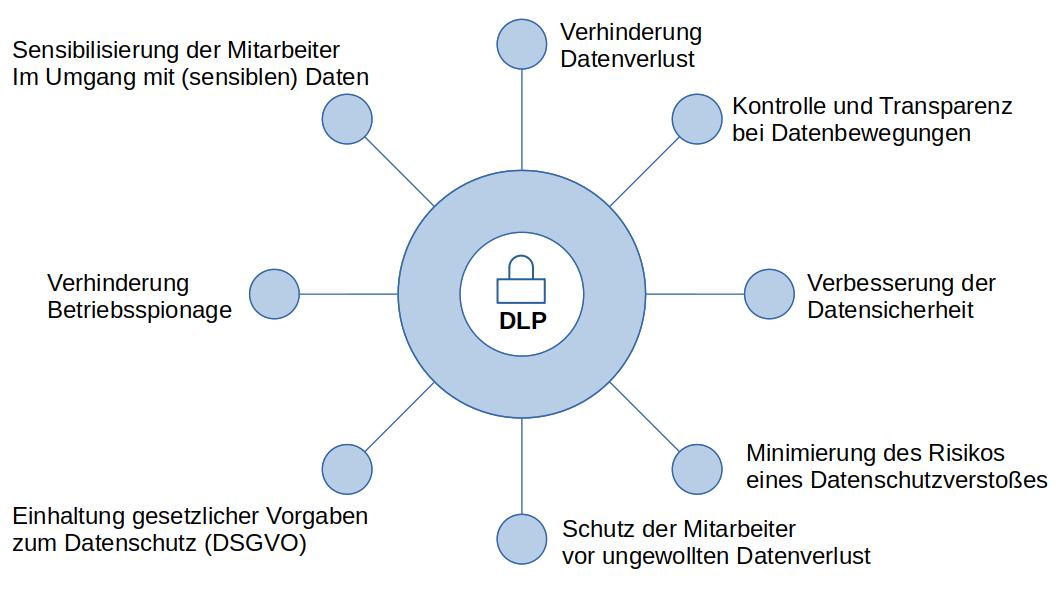

- DLP-Vorteile.jpg 1.058 × 595; 57 KB

- DVWA Splunk.pdf 0 × 0; 2,02 MB

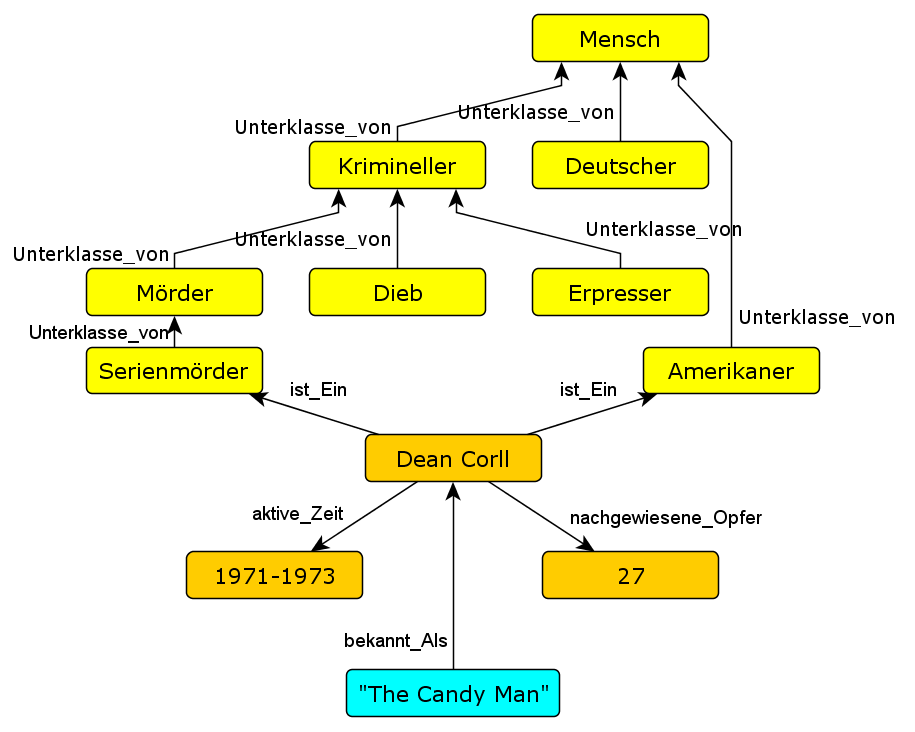

- Darstellung einer Ontologie innerhalb der Domäne Kriminologie.png 915 × 732; 44 KB

- Darstellung eines Ausfuehrungsplans.png 852 × 346; 69 KB

- Datenbanken sql injection.pdf 0 × 0; 2,6 MB

- Degenhart et-al.pdf 0 × 0; 2,35 MB

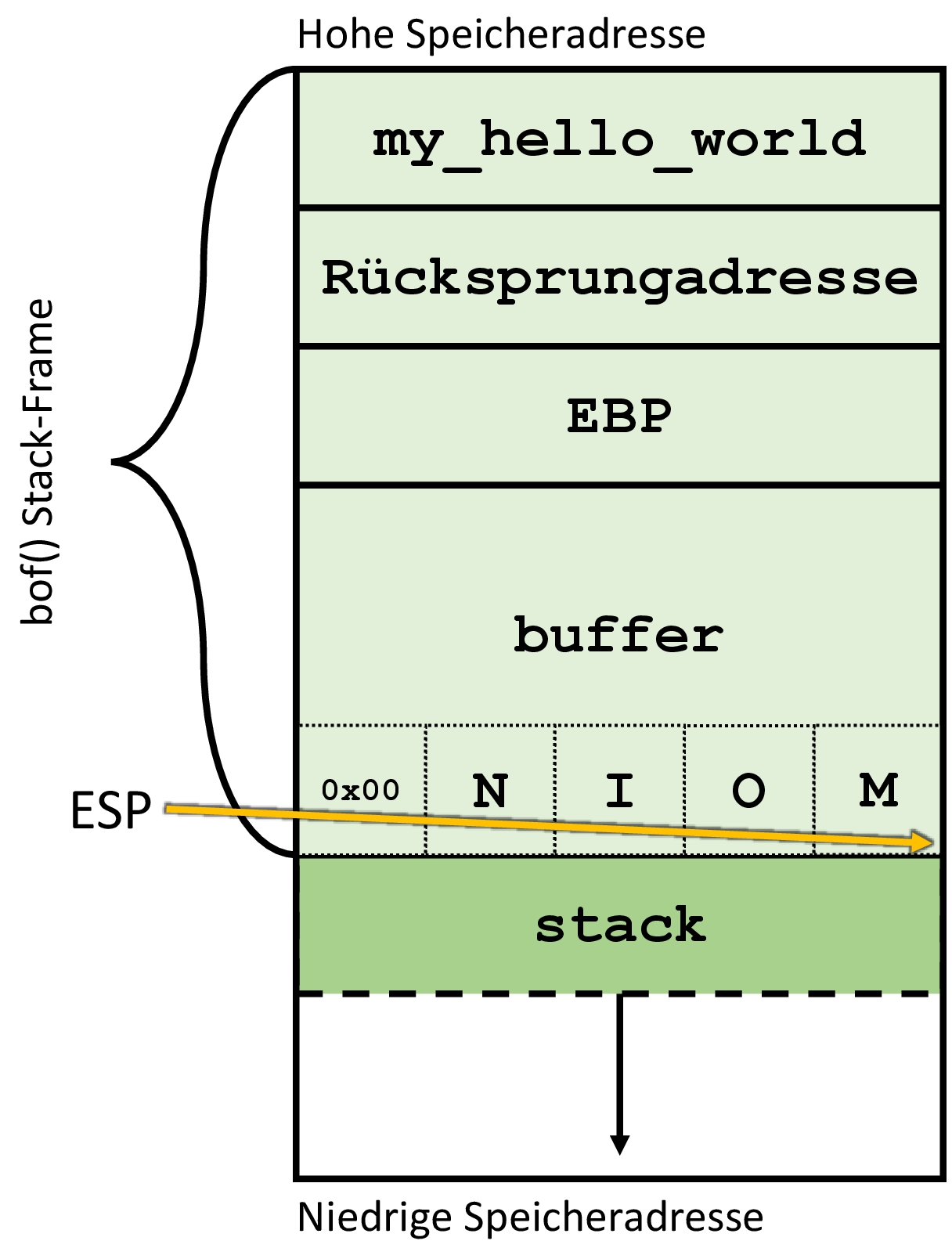

- Der Adressraum des Beispiel-Programms.jpg 1.216 × 1.594; 342 KB

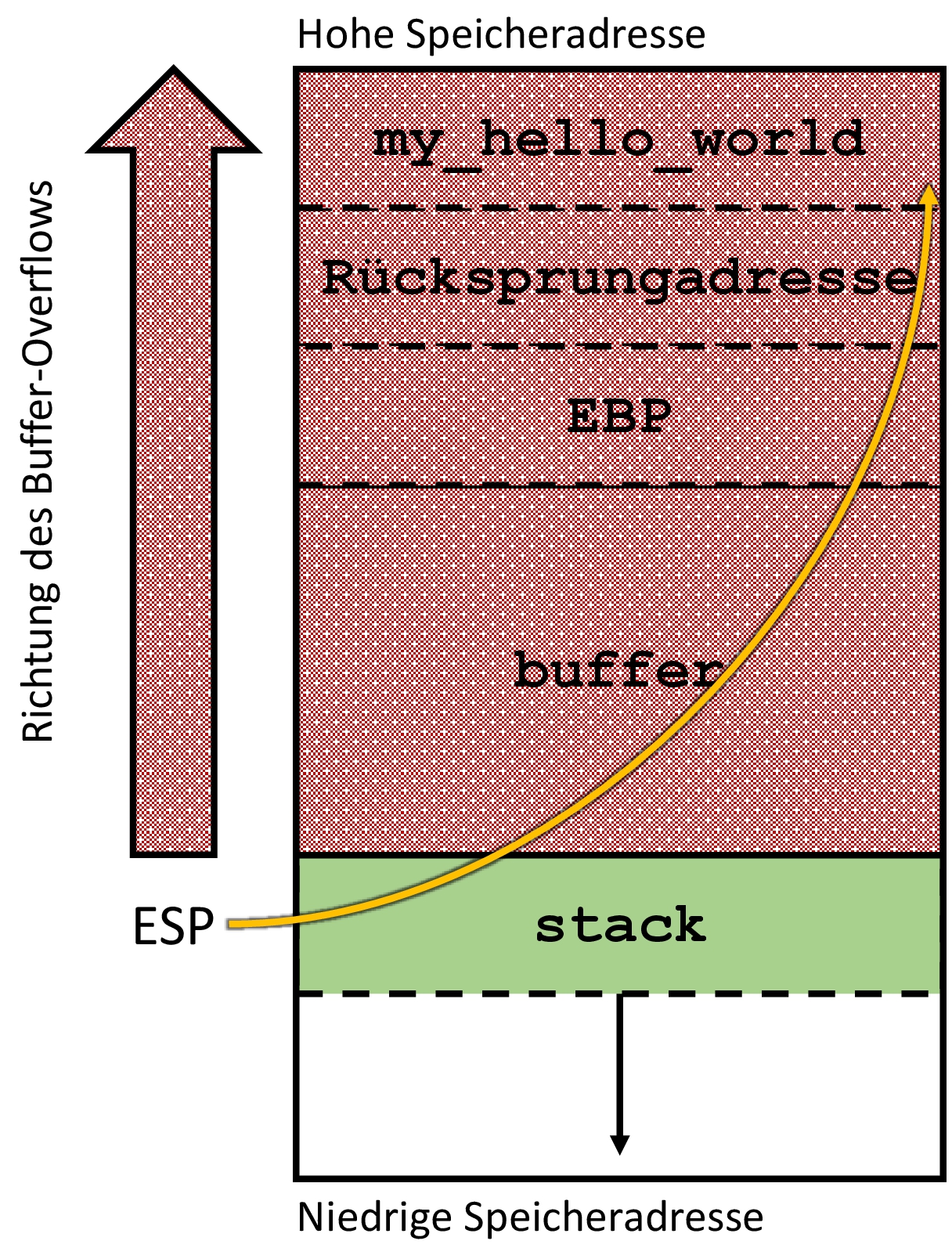

- Der Adressraum mit Buffer-Overflow.jpg 1.216 × 1.594; 1,89 MB