Dateiliste

Aus IT-Forensik Wiki

Diese Spezialseite listet alle hochgeladenen Dateien auf.

| Datum | Name | Vorschaubild | Größe | Benutzer | Beschreibung | Versionen |

|---|---|---|---|---|---|---|

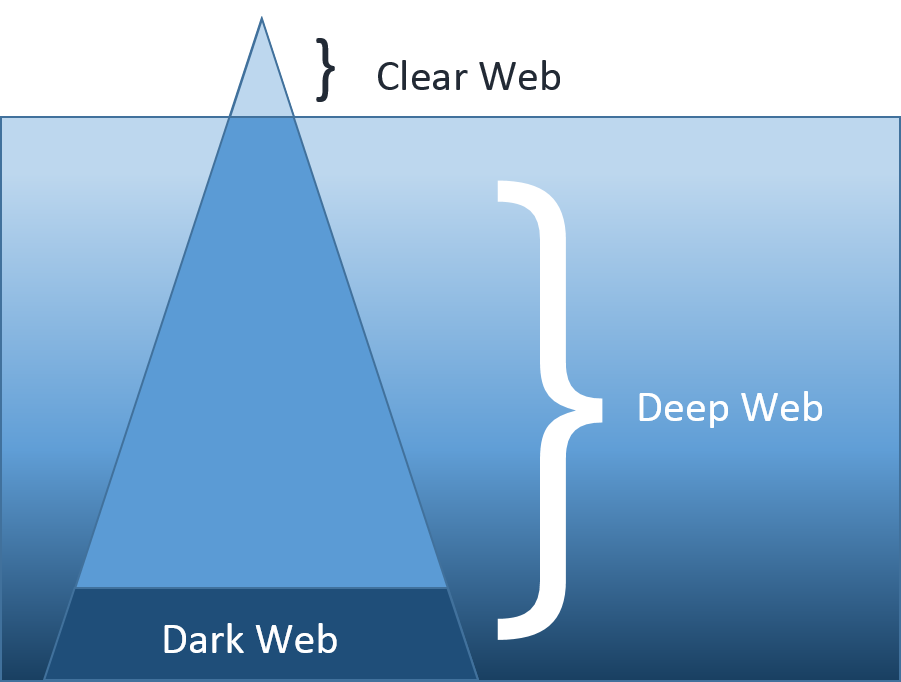

| 12:32, 2. Aug. 2019 | Grafik Deep Web.png (Datei) |  |

31 KB | St181645 | 1 | |

| 10:27, 2. Aug. 2019 | Snort.pdf (Datei) | 212 KB | Eteich | Snort - Angriffe und deren Erkennung im Zusammenspiel von Paketfiltern und IDS/IPS, Hochschule Wismar, Studiengang Master Angewandte Informatik | 1 | |

| 10:26, 2. Aug. 2019 | Advanced-Phishing.pdf (Datei) | 273 KB | Eteich | Angriffe auf TLS verschlüsselte Verbindungen - ein erweiterter Phishing Angriff, Hochschule Wismar, Studiengang Master Angewandte Informatik | 1 | |

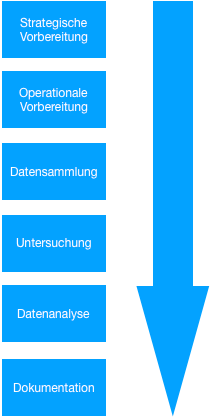

| 09:45, 2. Aug. 2019 | BSI-Prozess "Forensische Untersuchung".png (Datei) |  |

14 KB | St180619 | 1 | |

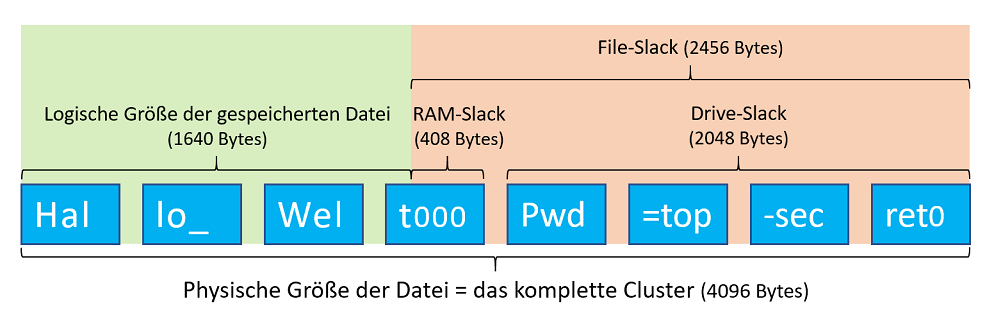

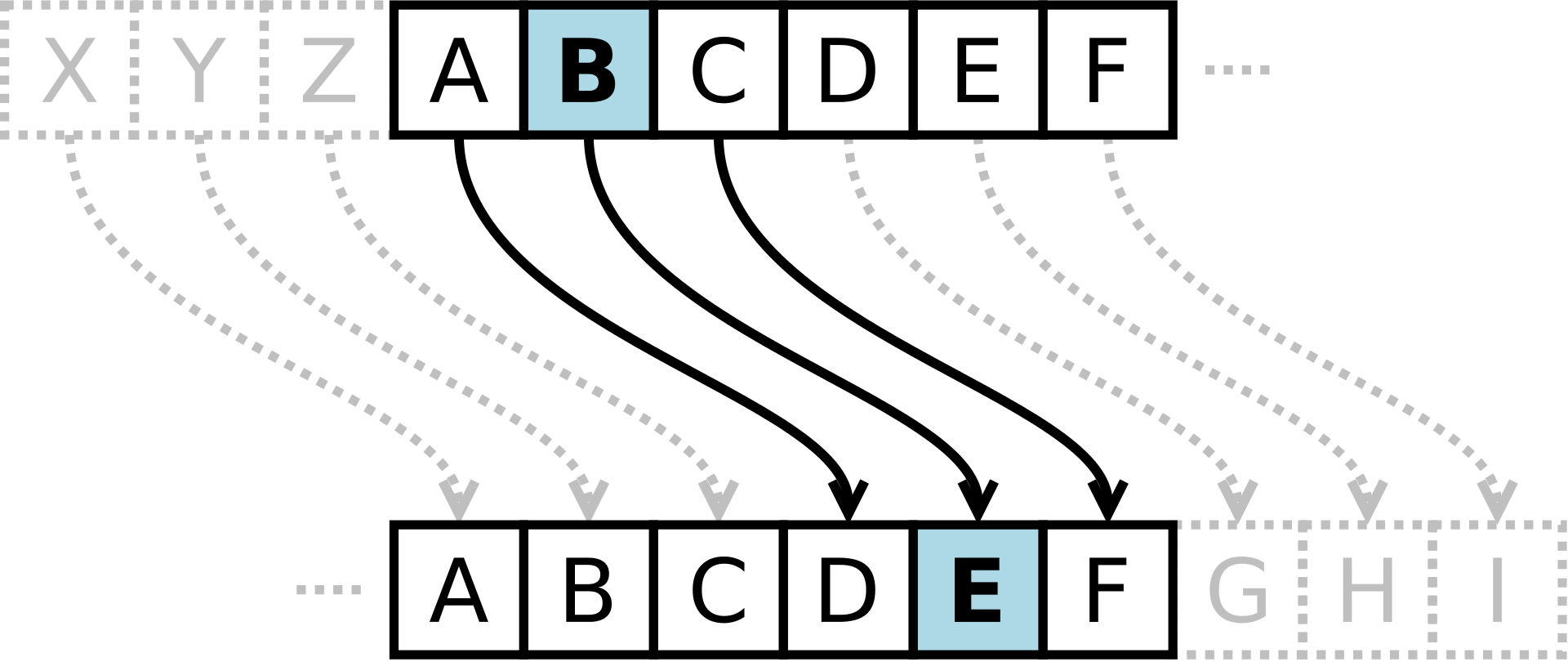

| 08:31, 30. Jul. 2019 | File-Slack-klein-3.png (Datei) |  |

64 KB | St181105 | 1 | |

| 08:29, 30. Jul. 2019 | File-Slack-klein-2.png (Datei) |  |

61 KB | St181105 | 1 | |

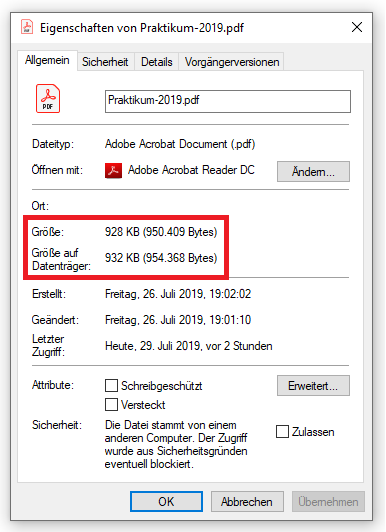

| 14:46, 29. Jul. 2019 | File-Slack Datei-Eigenschaften-.png (Datei) |  |

22 KB | St181105 | 1 | |

| 14:15, 29. Jul. 2019 | File-Slack Datei-Eigenschaften.png (Datei) |  |

23 KB | St181105 | 1 | |

| 14:00, 29. Jul. 2019 | File-Slack-klein.png (Datei) |  |

44 KB | St181105 | 1 | |

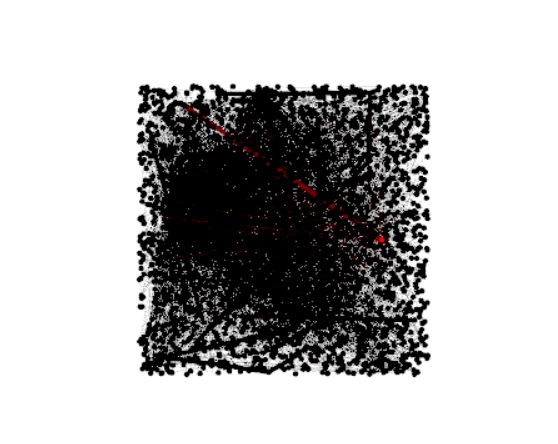

| 13:46, 29. Jul. 2019 | Sektoren+Cluster-kleiner.png (Datei) | 16 KB | St181105 | 1 | ||

| 13:43, 29. Jul. 2019 | Sektoren+Cluster-klein.png (Datei) | 17 KB | St181105 | 1 | ||

| 13:03, 29. Jul. 2019 | Sektoren + Cluster.png (Datei) | 26 KB | St181105 | 1 | ||

| 20:17, 28. Jul. 2019 | IR MUE6.pdf (Datei) | 29,01 MB | Etduen | Informationsrecherche Sauf.ca, Projektarbeit Hochschule Wismar | 1 | |

| 18:23, 28. Jul. 2019 | Caesar.png (Datei) |  |

131 KB | St181092 | 1 | |

| 15:17, 28. Jul. 2019 | Maligina Press Strunz.pdf (Datei) | 3,63 MB | Etduen | Elastiksearch – Logstash – Kibana Der ELK Stack als Ausgangsbasis zur Analyse von Windowssystemen, Projektarbet, Hochschule Wismar | 1 | |

| 21:34, 25. Jul. 2019 | Speicherbelegung auf Backupmedium.png (Datei) |  |

17 KB | St181648 | 1 | |

| 21:30, 25. Jul. 2019 | Speicherbelegung auf dem Originaldatenträger.png (Datei) |  |

17 KB | St181648 | 1 | |

| 19:51, 25. Jul. 2019 | Kany Jacke.pdf (Datei) | 1,81 MB | Etduen | Analyse von mit Ransomware befallenen Systemen - Angriff auf Windows mit EternalBlue und Nachweis der Infektion, Projekt, Hochschule Wismar | 1 | |

| 08:27, 21. Jul. 2019 | Frtitsche-Lemche.pdf (Datei) | 1,76 MB | Etduen | Analyse und Vergleich zwischen Amazon Alexa und Google Home in Bezug auf (un)gewollte externe Netzwerk Kommunikation | 1 | |

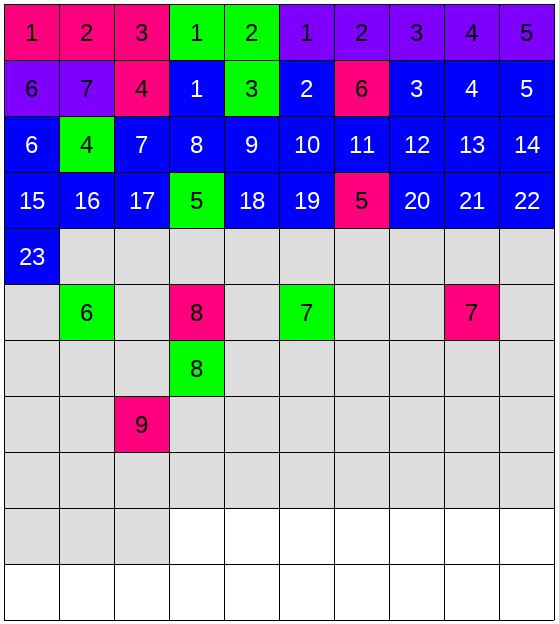

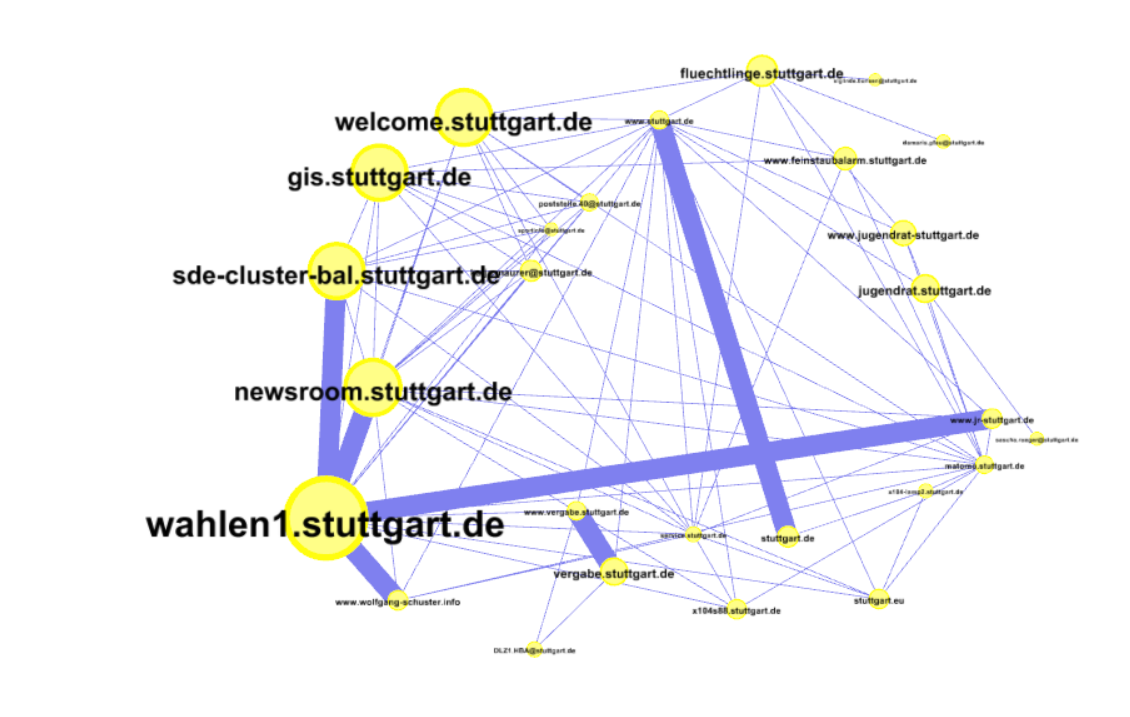

| 21:28, 7. Jul. 2019 | SpiderFootGraphGephi.png (Datei) |  |

296 KB | St180700 | 1 | |

| 21:27, 7. Jul. 2019 | SpiderFootGraph.png (Datei) |  |

89 KB | St180700 | 1 | |

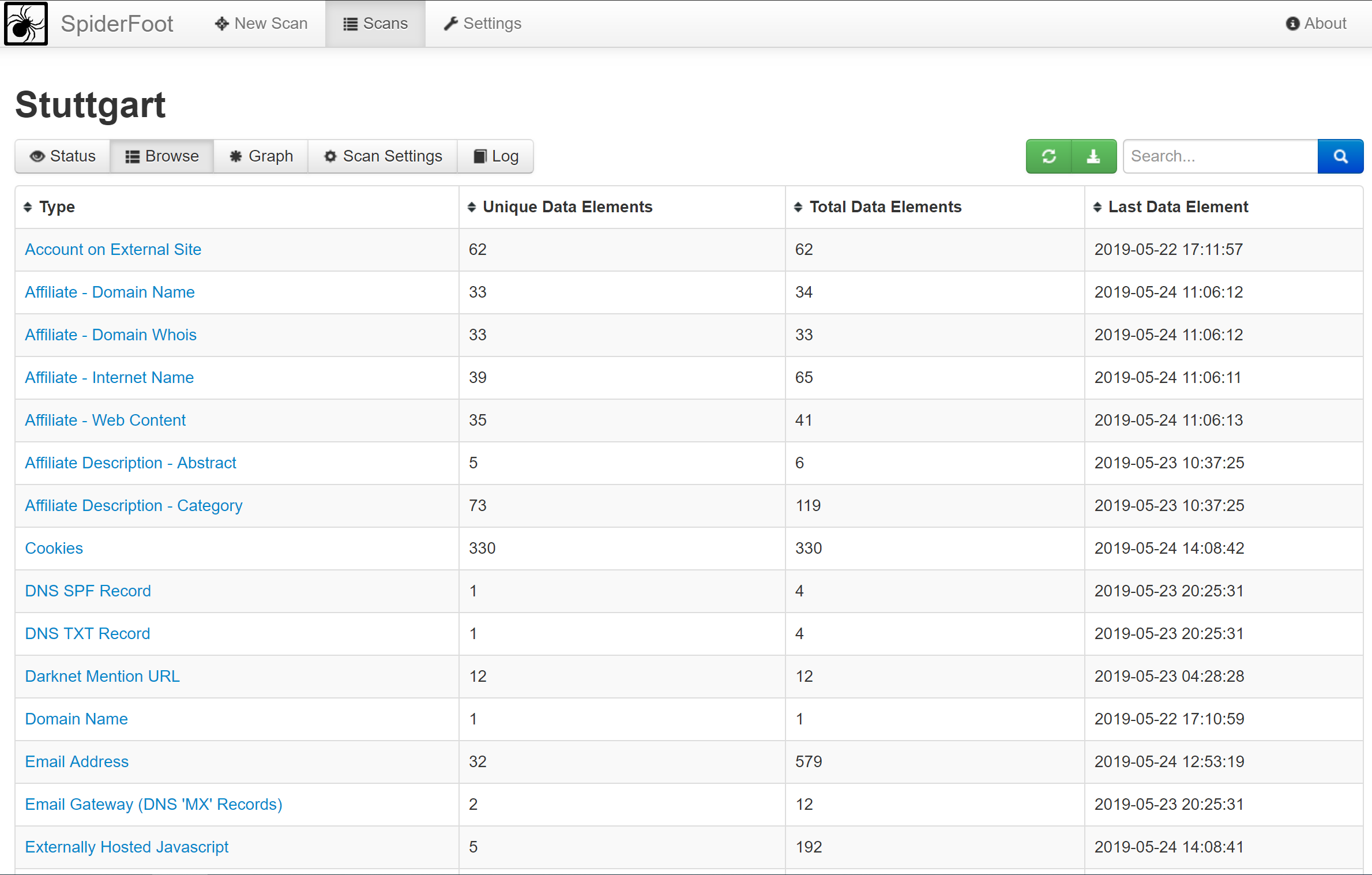

| 18:39, 7. Jul. 2019 | SpiderFoot2.png (Datei) |  |

211 KB | St180700 | 1 | |

| 18:38, 7. Jul. 2019 | SpiderFoot1.png (Datei) | 81 KB | St180700 | 1 | ||

| 18:29, 7. Jul. 2019 | IR MUE4.pdf (Datei) | 4,04 MB | Etduen | Informationsrecherche Stuttgart.de | 1 | |

| 18:13, 6. Jul. 2019 | DietzeLeon.pdf (Datei) | 2,72 MB | Etduen | Malwareanalyse am Beispiel von Emotet | 1 | |

| 16:42, 6. Jul. 2019 | WetzigLoetgeringGertenbachDepping.pdf (Datei) | 4,46 MB | Etduen | Aufbereitung besonderer Speicherkonfigurationen als analysefähiges Material (RAID, LVM, WSS, Verschlüsselung) | 1 | |

| 16:33, 6. Jul. 2019 | IR HH5.pdf (Datei) | 3,97 MB | Etduen | Informationsrecherche Apex Systems | 1 | |

| 20:27, 5. Jul. 2019 | IR MUE3.pdf (Datei) | 3,57 MB | Etduen | Projekt Informationsrecherche TU München | 1 | |

| 20:24, 5. Jul. 2019 | IR HH2.pdf (Datei) | 5,9 MB | Etduen | Projekt Informationsrecherche | 1 | |

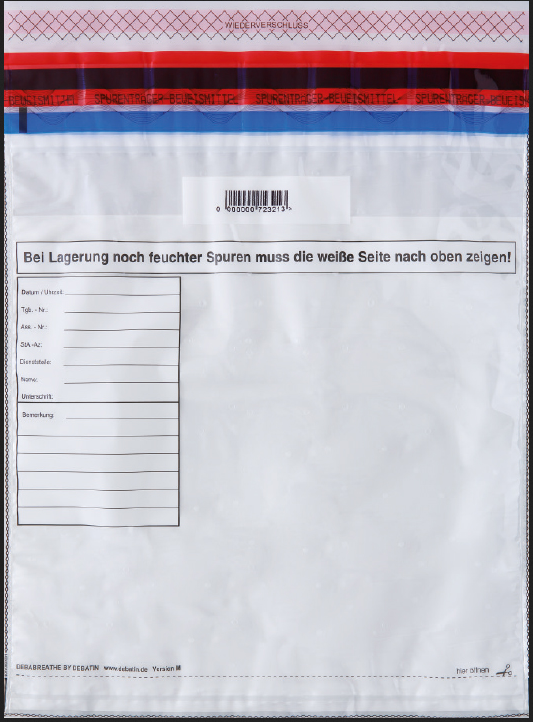

| 19:04, 2. Jul. 2019 | Sealbag.png (Datei) |  |

523 KB | St181070 | 1 | |

| 15:46, 29. Jun. 2019 | Duell Gehrke ArbeitsspeicherBrowsing.pdf (Datei) | 7,16 MB | Etduen | Aleksandra Gehrke, Werner Peter Düll: "Auswertung des Arbeitsspeichers zur Aufdeckung von Spuren des In-Private Browsings", WINGS-Hochschule Wismar, Studiengang "Bachelor IT-Forensik" | 1 | |

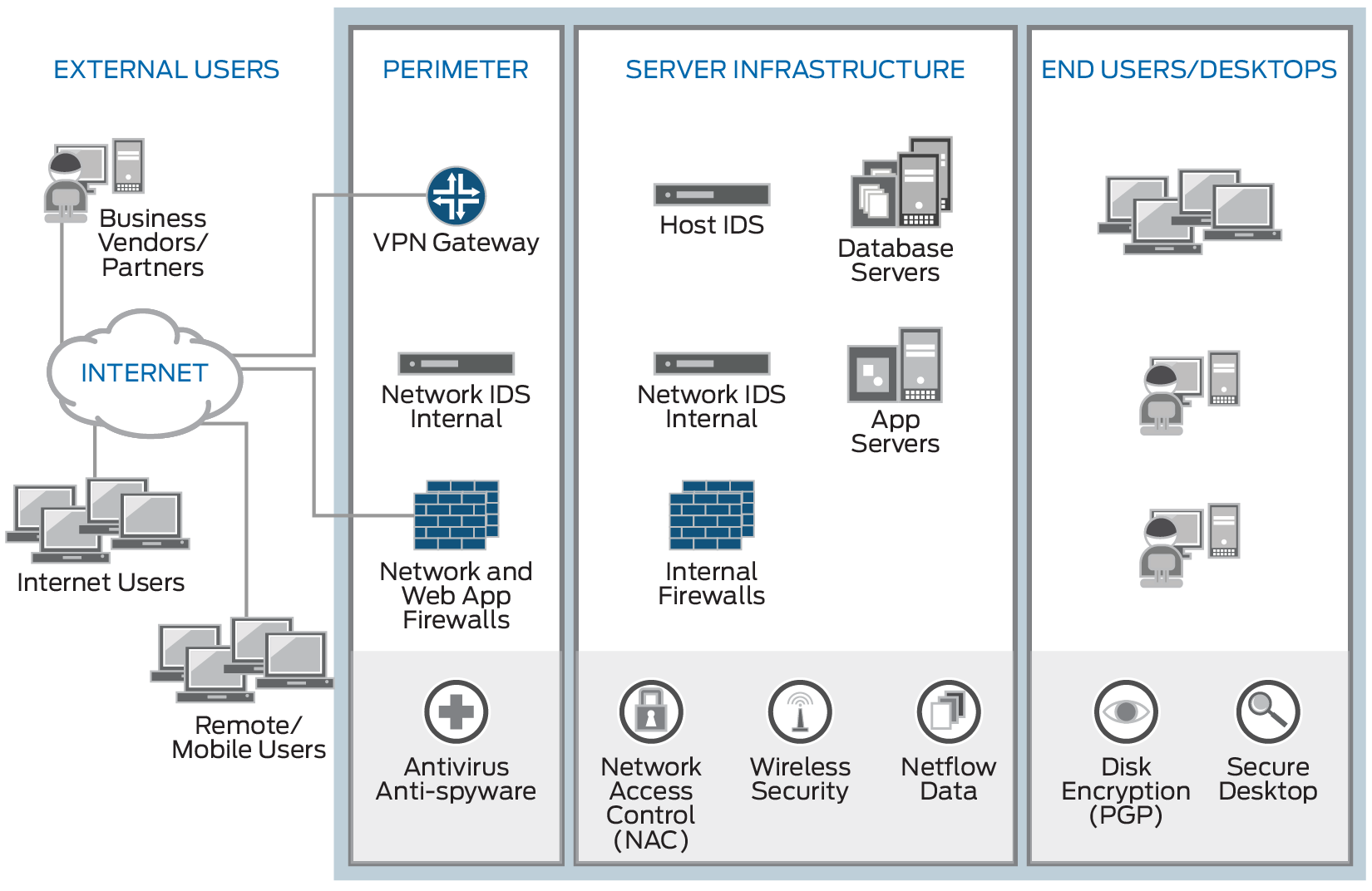

| 15:14, 25. Jun. 2019 | Diagram-what-is-seim.png (Datei) |  |

106 KB | St181152 | https://www.juniper.net/de/de/products-services/what-is/siem/ | 1 |

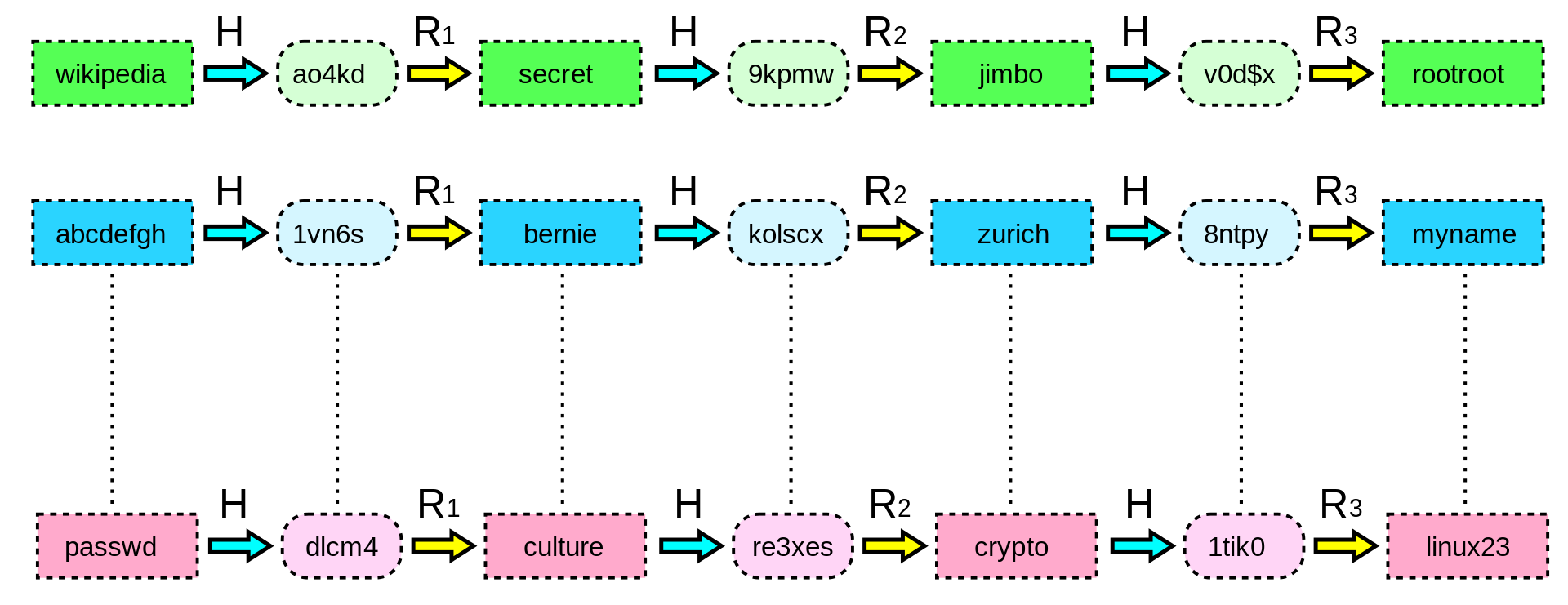

| 11:29, 16. Jun. 2019 | Rainbow Table.png (Datei) |  |

126 KB | St181092 | 1 | |

| 07:41, 29. Mai 2019 | BT Gerstenberger.pdf (Datei) | 6,16 MB | Etduen | Powershell zur forensischen Analyse | 1 | |

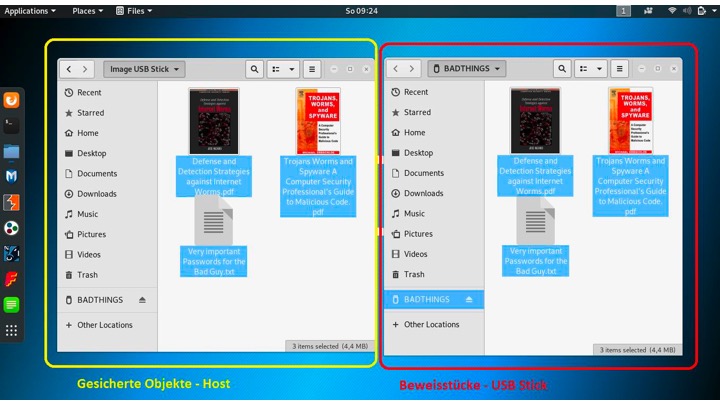

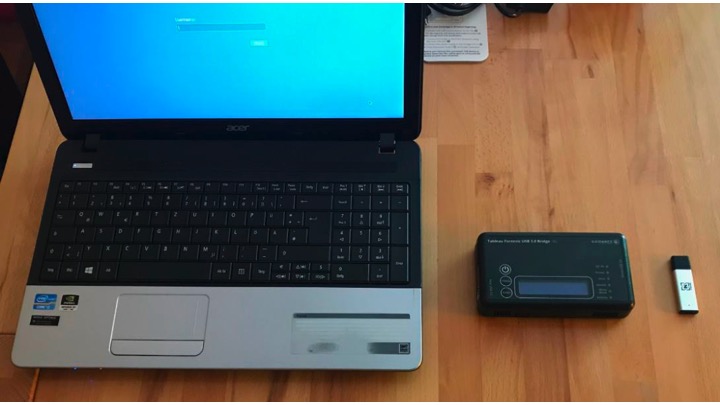

| 13:13, 20. Mai 2019 | Image6.jpg (Datei) |  |

77 KB | Etduen | 1 | |

| 13:05, 20. Mai 2019 | Image7.jpg (Datei) |  |

72 KB | Etduen | 1 | |

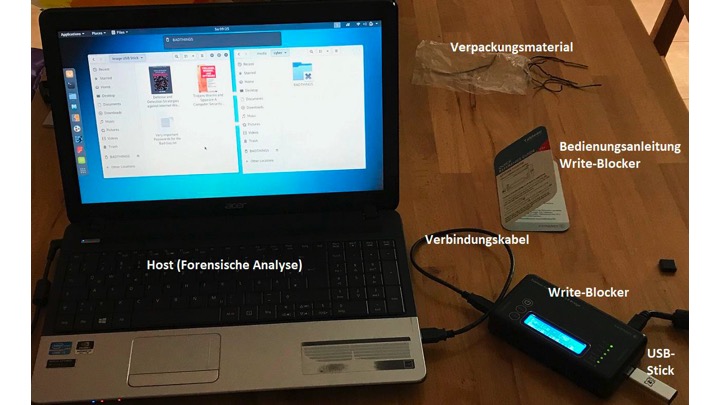

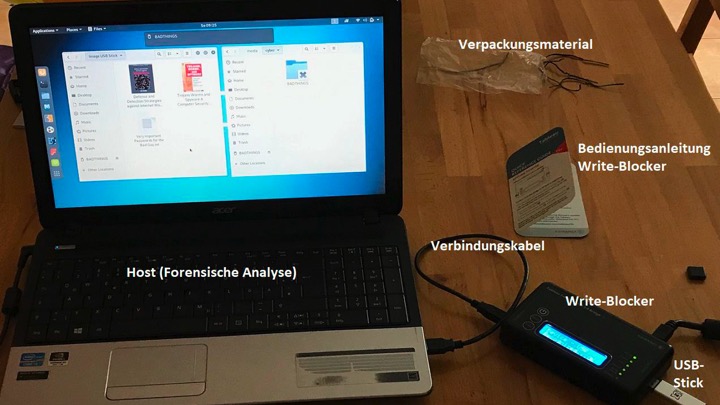

| 13:04, 20. Mai 2019 | Image5.jpg (Datei) |  |

90 KB | Etduen | 1 | |

| 13:04, 20. Mai 2019 | Image4.jpg (Datei) |  |

59 KB | Etduen | 1 | |

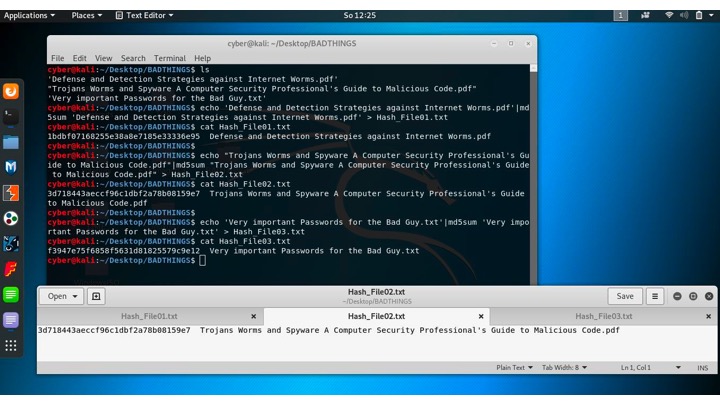

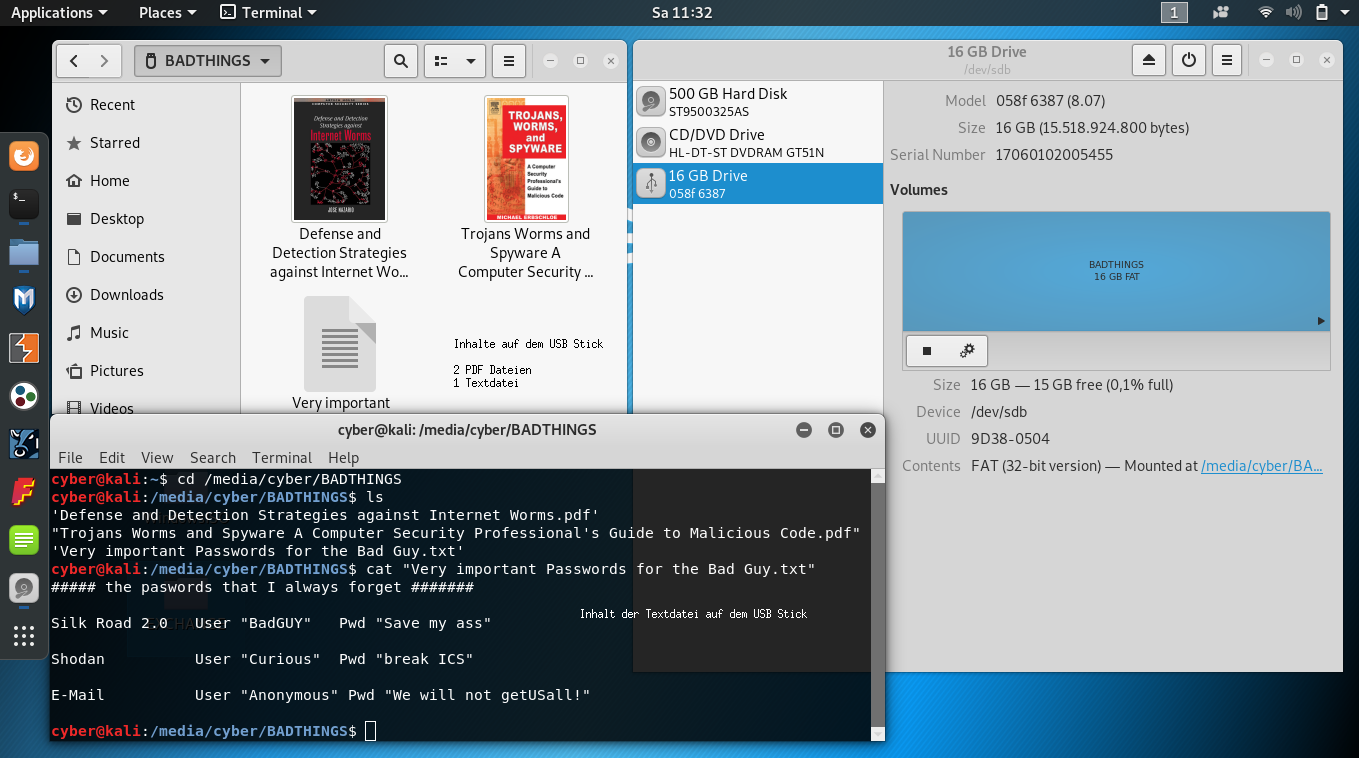

| 13:03, 20. Mai 2019 | Image3.jpg (Datei) |  |

67 KB | Etduen | 1 | |

| 13:03, 20. Mai 2019 | Image2.jpg (Datei) |  |

54 KB | Etduen | 1 | |

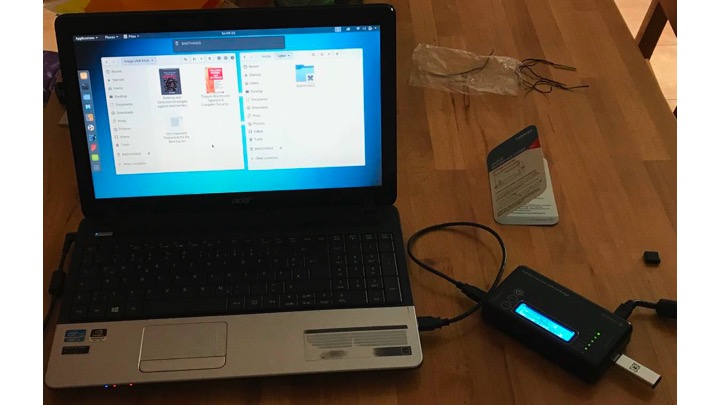

| 13:03, 20. Mai 2019 | Image1.jpg (Datei) |  |

74 KB | Etduen | 1 | |

| 19:04, 13. Mai 2019 | Dokumentation.pdf (Datei) | 1,2 MB | St181411 | 1 | ||

| 18:52, 13. Mai 2019 | Bild01.png (Datei) |  |

598 KB | St181411 | 1 | |

| 13:29, 7. Mai 2019 | BT-Keller.pdf (Datei) | 3,18 MB | Eteich | SCADA-Systeme, werden schon seit vielen Jahren vorwiegend etwa in Produktionsanlagen, bei Verkehrsleitsystemen oder Energieversorgern eingesetzt. Da der Trend der letzten Jahre immer weiter in die Richtung vernetzte Systeme voranschreitet, Stichwort In… | 1 | |

| 10:33, 25. Apr. 2019 | TSchmalz.pdf (Datei) | 3,29 MB | Eteich | Abstrakt: Die Bedeutung von Hauptspeicherinhalten in IT-forensischen Untersuchungen hat in den letzten Jahren an Bedeutung gewonnen. Zum einen durch das Anwachsen der im RAM gespeicherten Datenmengen und zum anderen durch die Erkenntnis, dass die Inhal… | 1 | |

| 10:30, 25. Apr. 2019 | JFriedrich.pdf (Datei) | 8,98 MB | Eteich | Abstrakt: Die Master Thesis stellt die Analyse von Open-Source-Werkzeugen zur Netzwerk-Forensik in den Mittelpunkt. Das Ziel der Master Thesis ist es, einen Überblick über aktuell verfügbare Open-Source-Tools zu geben, die Funktionalität der reche… | 1 | |

| 10:05, 25. Apr. 2019 | OGrote.pdf (Datei) | 1,25 MB | Eteich | Krypto-Agilität und Post-Quantum-Mechanismen als Weiterentwicklung der aktuellen Kryptographie und ihre technischen Herausforderungen | 1 | |

| 15:40, 11. Dez. 2018 | SAP-Modell.png (Datei) |  |

22 KB | Etduen | 1 | |

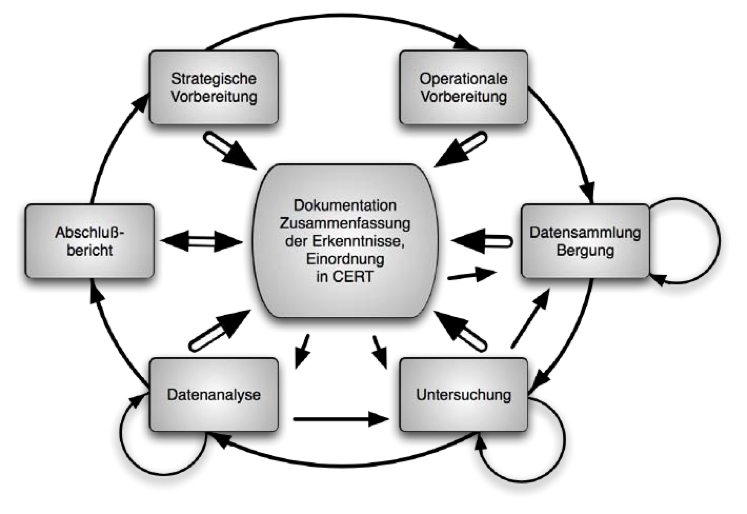

| 15:22, 11. Dez. 2018 | BSI-Vorgehensmodell.png (Datei) |  |

177 KB | Etduen | 1 | |

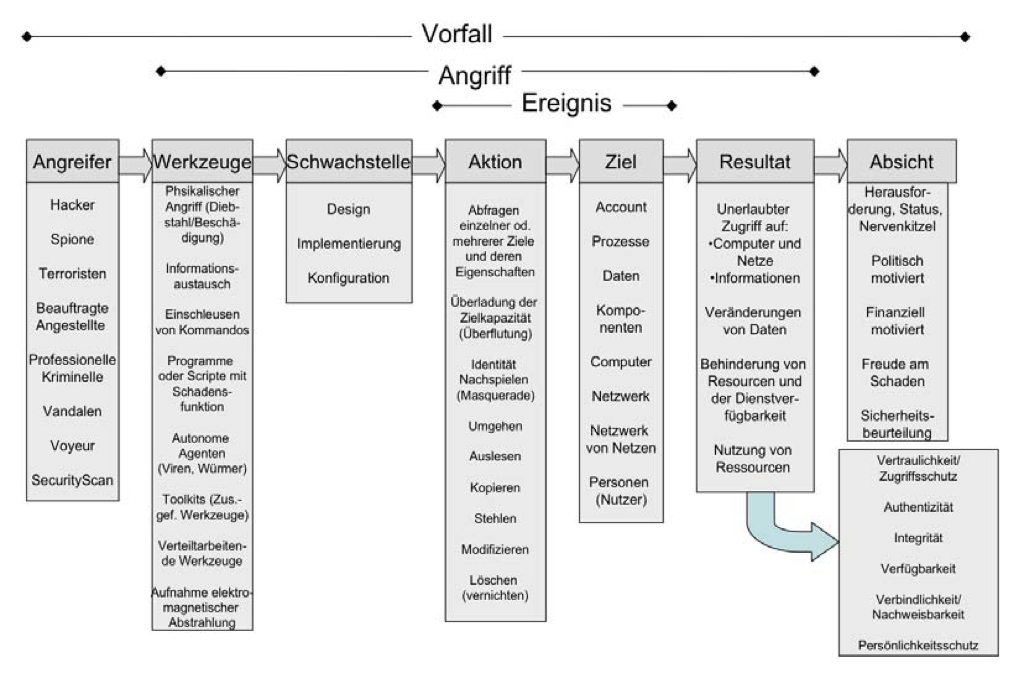

| 14:58, 4. Dez. 2018 | CERT-Taxonomie.png (Datei) |  |

293 KB | Etduen | 1 |