John the Ripper: Unterschied zwischen den Versionen

| (20 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

== Funktion und Beschreibung == | == Funktion und Beschreibung == | ||

John the Ripper (JtR) oder kurz John ist | Bei John the Ripper (JtR) oder kurz "John" handelt es sich um ein Open-Source-Tool zur Überprüfung der Sicherheit und zur Wiederherstellung von Passwörtern, das für viele Betriebssysteme verfügbar ist. Das Programm wurde in C geschrieben. | ||

von | |||

Hierzu kann John in drei Betriebsmodi verwendet werden. Entweder im “Single Crack” Mode | John the Ripper jumbo unterstützt hunderte von Hash- und Verschlüsselungsarten, unter anderem für Benutzerpasswörter von UNIX Systemen wie (Linux, *BSD, Solaris, AIX, QNX, etc.), macOS, Windows, "web apps" (z.B. WordPress), Groupware (z.B. Notes/Domino) und Datenbankservern (SQL, LDAP, ...), Network Traffic Captures (Windows Netzwerk Authentifizierung, WiFi WPA-PSK, . ...), Encrypted Private Keys (SSH, GnuPG, cryptocurrency wallets, etc...), Dateisysteme und Festplatten (maxOS .dmg Dateien und "sparse bundles", Windows BitLocker, ...), komprimierte Archive (ZIP, RAR, 7z) und Dokumentdateien (PDF, Microsoft Office, ...) um nur einige Möglichkeiten zu nennen.<ref>[https://www.openwall.com/john/ Openwall]</ref> | ||

(--single), im Wordlist-Modus (--wordlist) oder dem Inkrementellen Modus (--incremental). | |||

Wenn man John ohne Modus Festlegung startet, verwendet John seine Standardreihenfolge | Hierzu kann John in drei Betriebsmodi verwendet werden. Entweder im “Single Crack” Mode (--single), im Wordlist-Modus (--wordlist) oder dem Inkrementellen Modus (--incremental). | ||

der Modi. Erst „Single Mode“ dann die Wordlisten und letztlich den Inkrementellen Modus, | Wenn man John ohne Modus Festlegung startet, verwendet John seine Standardreihenfolge der Modi. Erst „Single Mode“ dann die Wordlisten und letztlich den Inkrementellen Modus, wenn alles Vorherige nicht zum Ziel führte. | ||

wenn alles Vorherige nicht zum Ziel führte. | |||

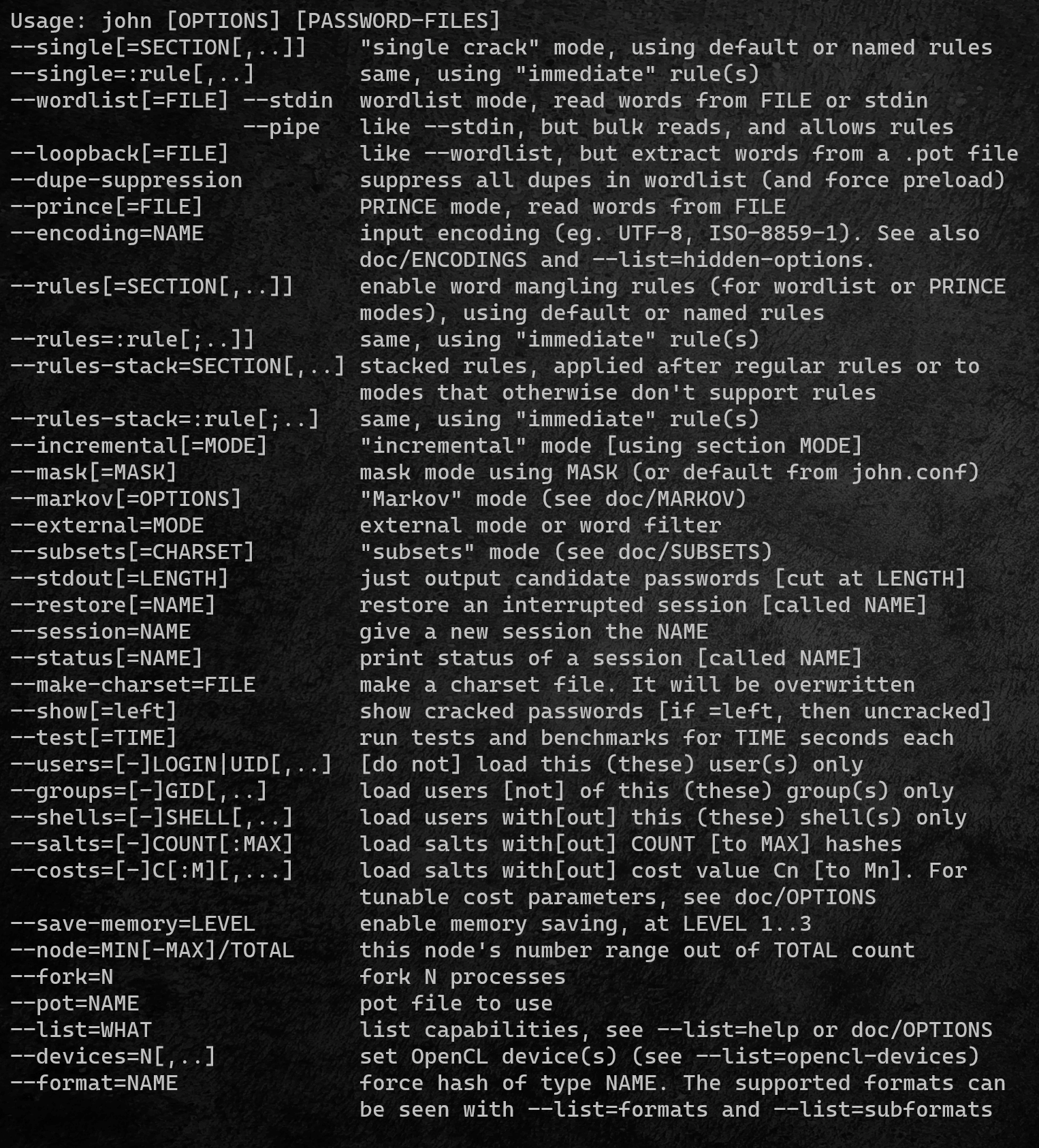

==Parameter== | ==Parameter== | ||

[[Datei:Parameter01.png| | [[Datei:Parameter01.png||links|alternativtext=John The Ripper Parameterübersicht 1 von 2|John The Ripper Parameterübersicht]] | ||

== Beispiele == | == Beispiele == | ||

====Passwort einer RAR-Datei wieder herstellen==== | |||

Zunächst den Hashwert des Kennwortes aus der RAR-Datei extrahieren: | |||

rar2john "Pfad\Datei.rar" > "Pfad\Hashwert.txt" | |||

Dieses Kommando schreibt einen gefundenen Hashwert in die Datei "Hashwert.txt" deren Inhalt so aussieht: | |||

john | Pfad\Datei.rar:$rar5$16$64e1e11dce40e6f97ee8b7d5d97a0c28$15$29c048f1016bb344d226497e7355a14e$8$613e54e758ad5047 | ||

Danach wird diese Hash-Datei an john als Parameter übergeben: | |||

john "Pfad\Hashwert.txt" | |||

john | |||

==Installation== | ==Installation== | ||

John the Ripper ist ohne Installation startbar. Die ausführbare „john“-Datei liegt im | John the Ripper ist ohne Installation startbar. Die ausführbare „john“-Datei liegt im | ||

| Zeile 31: | Zeile 25: | ||

John the Ripper liegt auch im Quellcode vor und kann entsprechend ggf. nach einer | John the Ripper liegt auch im Quellcode vor und kann entsprechend ggf. nach einer | ||

Anpassung kompiliert werden. | Anpassung kompiliert werden. | ||

Die John.conf Datei liegt im „run“-Ordner und enthält die grundlegendsten Konfigurationseinstellungen.<ref>https://www.openwall.com/john/doc/CONFIG.shtml</ref> | |||

==Quellen== | |||

Aktuelle Version vom 22. Februar 2024, 15:55 Uhr

Funktion und Beschreibung

Bei John the Ripper (JtR) oder kurz "John" handelt es sich um ein Open-Source-Tool zur Überprüfung der Sicherheit und zur Wiederherstellung von Passwörtern, das für viele Betriebssysteme verfügbar ist. Das Programm wurde in C geschrieben.

John the Ripper jumbo unterstützt hunderte von Hash- und Verschlüsselungsarten, unter anderem für Benutzerpasswörter von UNIX Systemen wie (Linux, *BSD, Solaris, AIX, QNX, etc.), macOS, Windows, "web apps" (z.B. WordPress), Groupware (z.B. Notes/Domino) und Datenbankservern (SQL, LDAP, ...), Network Traffic Captures (Windows Netzwerk Authentifizierung, WiFi WPA-PSK, . ...), Encrypted Private Keys (SSH, GnuPG, cryptocurrency wallets, etc...), Dateisysteme und Festplatten (maxOS .dmg Dateien und "sparse bundles", Windows BitLocker, ...), komprimierte Archive (ZIP, RAR, 7z) und Dokumentdateien (PDF, Microsoft Office, ...) um nur einige Möglichkeiten zu nennen.[1]

Hierzu kann John in drei Betriebsmodi verwendet werden. Entweder im “Single Crack” Mode (--single), im Wordlist-Modus (--wordlist) oder dem Inkrementellen Modus (--incremental). Wenn man John ohne Modus Festlegung startet, verwendet John seine Standardreihenfolge der Modi. Erst „Single Mode“ dann die Wordlisten und letztlich den Inkrementellen Modus, wenn alles Vorherige nicht zum Ziel führte.

Parameter

Beispiele

Passwort einer RAR-Datei wieder herstellen

Zunächst den Hashwert des Kennwortes aus der RAR-Datei extrahieren:

rar2john "Pfad\Datei.rar" > "Pfad\Hashwert.txt"

Dieses Kommando schreibt einen gefundenen Hashwert in die Datei "Hashwert.txt" deren Inhalt so aussieht:

Pfad\Datei.rar:$rar5$16$64e1e11dce40e6f97ee8b7d5d97a0c28$15$29c048f1016bb344d226497e7355a14e$8$613e54e758ad5047

Danach wird diese Hash-Datei an john als Parameter übergeben:

john "Pfad\Hashwert.txt"

Installation

John the Ripper ist ohne Installation startbar. Die ausführbare „john“-Datei liegt im Download-Package im „run“-Verzeichnis. Es empfiehlt sich die PATH-Umgebungsvariable auf den Ordner zu legen. John the Ripper liegt auch im Quellcode vor und kann entsprechend ggf. nach einer Anpassung kompiliert werden. Die John.conf Datei liegt im „run“-Ordner und enthält die grundlegendsten Konfigurationseinstellungen.[2]