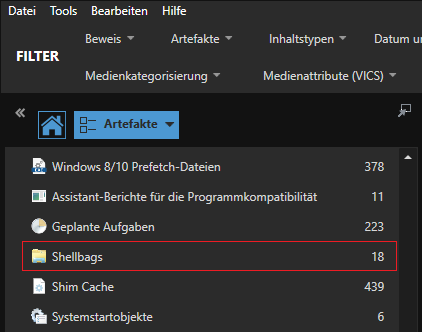

Shellbags

Shellbags sind Einträge in der Windows-Registry die Informationen über die Darstellungs-Einstellungen der Benutzeroberfläche beim Durchsuchen von Dateien und Ordnern speichern. Diese werden verwendet, damit einmal gespeicherte Ansichtspräferenzen beim nächsten Aufruf erhalten bleiben. Dies kann beispielsweise die Art der Darstellung von Dateien in einem Ordner sein. Shellbags sind user-spezifisch.

Speicherorte

Shellbags werden je nach Windows-Version und Art der Shellbags an verschiedenen Orten in der Windows Registry gespeichert. Diese sind vor allem:

- USRCLASS.DAT\Local Settings\Software\Microsoft\Windows\Shell\BagMRU

- USRCLASS.DAT\Local Settings\Software\Microsoft\Windows\Shell\Bags

- NTUSER.DAT\Software\Microsoft\Windows\Shell\BagMRU

- NTUSER.DAT\Software\Microsoft\Windows\Shell\Bags

Forensische Analyse

Über Shellbags lassen sich unter anderem Datei- und Nutzeraktivitäten (wie zum Beispiel zuletzt geöffnete Ordner, Ordner- und Suchverläufe) rekonstruieren. Insbesondere, da Shellbags auch nach Löschen der Original-Daten erhalten bleiben, können diese wertvolle Informationen in forensischen Analysen liefern. Die Analyse kann dabei entweder manuell über die Windows-Registry, mittels spezieller „Shellbag-Browser“ oder allgemeinen forensischen Analyse-Tools (z.B. Magnet AXIOM) erfolgen.

Shellbags unter Linux

Shellbags existieren nur unter Microsoft Windows Betriebsystemen. Es existieren allerdings Ansätze ähnliche Informationen auch unter Linux-basierenden Betriebsystemen zu erlangen, wie zum Beispiel „Gnome Virtual File System (GVFS)“ Metadaten.

Quellen

- Fundamentals of Digital Forensics: Theory, Methods, and Real-Life Applications, Joakim Kävrestad (2020), S.34

- Forensische Analyse von Windows Shellbags: https://www.magnetforensics.com/de/blog/forensische-analyse-von-windows-shellbags/

- Using shellbag information to reconstruct user activities, Zhu et al., 2009 (https://doi.org/10.1016/j.diin.2009.06.009)

- GVFS metadata: Shellbags for Linux, Christopher John Lees, 2016 (https://doi.org/10.1016/j.diin.2015.11.001)