Dateiliste

Aus IT-Forensik Wiki

Diese Spezialseite listet alle hochgeladenen Dateien auf.

| Datum | Name | Vorschaubild | Größe | Benutzer | Beschreibung | Versionen |

|---|---|---|---|---|---|---|

| 23:20, 5. Dez. 2019 | Bdsg 2018.pdf (Datei) | 506 KB | Etduen | Bundesdatenschutzgesetz BDSG | 1 | |

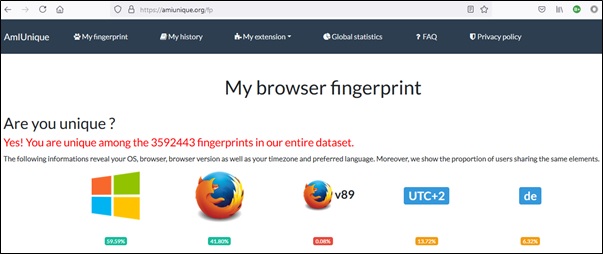

| 10:53, 27. Jul. 2021 | Beispielfingerprint.jpg (Datei) |  |

41 KB | St200183 | 1 | |

| 18:29, 17. Jun. 2023 | Beutelkategorien 1920x1920.png (Datei) | 1,11 MB | St220297 | 1 | ||

| 18:52, 13. Mai 2019 | Bild01.png (Datei) |  |

598 KB | St181411 | 1 | |

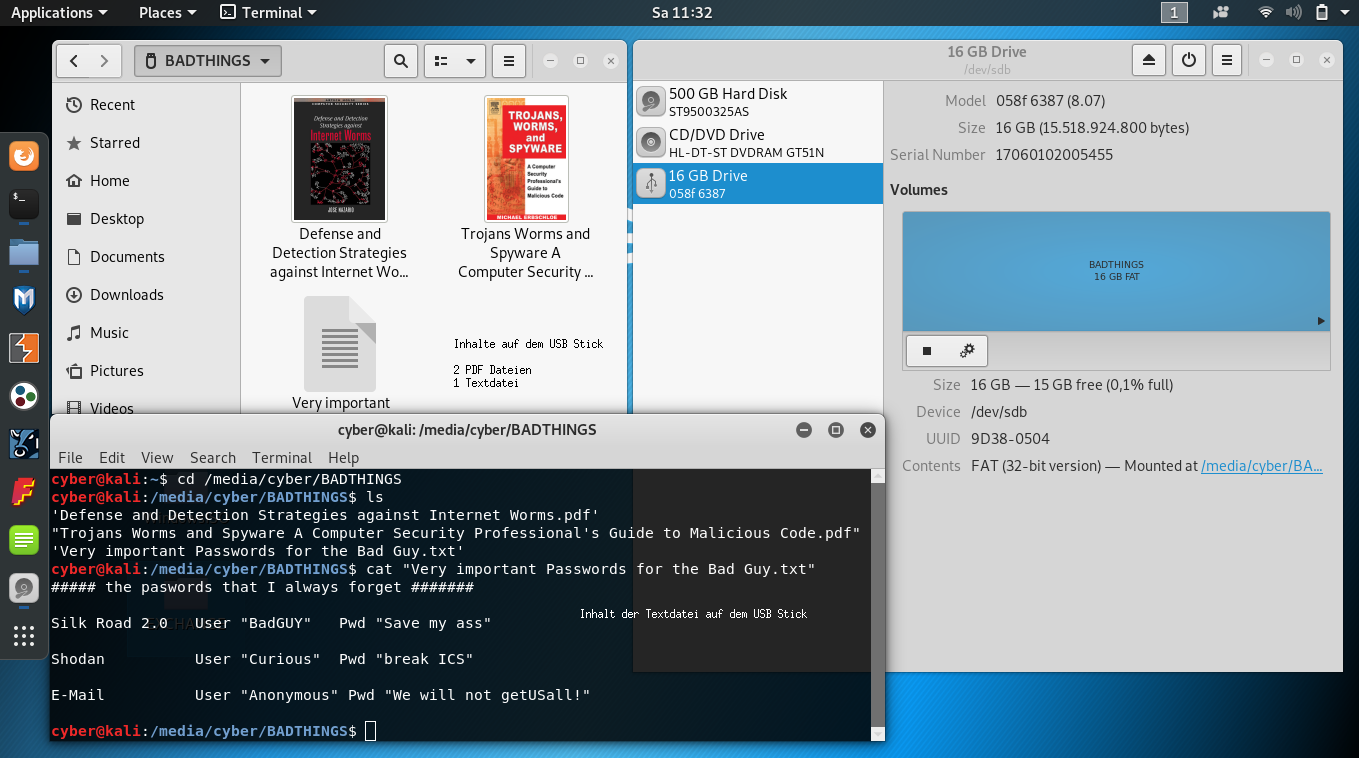

| 20:34, 25. Jul. 2021 | Bild1.png (Datei) |  |

498 KB | St201844 | 1 | |

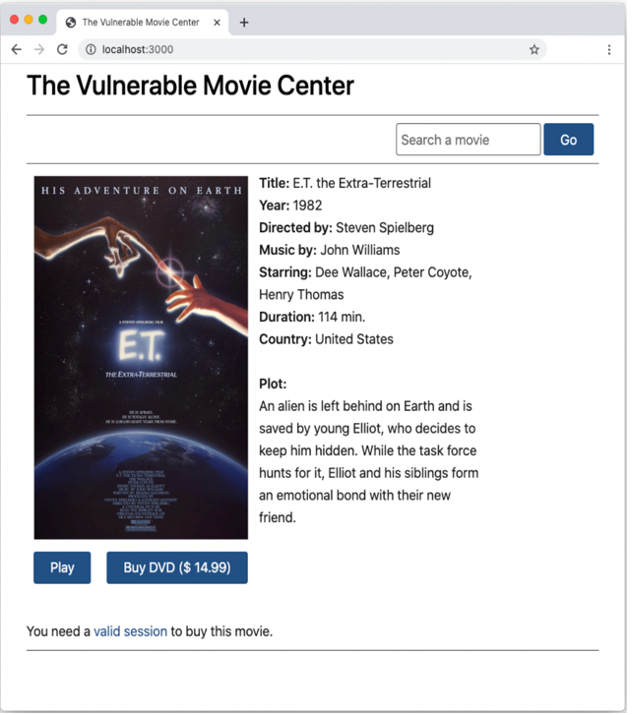

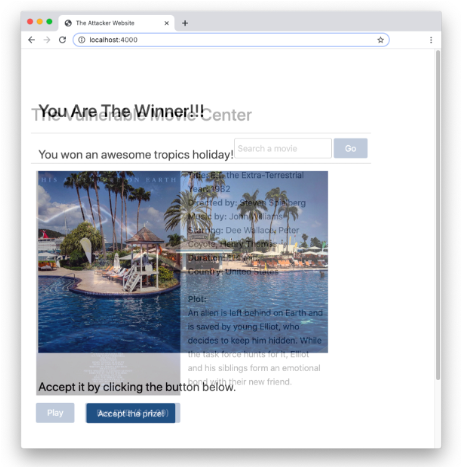

| 20:42, 25. Jul. 2021 | Bild2.png (Datei) |  |

562 KB | St201844 | Die Seite, die das Opfer sieht, die überlagert wird. Hiermit wird das Opfer dazu verleitet, auf den Button zu klicken und seinen Preis abzuholen. | 1 |

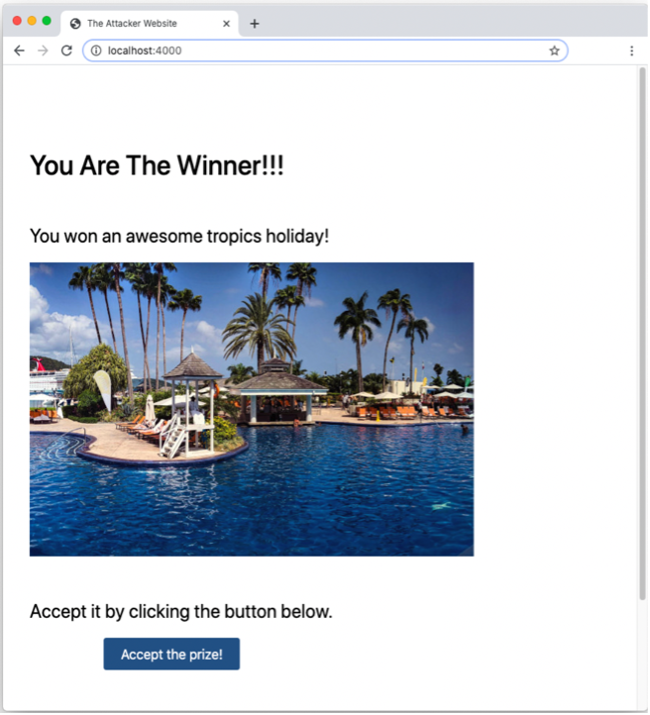

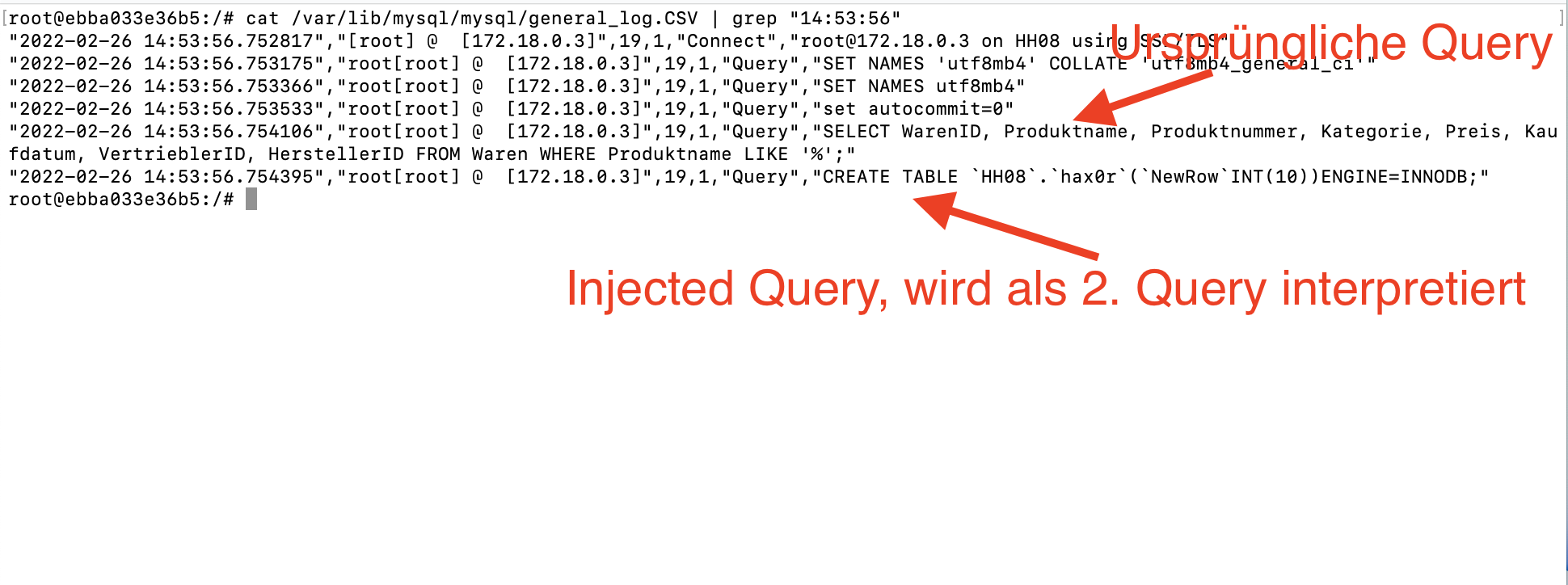

| 20:41, 25. Jul. 2021 | Bild3.png (Datei) |  |

198 KB | St201844 | Hier sieht man wie die ursprüngliche Seite von dem iFrame überlagert wird. | 1 |

| 17:10, 26. Feb. 2022 | Binlog.png (Datei) |  |

166 KB | St191426 | 1 | |

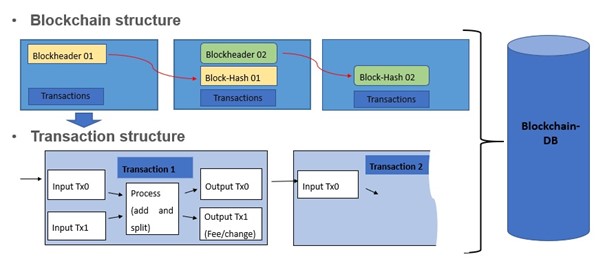

| 19:25, 27. Jul. 2021 | Blockchain-Struktur.jpg (Datei) |  |

33 KB | St161321 | 1 | |

| 17:07, 4. Aug. 2019 | Bosch Hammerle Weingart Schoenlein.pdf (Datei) | 2,86 MB | Etduen | IT-Forensische Analyse und Auswertung eines NASServer unter Verwendung von Sleuthkit, Hochschule Wismar, Projektarbeit | 1 | |

| 15:36, 25. Jan. 2020 | Broken authentication.jpg (Datei) |  |

35 KB | St171321 | 1 | |

| 17:42, 29. Feb. 2020 | Brown.pdf (Datei) | 4,35 MB | Etduen | SQL Injection | 1 | |

| 17:11, 29. Feb. 2020 | Burtz.pdf (Datei) | 6,78 MB | Etduen | SQL Injection | 1 | |

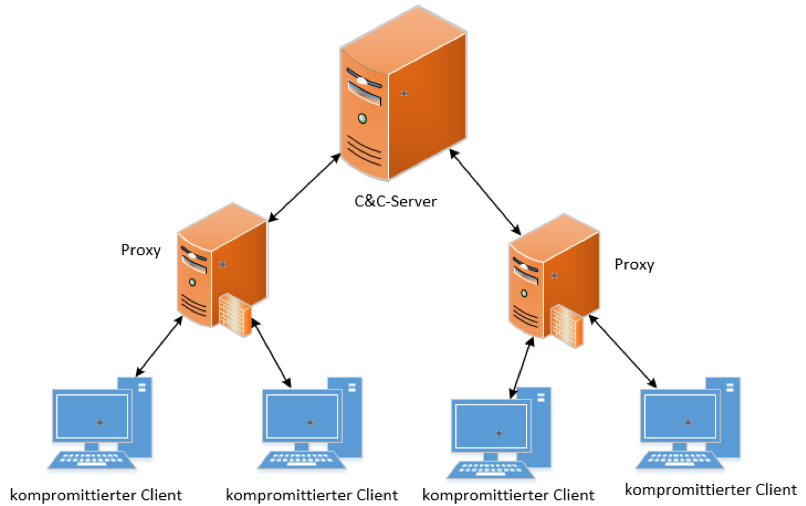

| 19:19, 28. Jul. 2021 | C&C-Server Hierarchische-Topologie.png (Datei) |  |

78 KB | St200770 | Darstellung einer hierarchischen Topologie mittels Proxy eines Command and Control Server System-Aufbaus. | 1 |

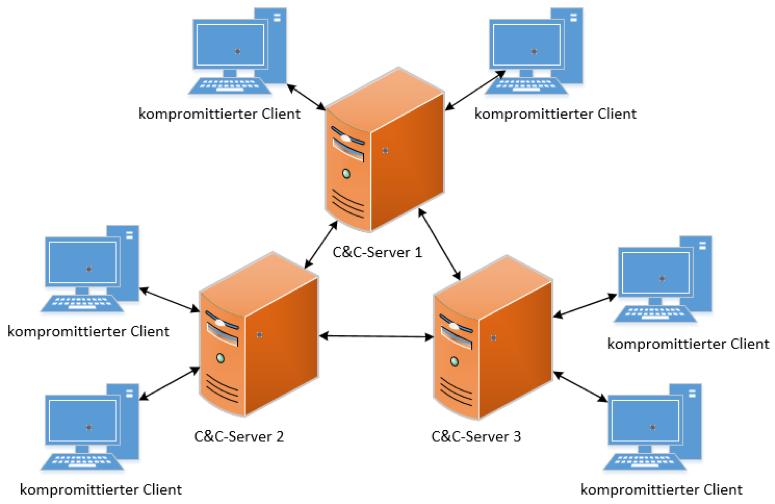

| 19:18, 28. Jul. 2021 | C&C-Server Multi-Server-Topologie.png (Datei) |  |

96 KB | St200770 | Darstellung einer Multi-Server-Topologie eines Command and Control Server System-Aufbaus. | 1 |

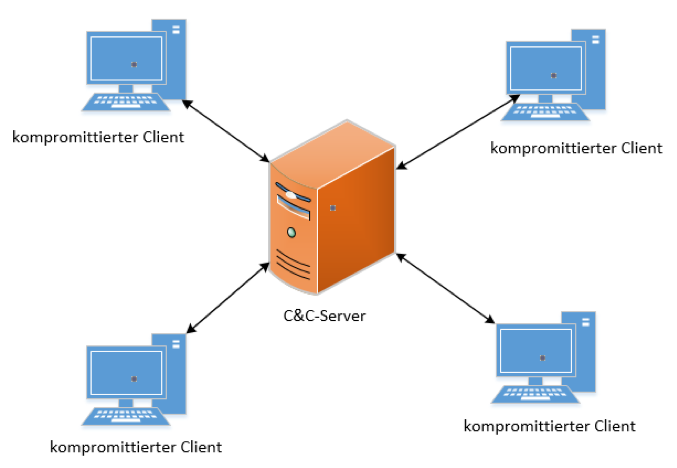

| 19:17, 28. Jul. 2021 | C&C-Server Sterntopologie.png (Datei) |  |

57 KB | St200770 | Darstellung einer Sterntopologie eines Command and Control Server System-Aufbau. | 1 |

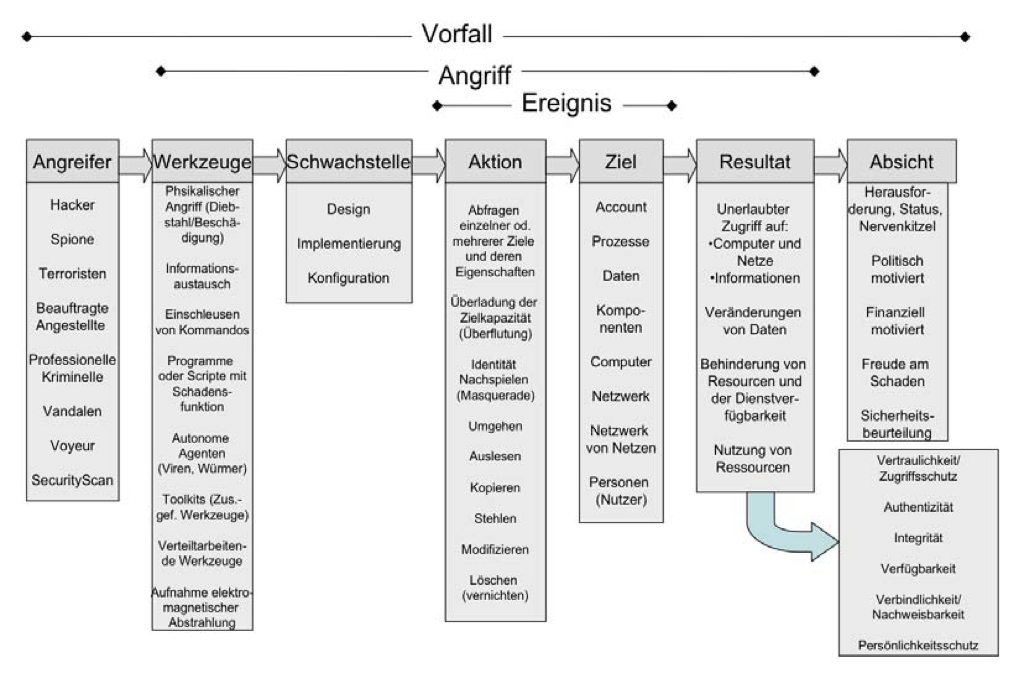

| 14:58, 4. Dez. 2018 | CERT-Taxonomie.png (Datei) |  |

293 KB | Etduen | 1 | |

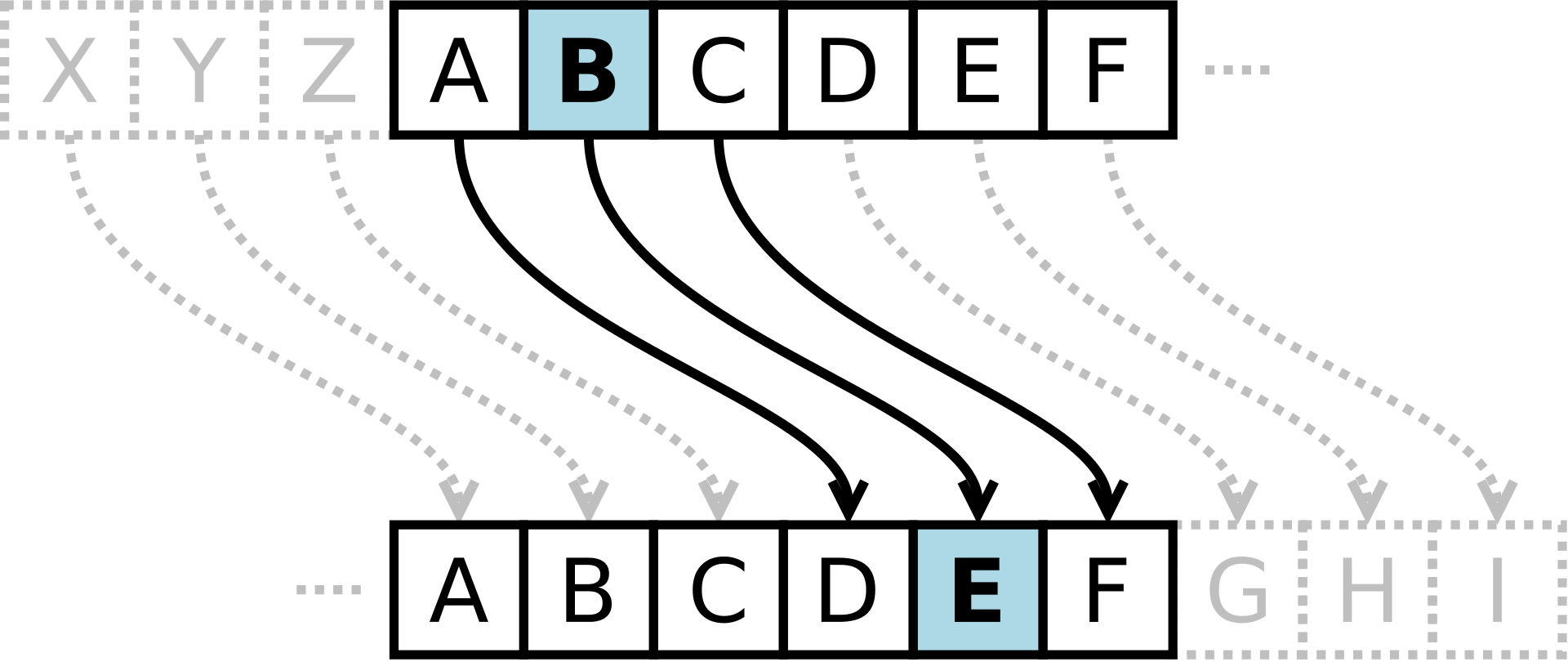

| 18:23, 28. Jul. 2019 | Caesar.png (Datei) |  |

131 KB | St181092 | 1 | |

| 12:49, 17. Feb. 2020 | Checkliste IT-Forensik.pdf (Datei) | 291 KB | Etduen | CHeckliste IT-Forensik | 1 | |

| 21:40, 5. Mai 2021 | ChickenWINGS Praktikumsbericht X-Ways.pdf (Datei) | 37,96 MB | Etduen | X-Ways | 1 | |

| 01:55, 29. Jul. 2021 | Cross-site-tracking.jpg (Datei) | 22 KB | St201528 | Zurückgesetzt auf die Version vom 27. Juli 2021, 11:00 Uhr (CEST) | 3 | |

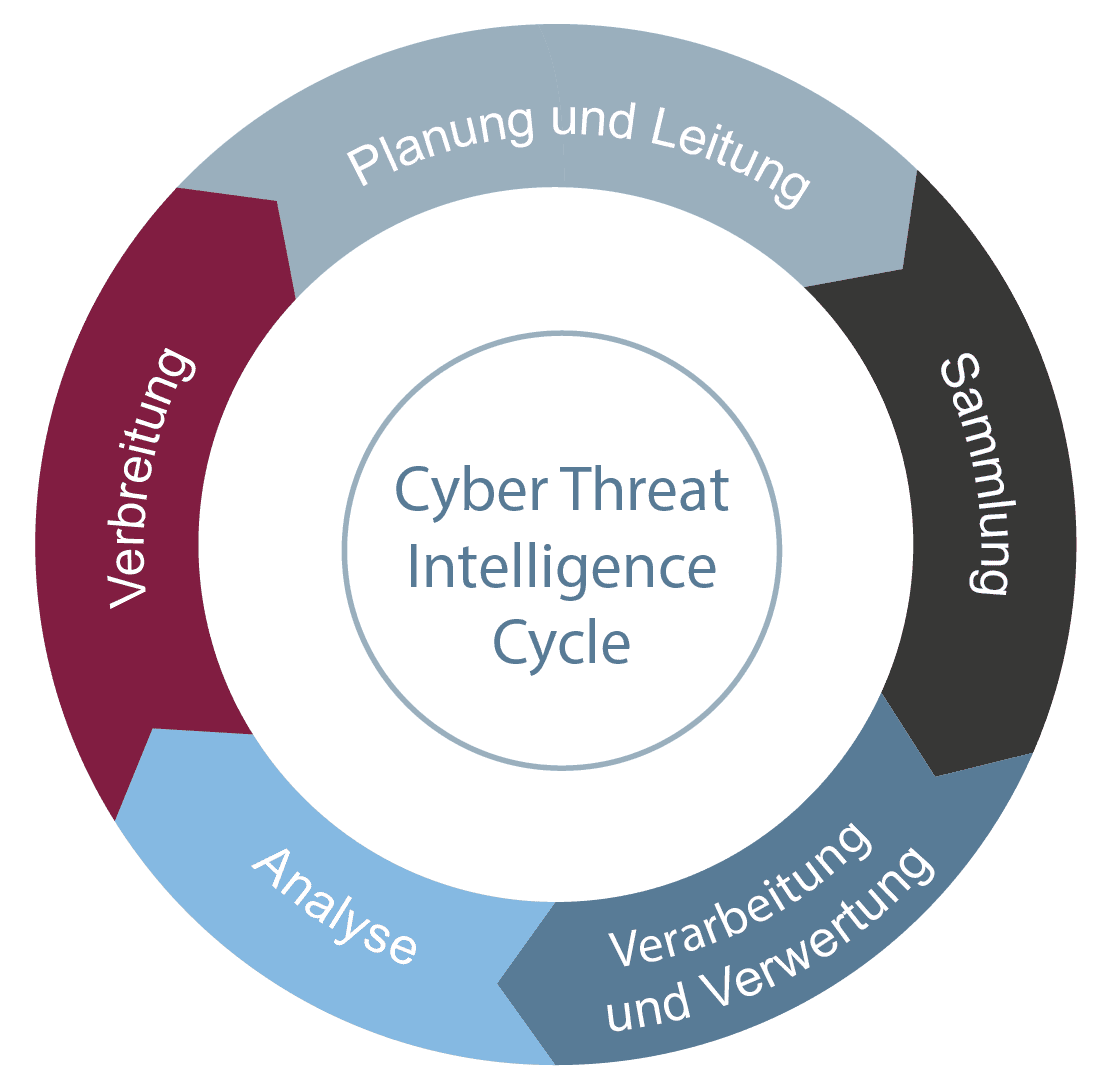

| 10:51, 17. Apr. 2023 | Cyber-threat-intelligence-cti.png (Datei) |  |

29 KB | Etduen | 1 | |

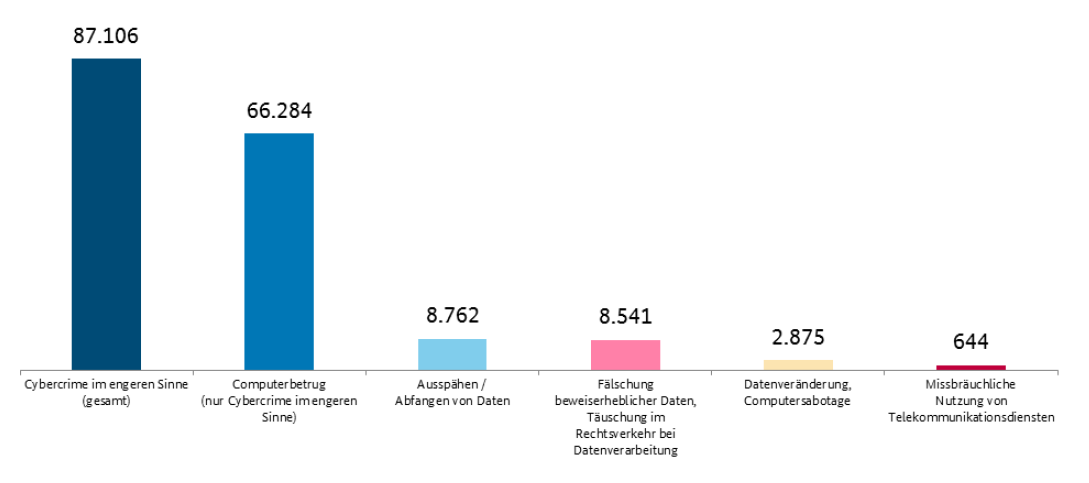

| 20:38, 30. Jul. 2020 | Cybercrime Zahlen 2018.png (Datei) |  |

42 KB | St191350 | 1 | |

| 13:24, 22. Feb. 2021 | DBII-FolienKnoopTemplinLoebe.pdf (Datei) | 1,2 MB | Etduen | 1 | ||

| 13:23, 22. Feb. 2021 | DBII-Knoop-Templin-Loebe.pdf (Datei) | 6,6 MB | Etduen | 1 | ||

| 17:15, 15. Mär. 2022 | DBII-NilsMajewskiStefanAugustin.pdf (Datei) | 12,67 MB | Etduen | 1 | ||

| 17:32, 15. Mär. 2022 | DBII Schilling Reimann Wagner.pdf (Datei) | 12,09 MB | Etduen | 1 | ||

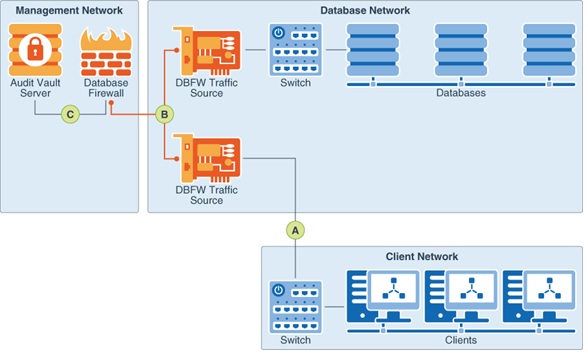

| 19:32, 26. Feb. 2020 | DB Firewall 1.jpg (Datei) |  |

50 KB | St171142 | 1 | |

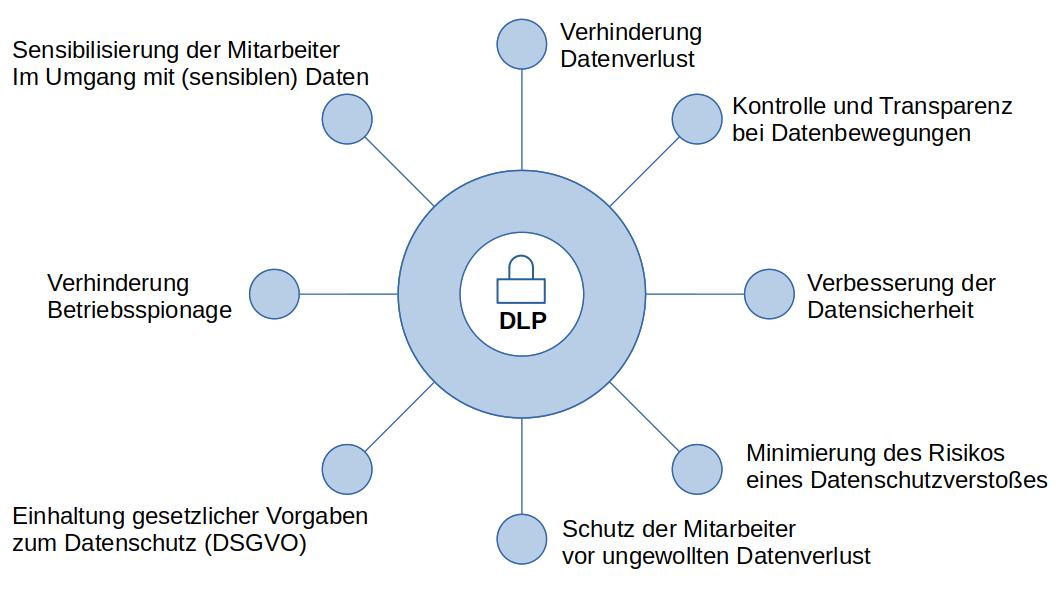

| 20:16, 22. Apr. 2022 | DLP-Vorteile.jpg (Datei) |  |

57 KB | St210391 | 1 | |

| 08:53, 22. Jun. 2023 | DVWA Splunk.pdf (Datei) | 2,02 MB | Etduen | 1 | ||

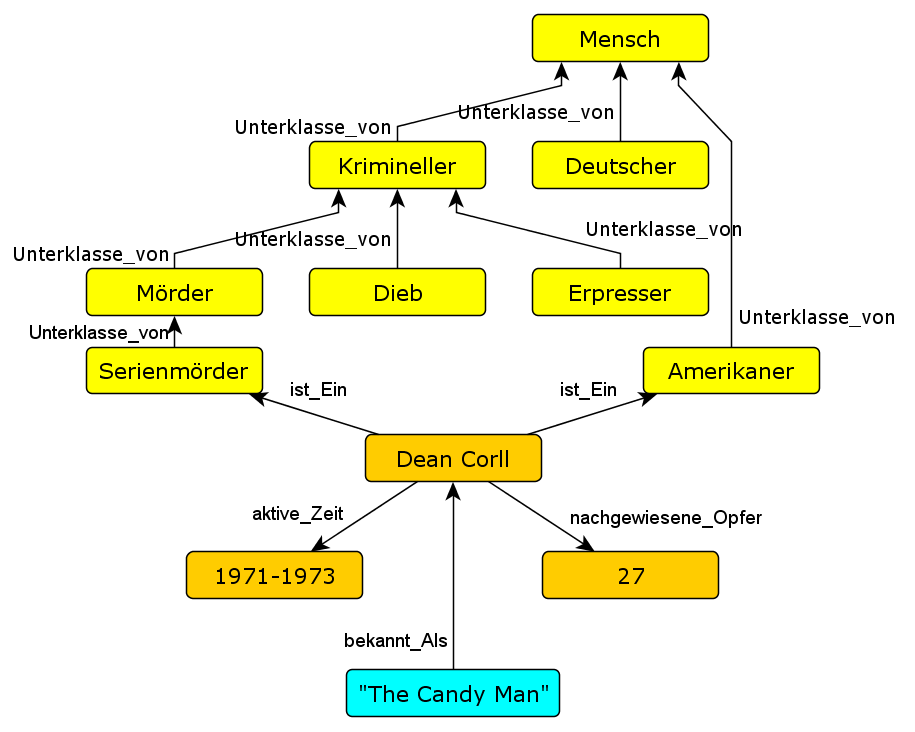

| 18:37, 2. Aug. 2020 | Darstellung einer Ontologie innerhalb der Domäne Kriminologie.png (Datei) |  |

44 KB | St191521 | Quelle: Oren Avni, Tamara Knierim: Carving und semantische Analyse in der digitalen Forensik, FRAUNHOFER IGD-A8 SICHERHEITSTECHNOLOGIE, SEMINAR: DIGITAL FORENSICS, 08. JULI, 2010 (Online abrufbar: http://citeseerx.ist.psu.edu/viewdoc/download?doi=10.1.… | 1 |

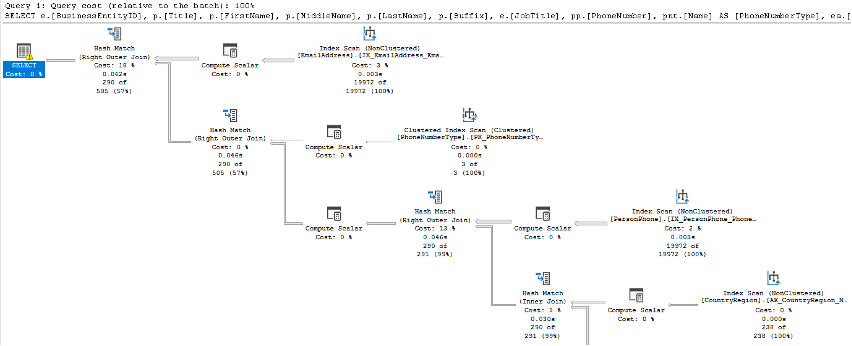

| 19:44, 7. Feb. 2021 | Darstellung eines Ausfuehrungsplans.png (Datei) |  |

69 KB | St180700 | 1 | |

| 08:41, 26. Feb. 2020 | Datenbanken sql injection.pdf (Datei) | 2,6 MB | Etduen | SQL Injection MySQL PostgreSQL SQLite Oracle | 1 | |

| 09:19, 3. Aug. 2022 | Degenhart et-al.pdf (Datei) | 2,35 MB | Etduen | 1 | ||

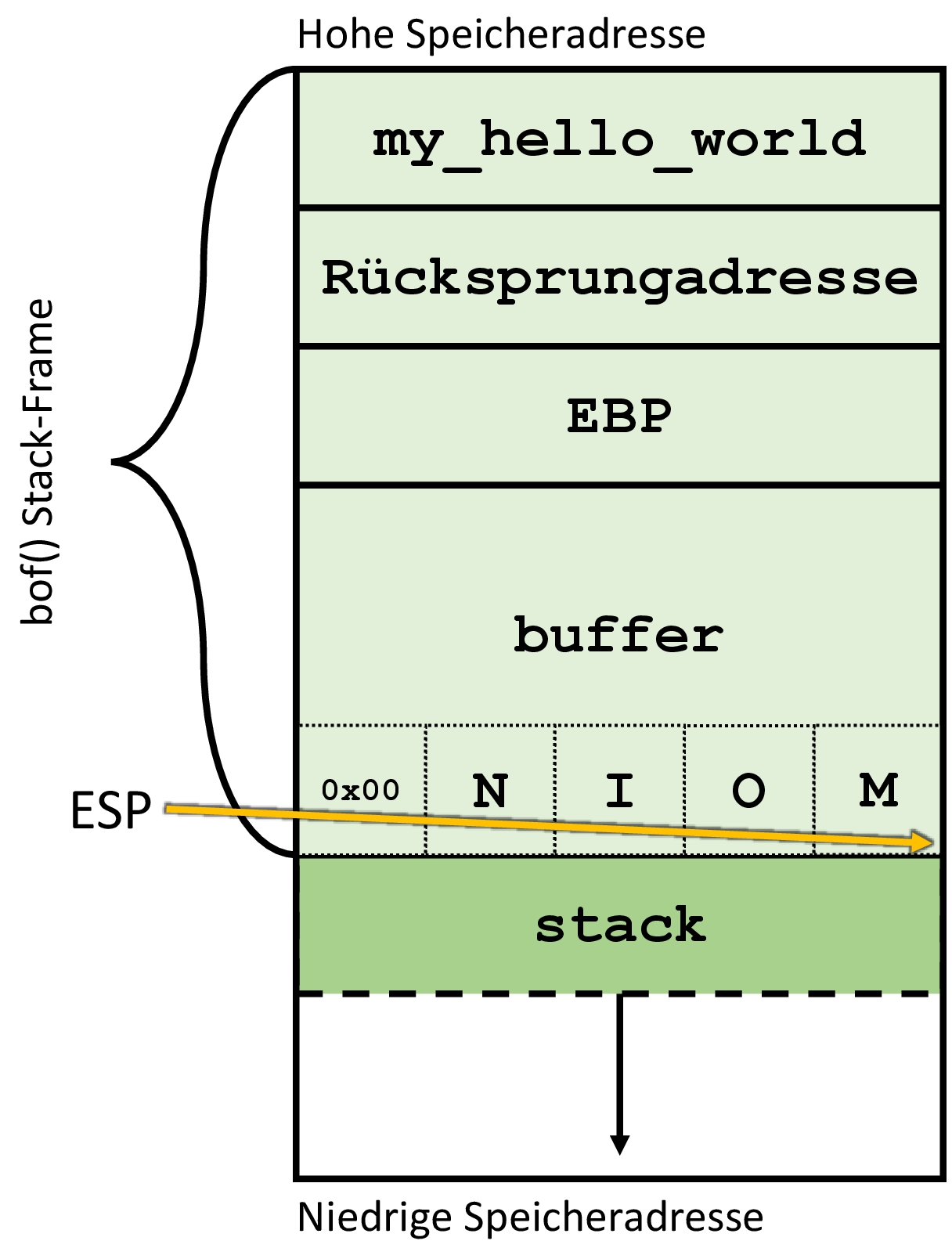

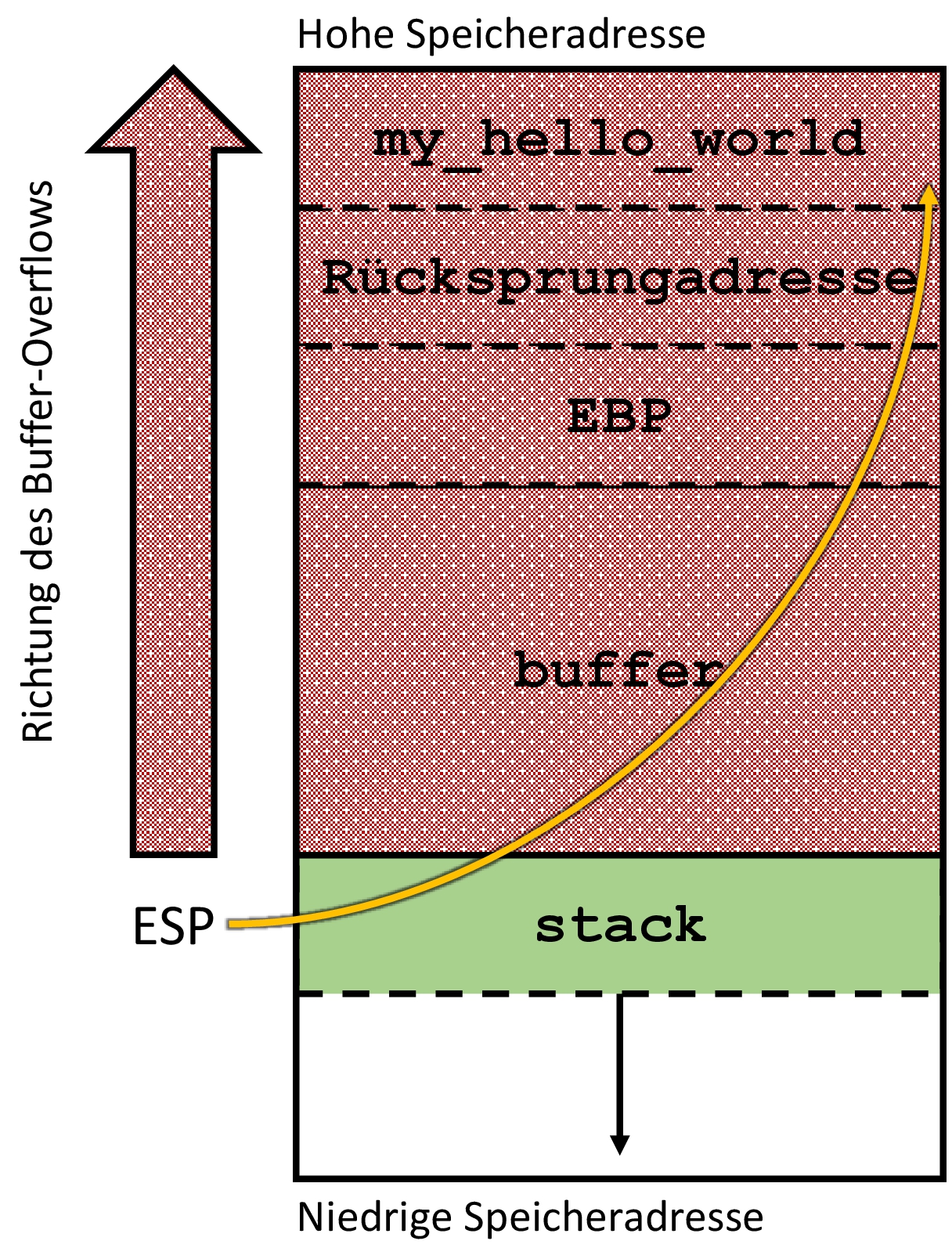

| 19:45, 29. Jul. 2021 | Der Adressraum des Beispiel-Programms.jpg (Datei) |  |

342 KB | St201543 | 1 | |

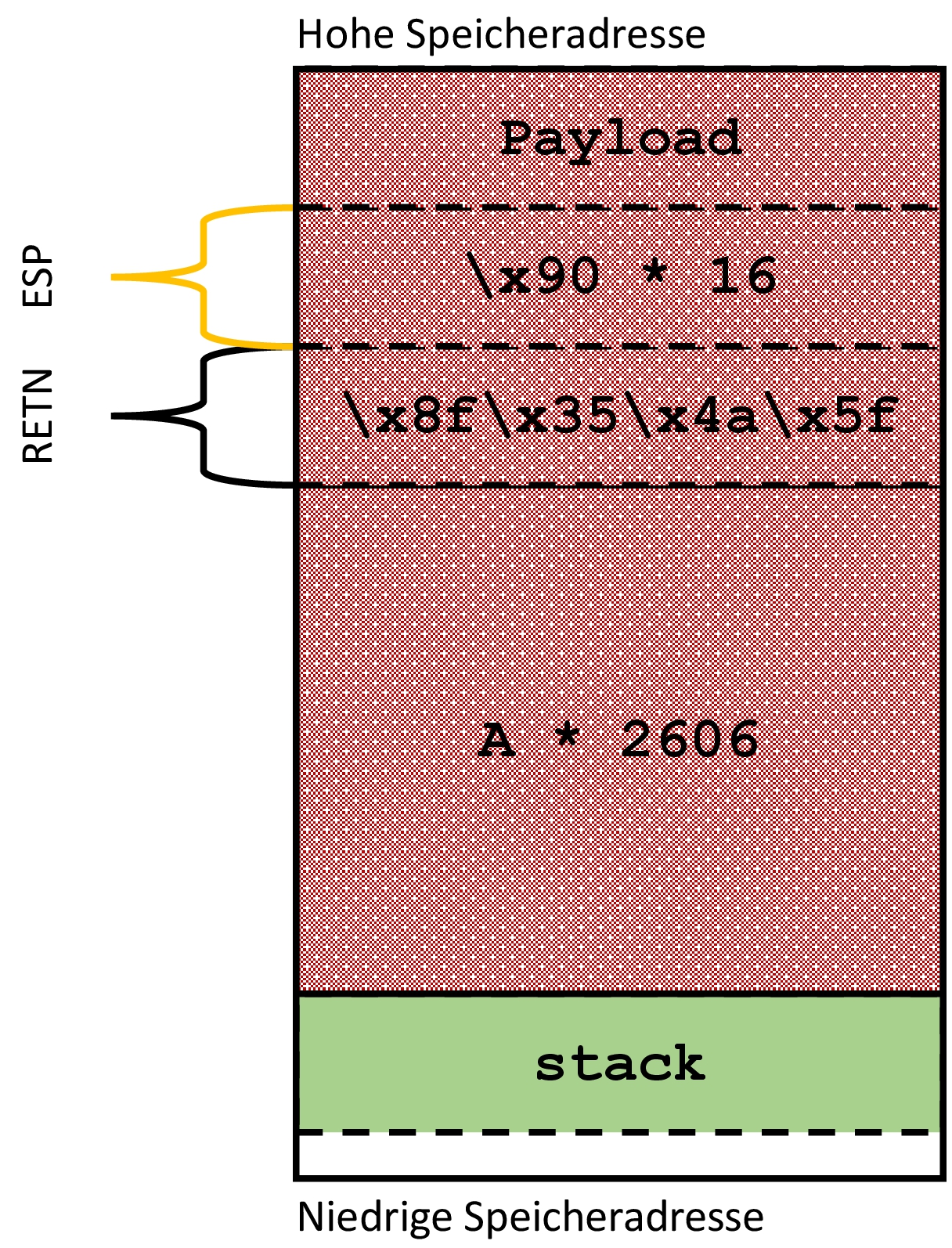

| 19:47, 29. Jul. 2021 | Der Adressraum mit Buffer-Overflow.jpg (Datei) |  |

1,89 MB | St201543 | 1 | |

| 19:57, 29. Jul. 2021 | Der Adressraum von SLMail mit Buffer-Overflow.jpg (Datei) |  |

1,94 MB | St201543 | 1 | |

| 14:47, 21. Dez. 2020 | Dettmar Bericht.pdf (Datei) | 2,58 MB | Etduen | forensische Analyse | 1 | |

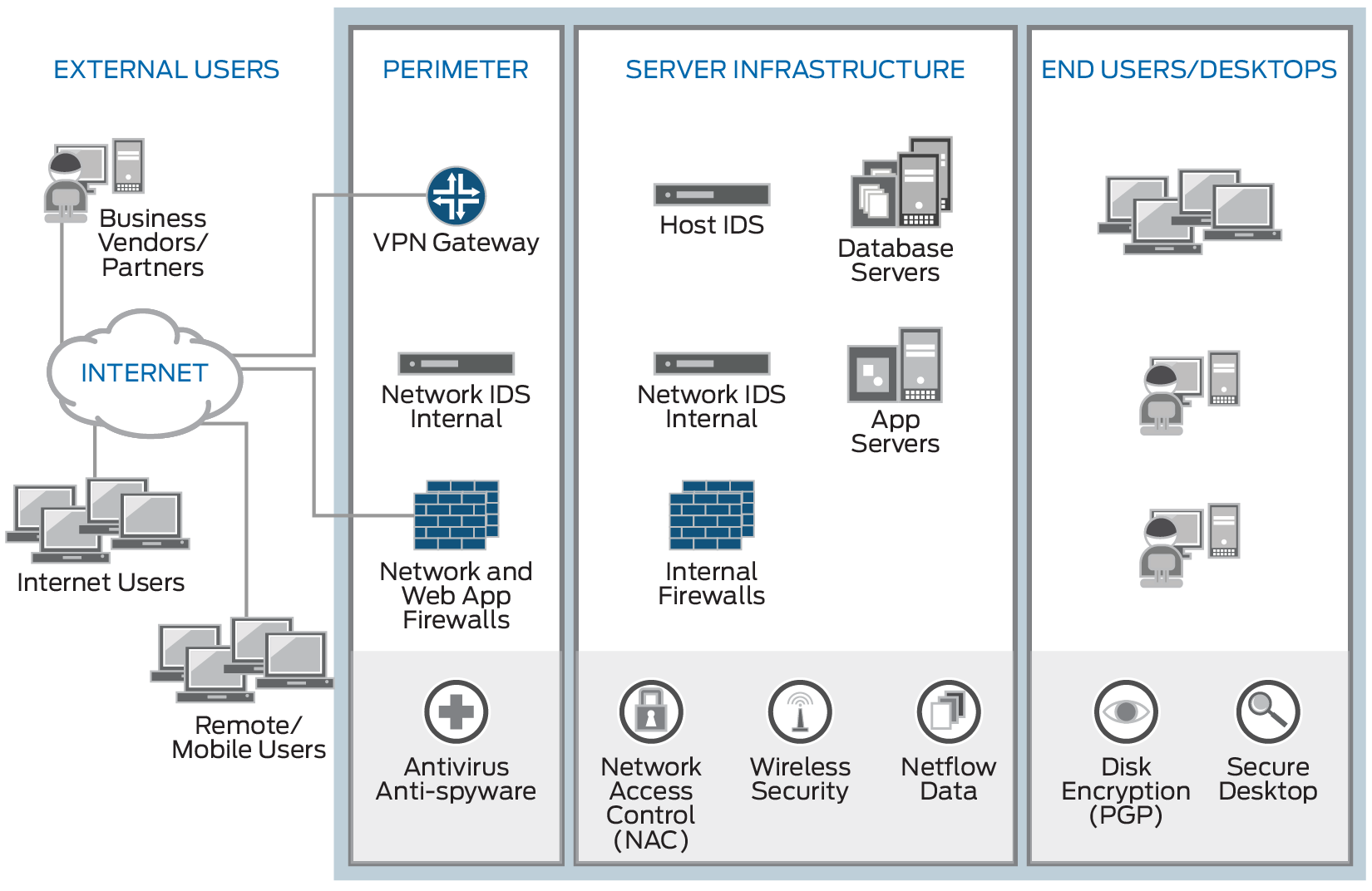

| 15:14, 25. Jun. 2019 | Diagram-what-is-seim.png (Datei) |  |

106 KB | St181152 | https://www.juniper.net/de/de/products-services/what-is/siem/ | 1 |

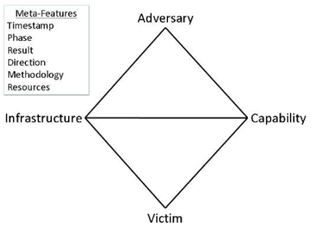

| 08:09, 12. Jul. 2023 | Diamond Modell.png (Datei) |  |

24 KB | St221400 | 1 | |

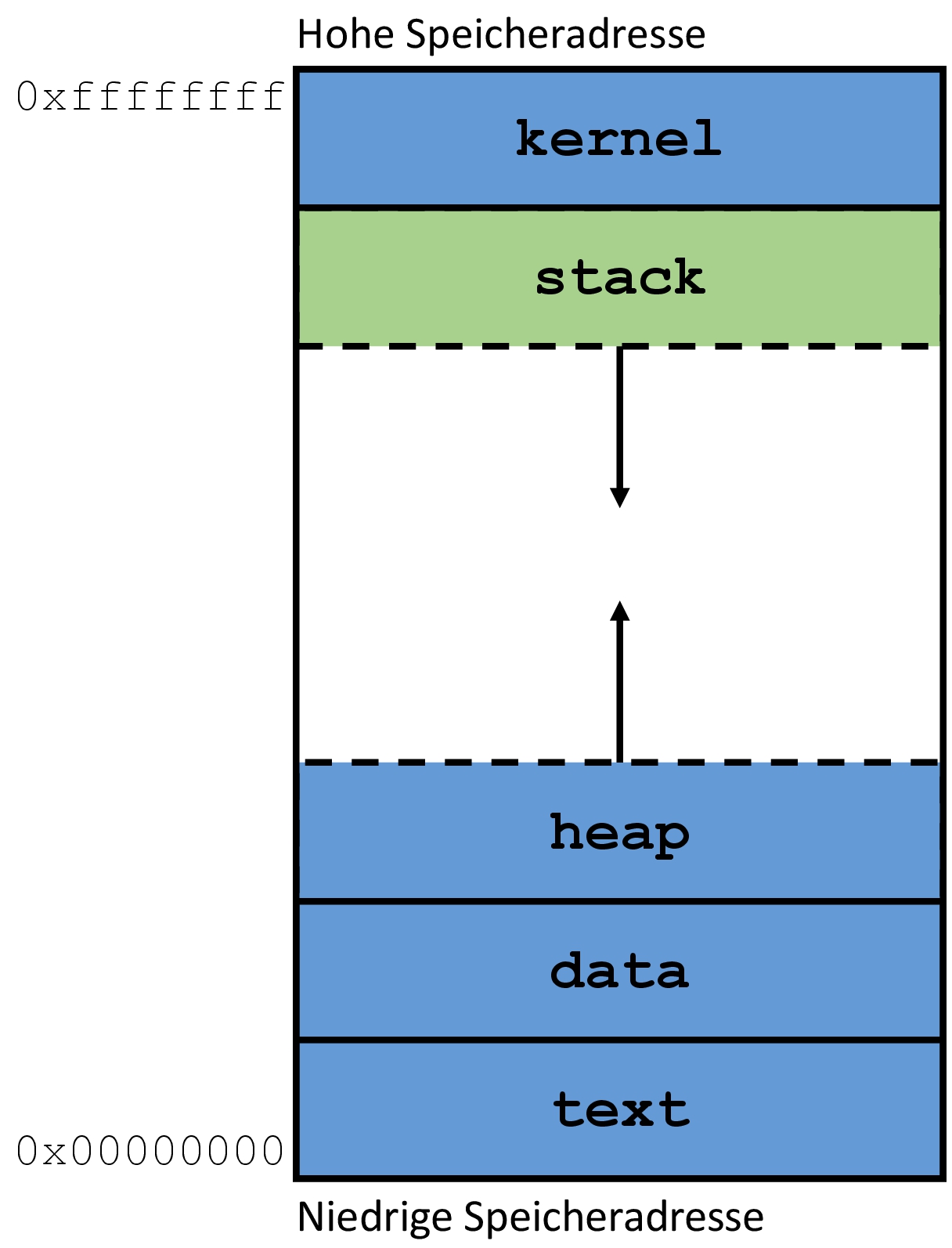

| 19:39, 29. Jul. 2021 | Die Datensegmente.jpg (Datei) |  |

224 KB | St201543 | 1 | |

| 19:47, 29. Jul. 2021 | Die Speicheradresse des ESP-Registers.jpg (Datei) |  |

2,32 MB | St201543 | 1 | |

| 18:13, 6. Jul. 2019 | DietzeLeon.pdf (Datei) | 2,72 MB | Etduen | Malwareanalyse am Beispiel von Emotet | 1 | |

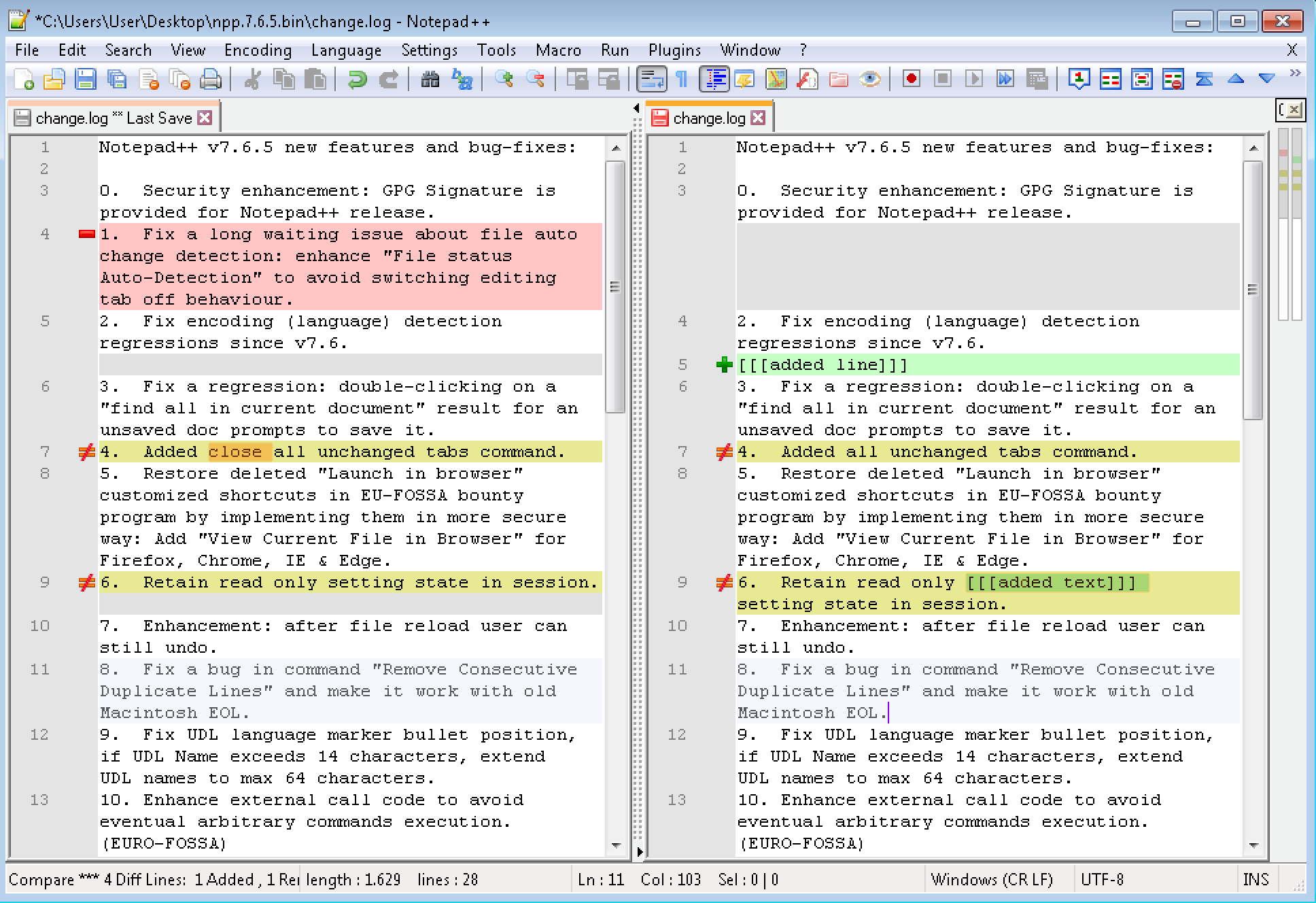

| 15:42, 2. Aug. 2019 | Diff.png.png (Datei) |  |

231 KB | St181280 | 1 | |

| 19:04, 13. Mai 2019 | Dokumentation.pdf (Datei) | 1,2 MB | St181411 | 1 | ||

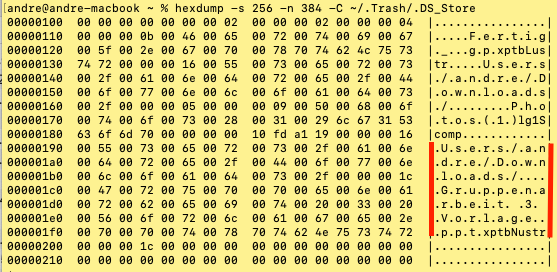

| 20:32, 28. Jul. 2021 | Ds-store from trash.png (Datei) |  |

46 KB | St201623 | 1 | |

| 15:46, 29. Jun. 2019 | Duell Gehrke ArbeitsspeicherBrowsing.pdf (Datei) | 7,16 MB | Etduen | Aleksandra Gehrke, Werner Peter Düll: "Auswertung des Arbeitsspeichers zur Aufdeckung von Spuren des In-Private Browsings", WINGS-Hochschule Wismar, Studiengang "Bachelor IT-Forensik" | 1 | |

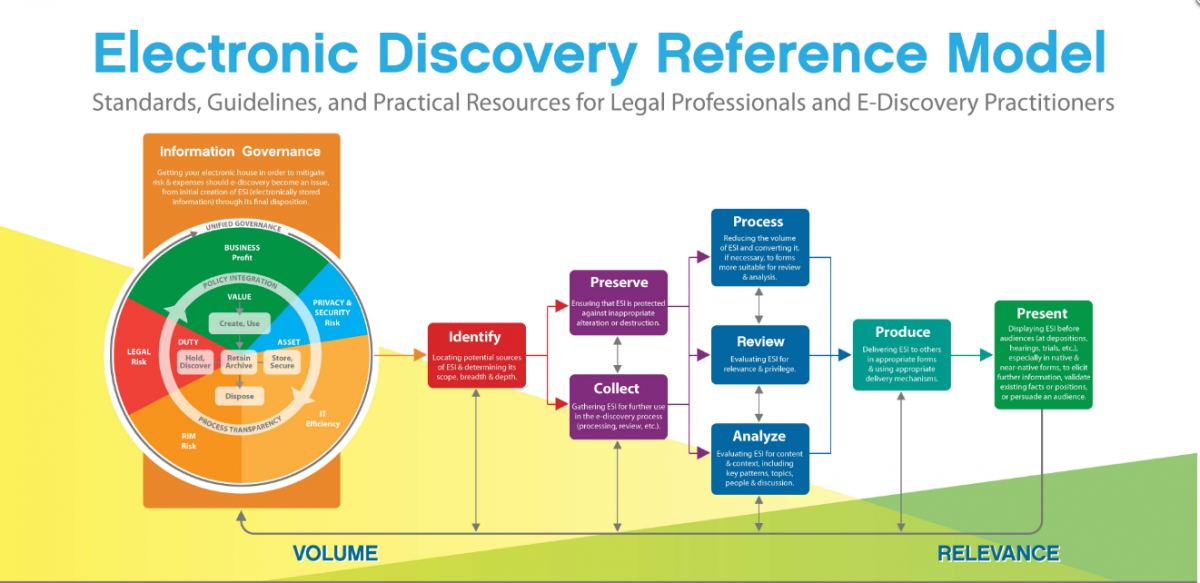

| 19:17, 26. Jul. 2020 | EDRM-Cycle.png (Datei) |  |

693 KB | St191437 | Copyright © 2020 EDRM | 1 |

| 18:26, 17. Jun. 2023 | EP0105031-Handgelenkband-Budget-DK-4-am-Arm.jpg (Datei) |  |

74 KB | St220297 | 1 | |

| 18:38, 17. Jun. 2023 | EP0504048-ESD-Tischmatten-Set-Starter-Kit-60x60---Kopie.jpg (Datei) |  |

316 KB | St220297 | 1 |