Nicht kategorisierte Dateien

Aus IT-Forensik Wiki

Unten werden bis zu 100 Ergebnisse im Bereich 51 bis 150 angezeigt.

- BT JGruber.pdf 0 × 0; 2,36 MB

- BT JMenz.pdf 0 × 0; 4,63 MB

- BT Julian Kubasch.pdf 0 × 0; 1,61 MB

- BT Kirsten BayerGersmann.pdf 0 × 0; 1,66 MB

- BT NMajeweski.pdf 0 × 0; 24,42 MB

- BT PTitus.pdf 0 × 0; 2,69 MB

- BT SAugustin.pdf 0 × 0; 2,37 MB

- BT SDepping.pdf 0 × 0; 4,79 MB

- BT SMauch.pdf 0 × 0; 3,15 MB

- BT SQL Injection.pdf 0 × 0; 3,4 MB

- BT Scheibe-Stefan Analyse-von-Fakeshops.pdf 0 × 0; 2,11 MB

- BT SchneiderS.pdf 0 × 0; 1,55 MB

- BT VMaligina.pdf 0 × 0; 2,97 MB

- BT WStiefvater.pdf 0 × 0; 6,74 MB

- Bdsg 2018.pdf 0 × 0; 506 KB

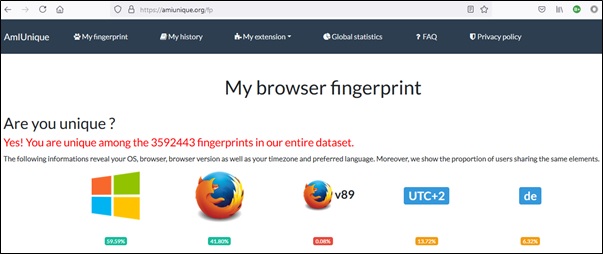

- Beispielfingerprint.jpg 603 × 254; 41 KB

- Beutelkategorien 1920x1920.png 1.920 × 461; 1,11 MB

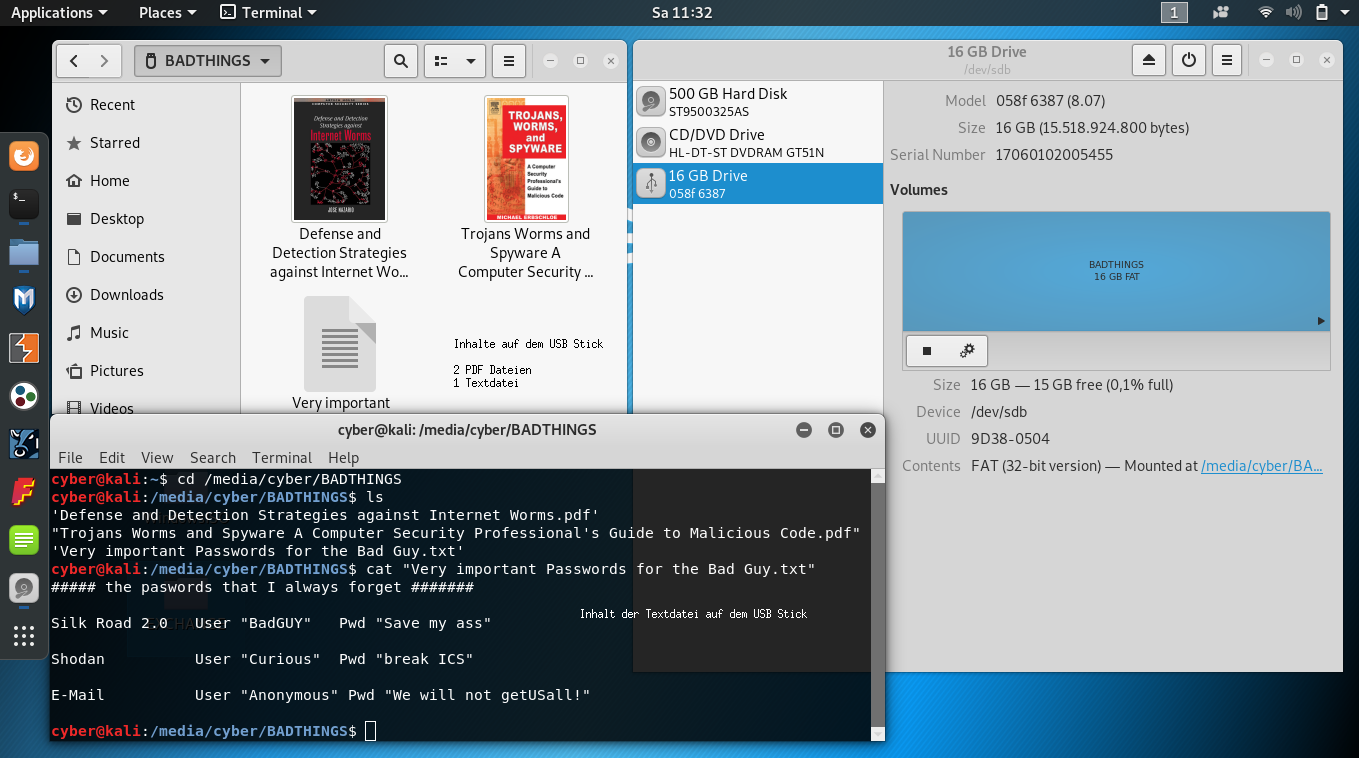

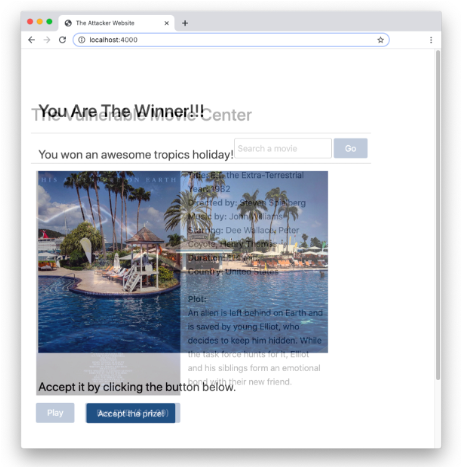

- Bild01.png 1.359 × 758; 598 KB

- Bild1.png 632 × 715; 498 KB

- Bild2.png 650 × 715; 562 KB

- Bild3.png 462 × 468; 198 KB

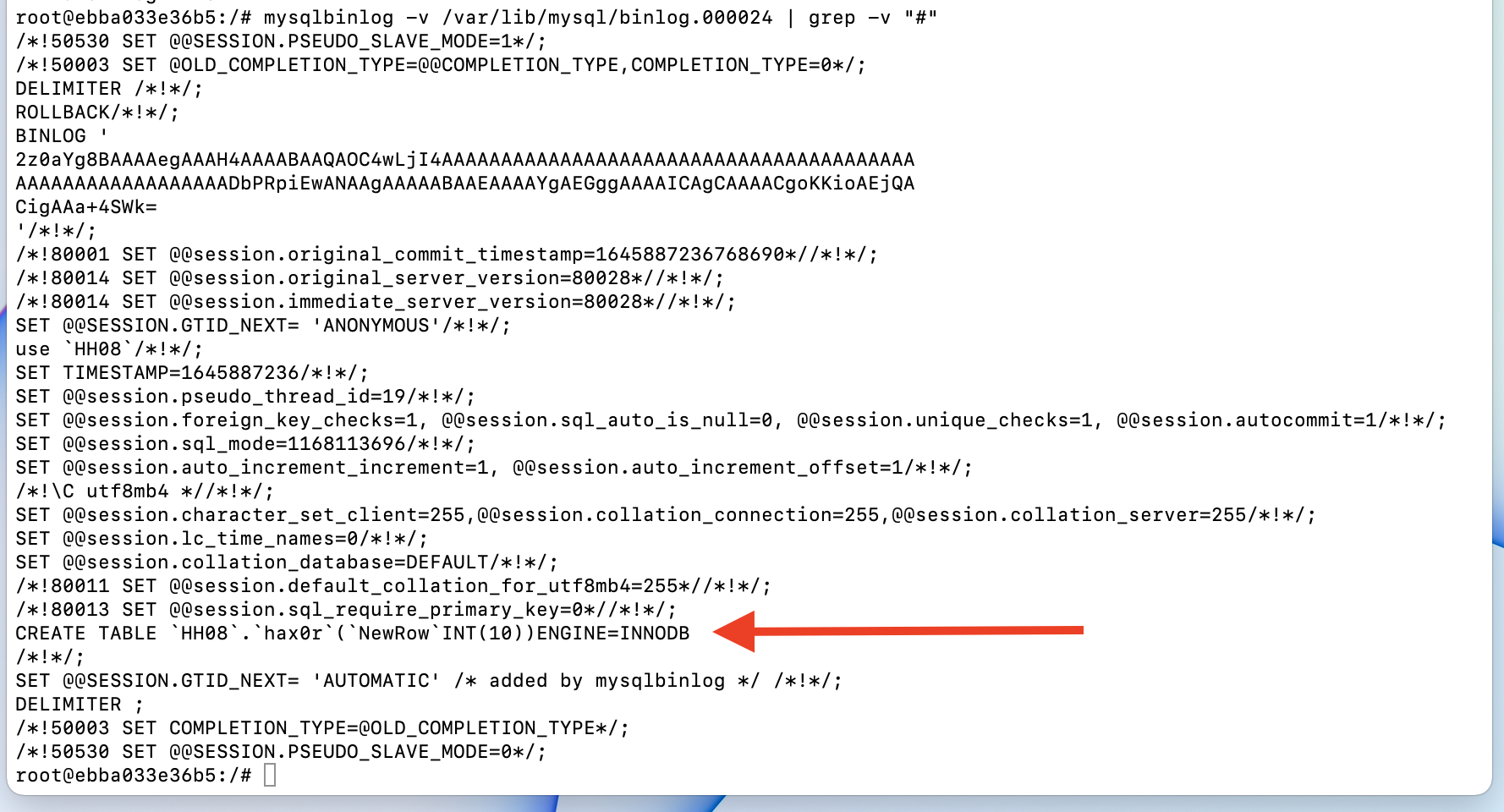

- Binlog.png 1.940 × 724; 166 KB

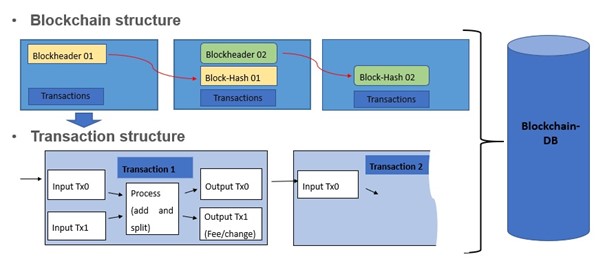

- Blockchain-Struktur.jpg 605 × 272; 33 KB

- Bosch Hammerle Weingart Schoenlein.pdf 0 × 0; 2,86 MB

- Broken authentication.jpg 561 × 461; 35 KB

- Brown.pdf 0 × 0; 4,35 MB

- Burtz.pdf 0 × 0; 6,78 MB

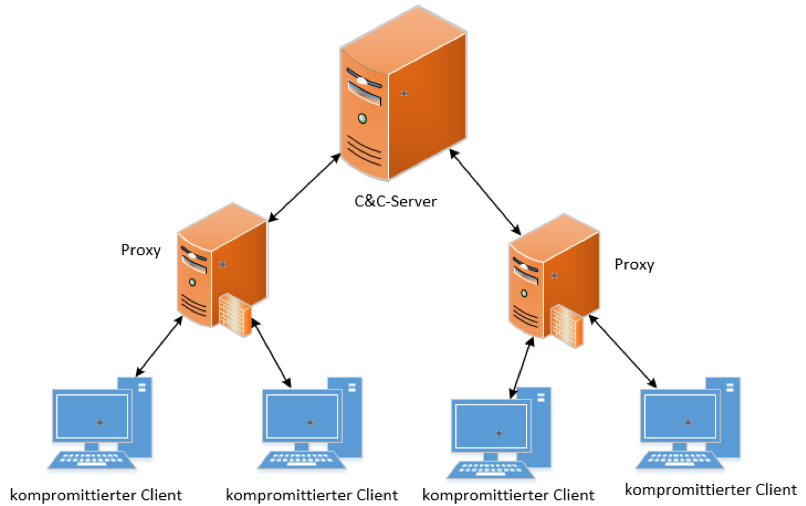

- C&C-Server Hierarchische-Topologie.png 806 × 506; 78 KB

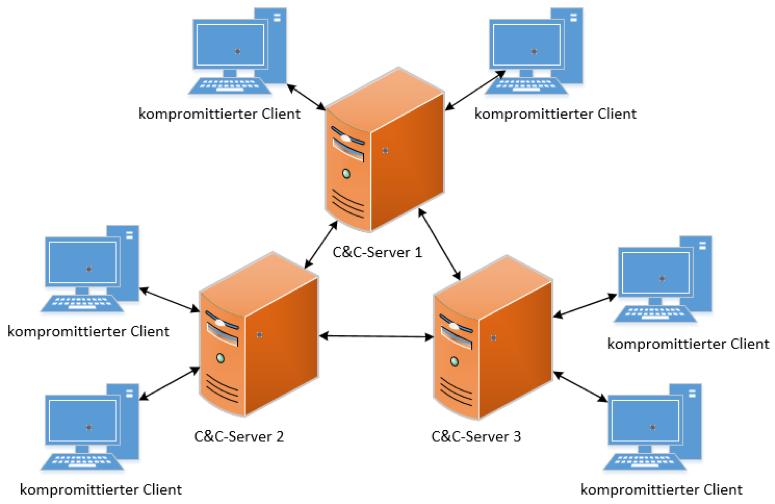

- C&C-Server Multi-Server-Topologie.png 775 × 504; 96 KB

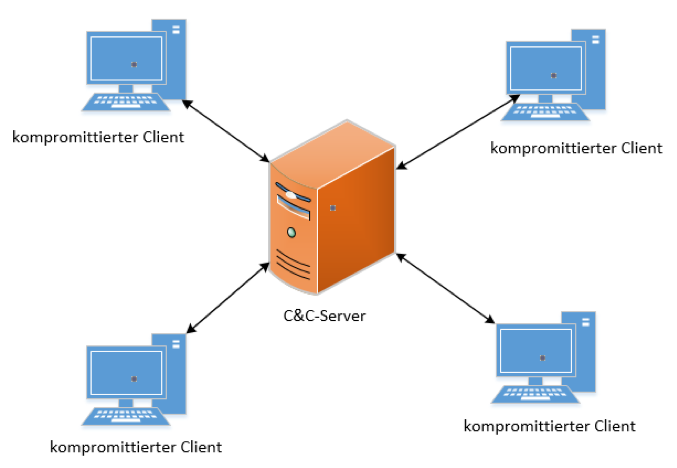

- C&C-Server Sterntopologie.png 677 × 468; 57 KB

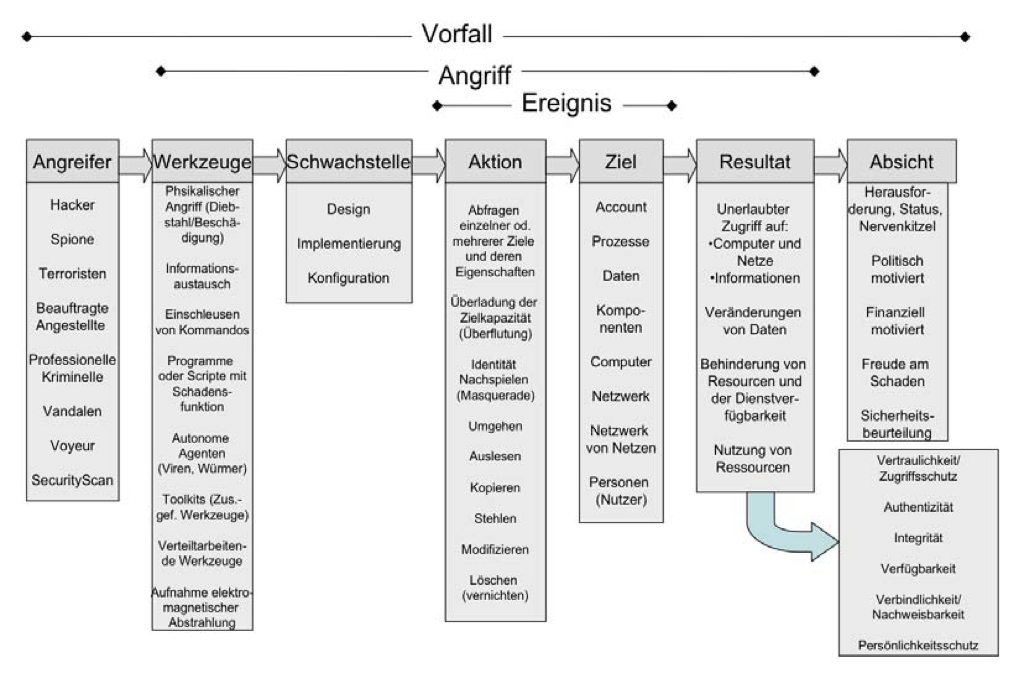

- CERT-Taxonomie.png 1.024 × 689; 293 KB

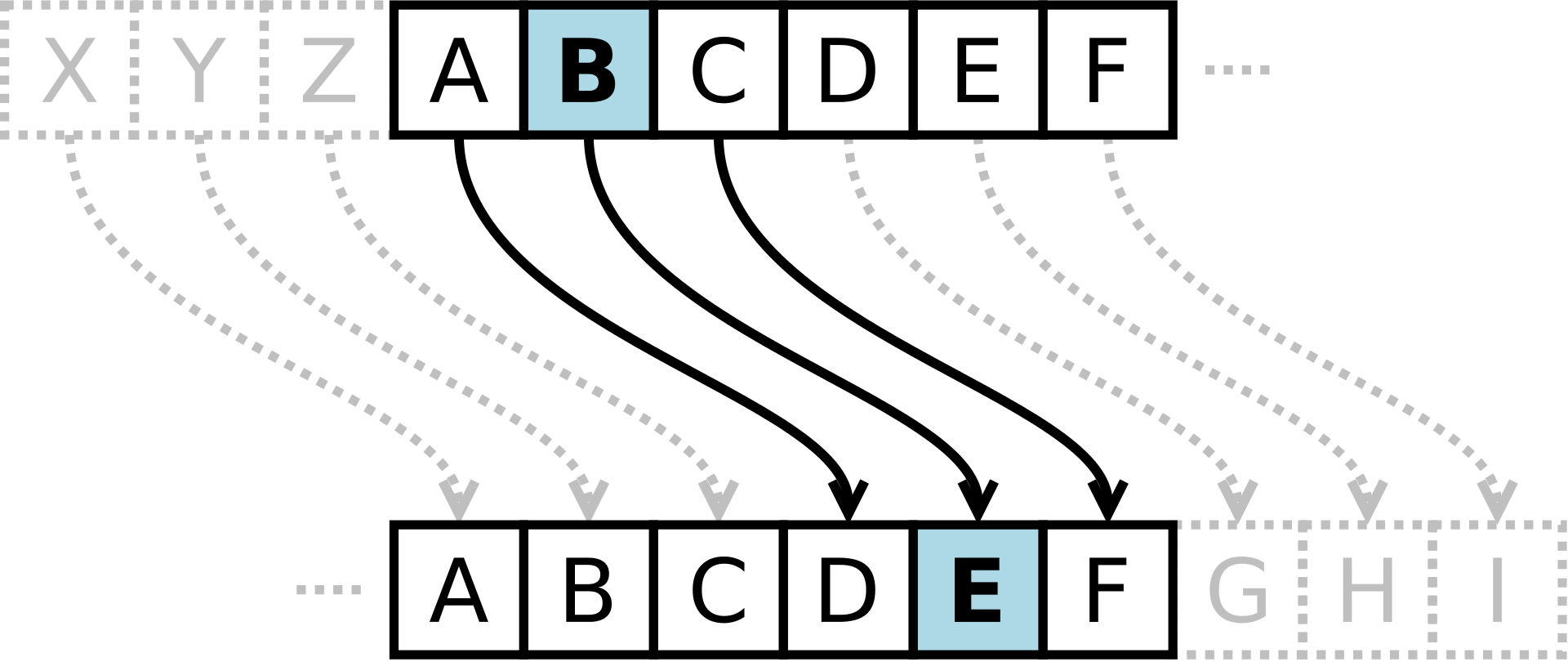

- Caesar.png 1.920 × 810; 131 KB

- Checkliste IT-Forensik.pdf 0 × 0; 291 KB

- ChickenWINGS Praktikumsbericht X-Ways.pdf 0 × 0; 37,96 MB

- Cross-site-tracking.jpg 381 × 235; 22 KB

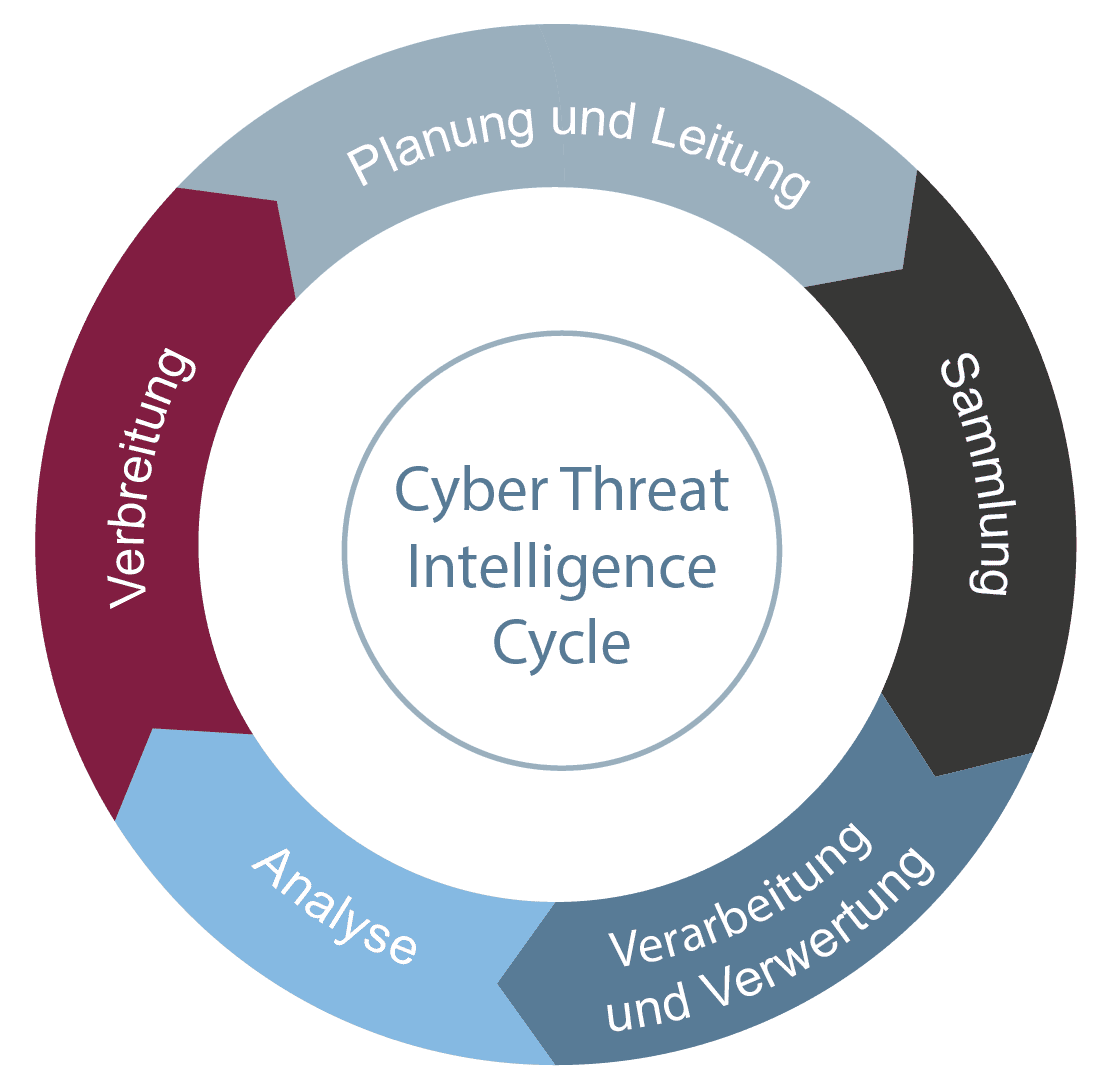

- Cyber-threat-intelligence-cti.png 1.112 × 1.089; 29 KB

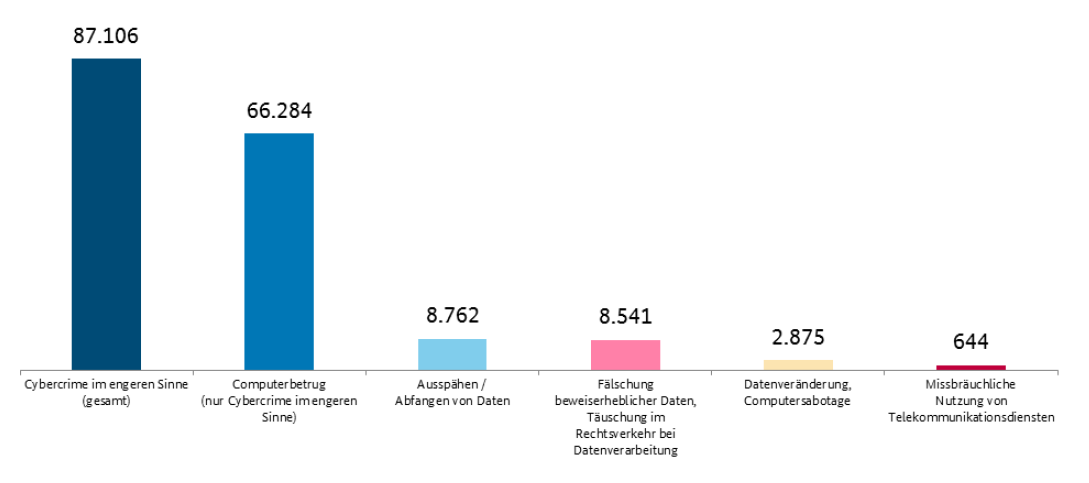

- Cybercrime Zahlen 2018.png 1.089 × 483; 42 KB

- DBII-FolienKnoopTemplinLoebe.pdf 0 × 0; 1,2 MB

- DBII-Knoop-Templin-Loebe.pdf 0 × 0; 6,6 MB

- DBII-NilsMajewskiStefanAugustin.pdf 0 × 0; 12,67 MB

- DBII Schilling Reimann Wagner.pdf 0 × 0; 12,09 MB

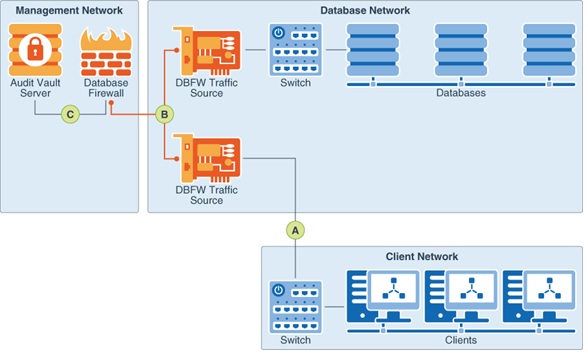

- DB Firewall 1.jpg 588 × 354; 50 KB

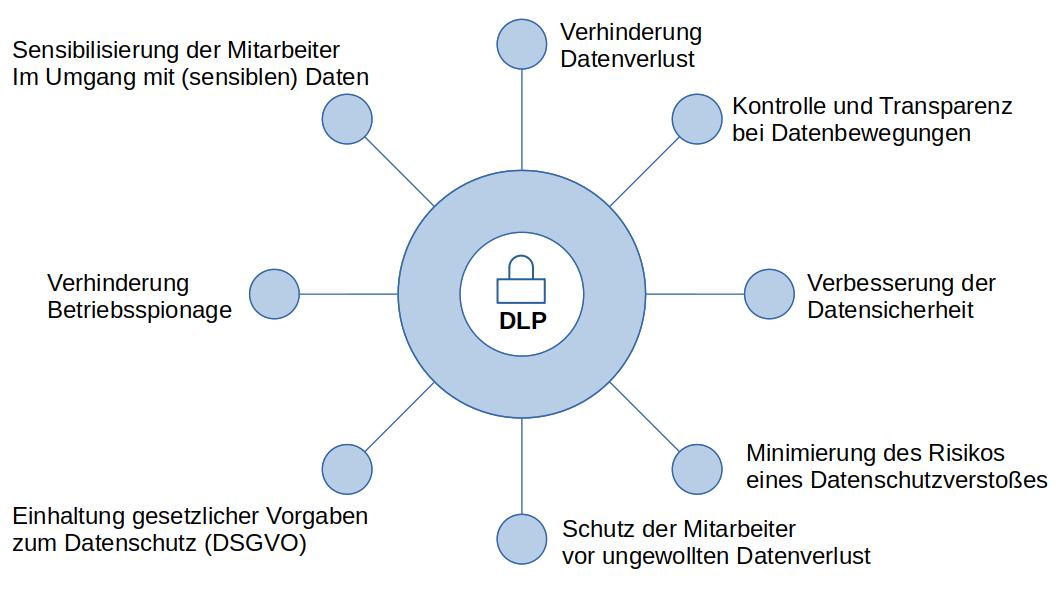

- DLP-Vorteile.jpg 1.058 × 595; 57 KB

- DVWA Splunk.pdf 0 × 0; 2,02 MB

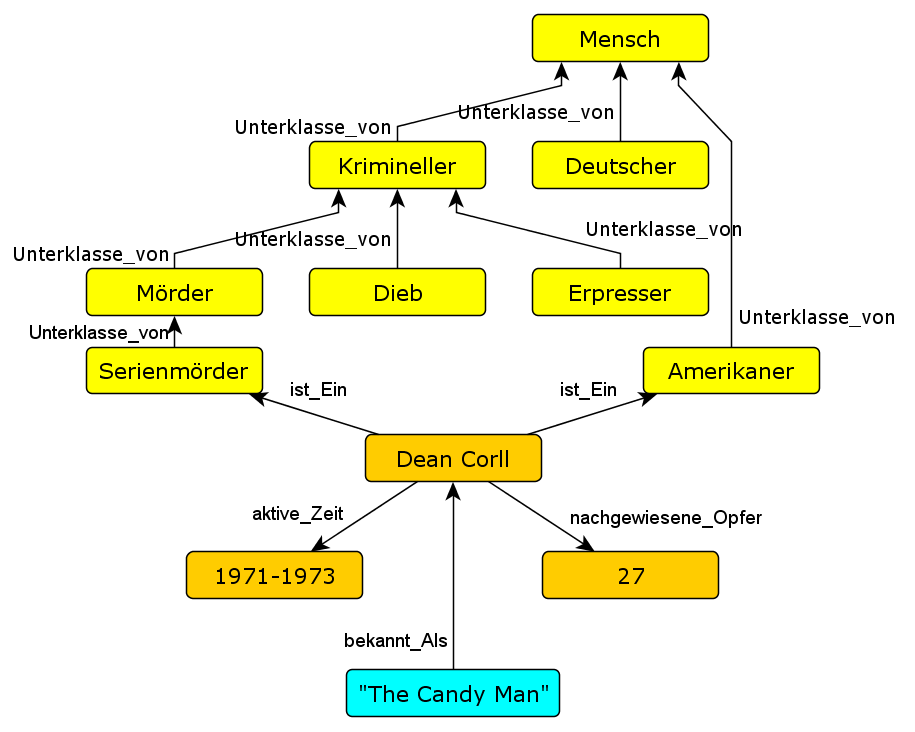

- Darstellung einer Ontologie innerhalb der Domäne Kriminologie.png 915 × 732; 44 KB

- Darstellung eines Ausfuehrungsplans.png 852 × 346; 69 KB

- Datenbanken sql injection.pdf 0 × 0; 2,6 MB

- Degenhart et-al.pdf 0 × 0; 2,35 MB

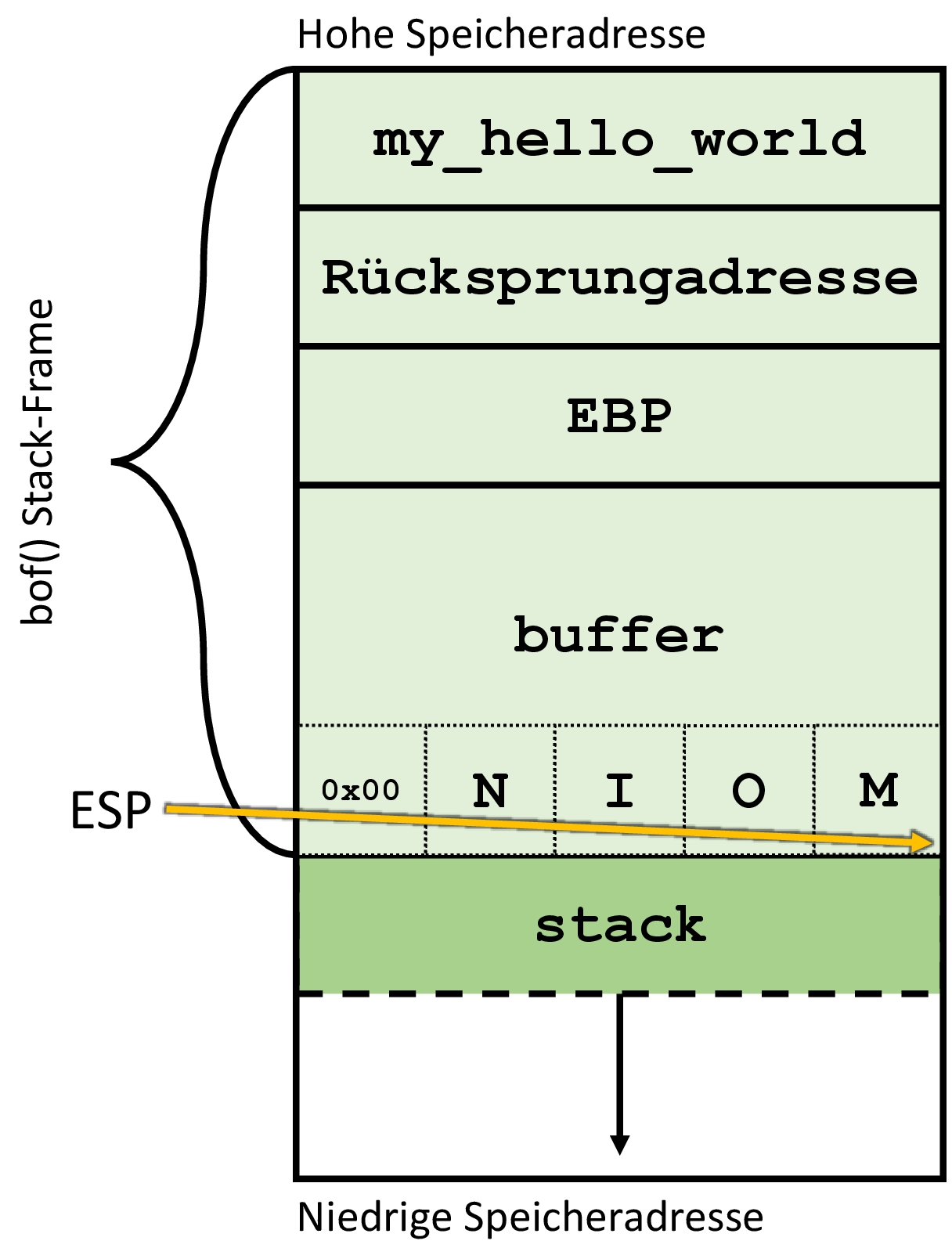

- Der Adressraum des Beispiel-Programms.jpg 1.216 × 1.594; 342 KB

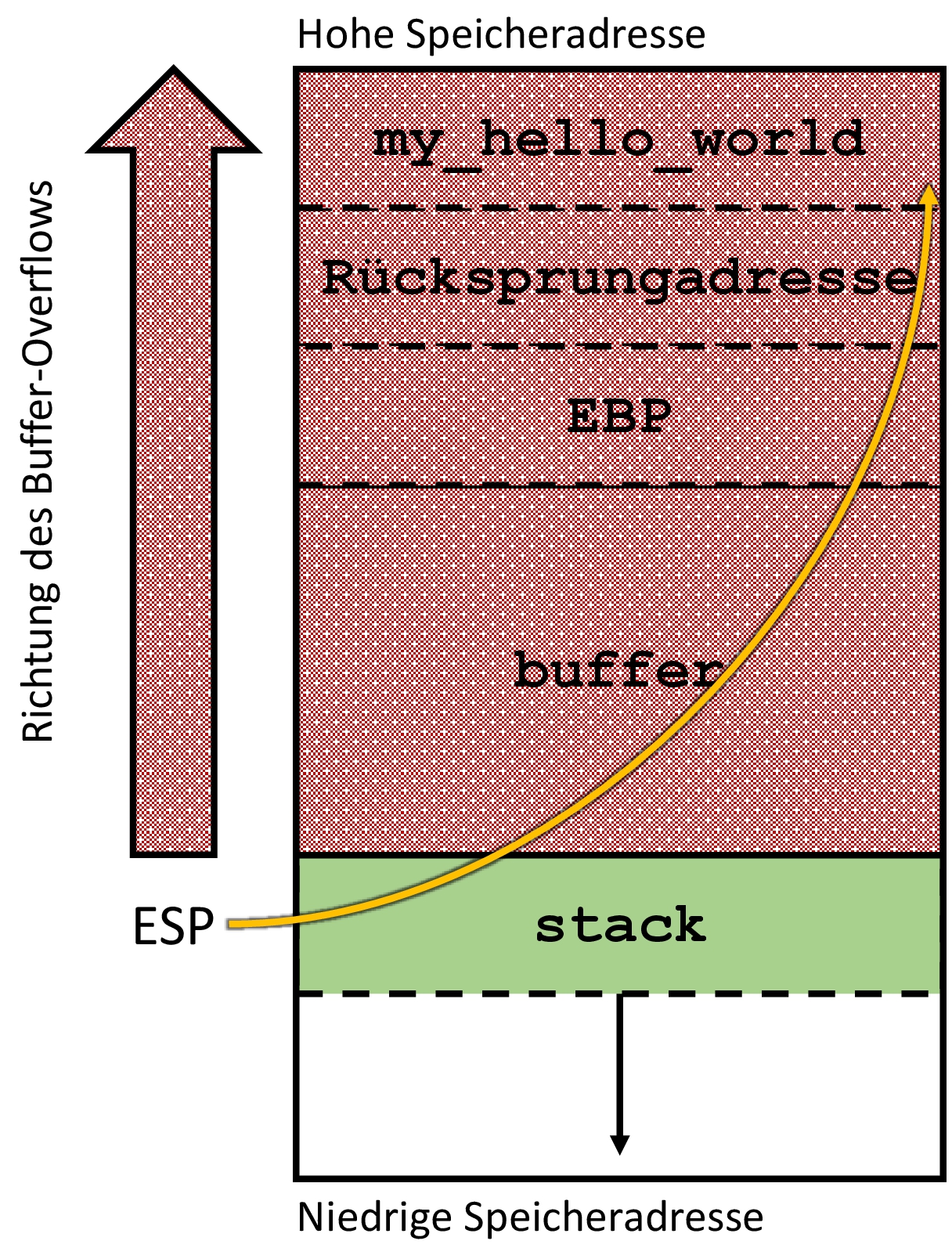

- Der Adressraum mit Buffer-Overflow.jpg 1.216 × 1.594; 1,89 MB

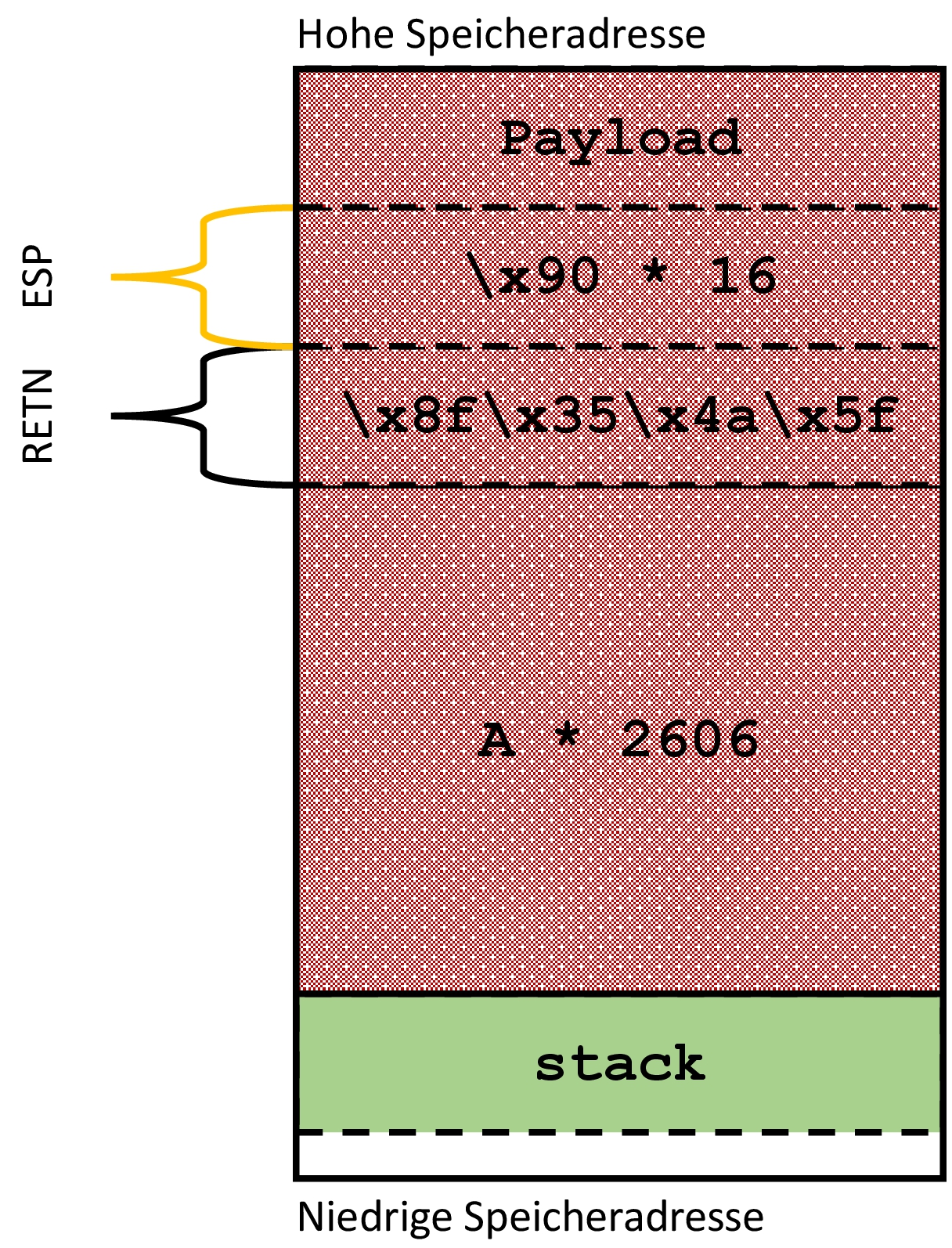

- Der Adressraum von SLMail mit Buffer-Overflow.jpg 1.216 × 1.594; 1,94 MB

- Dettmar Bericht.pdf 0 × 0; 2,58 MB

- Diagram-what-is-seim.png 1.650 × 1.072; 106 KB

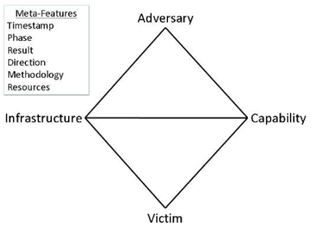

- Diamond Modell.png 319 × 228; 24 KB

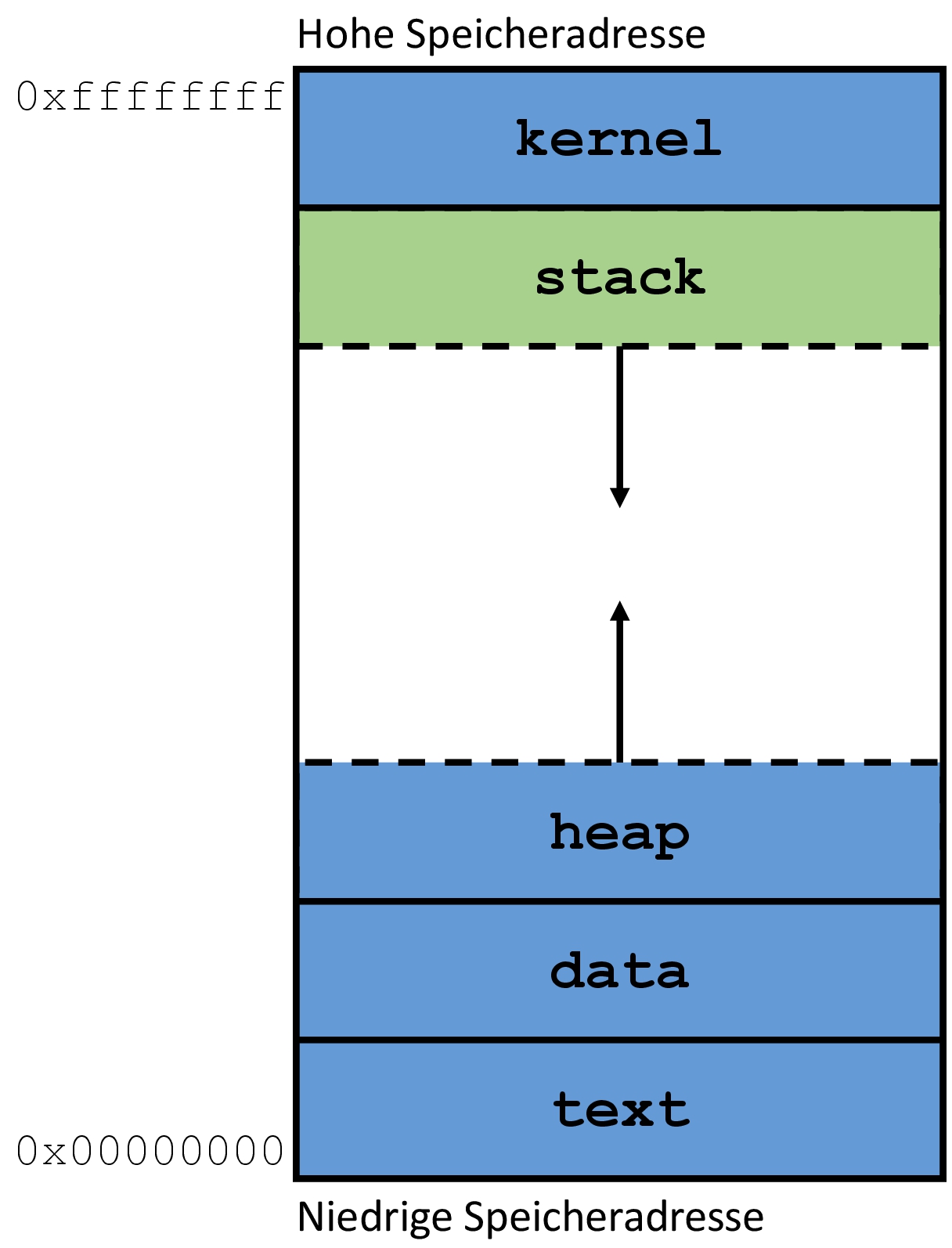

- Die Datensegmente.jpg 1.216 × 1.594; 224 KB

- Die Speicheradresse des ESP-Registers.jpg 2.433 × 1.594; 2,32 MB

- DietzeLeon.pdf 0 × 0; 2,72 MB

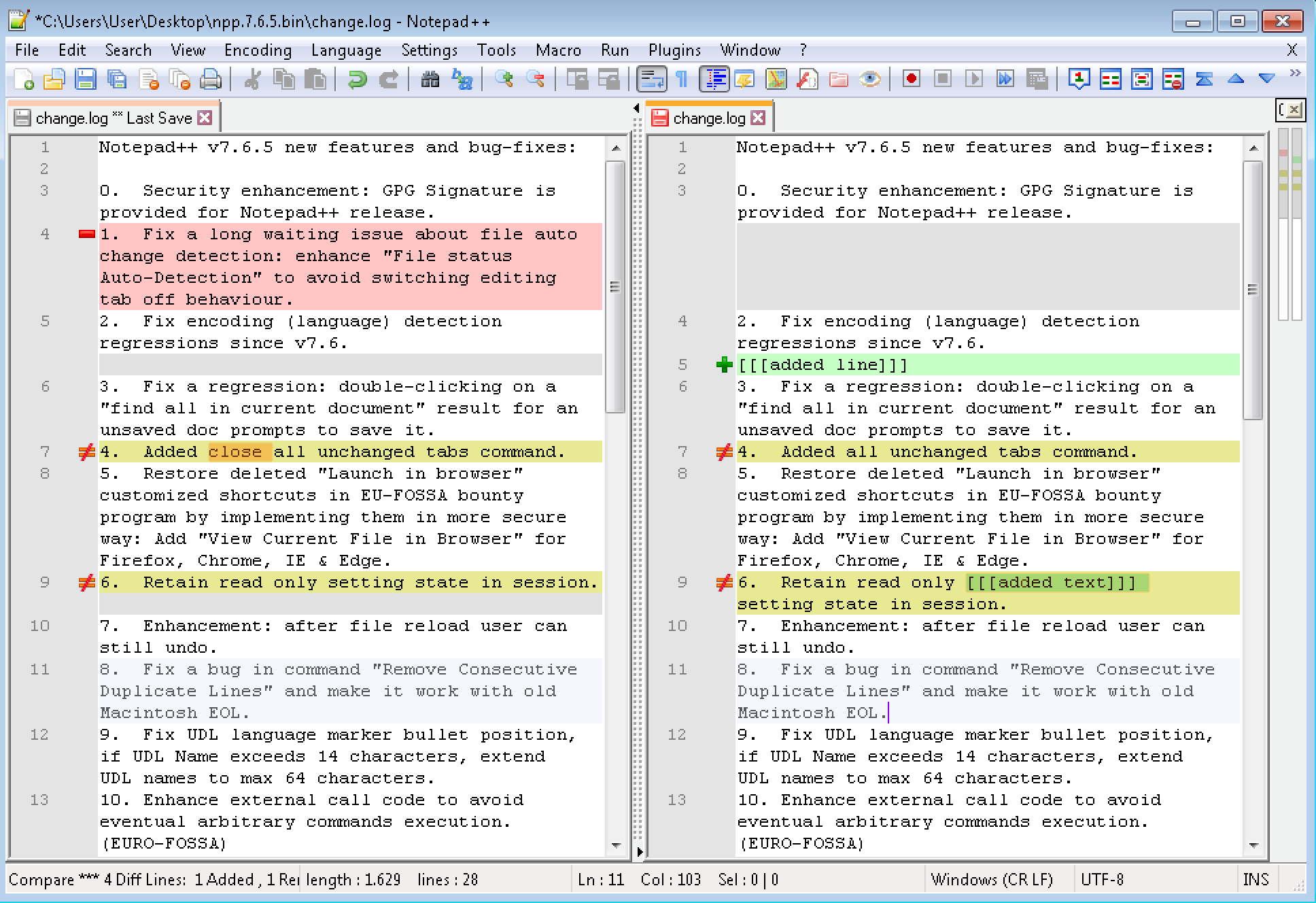

- Diff.png.png 1.936 × 1.328; 231 KB

- Dokumentation.pdf 0 × 0; 1,2 MB

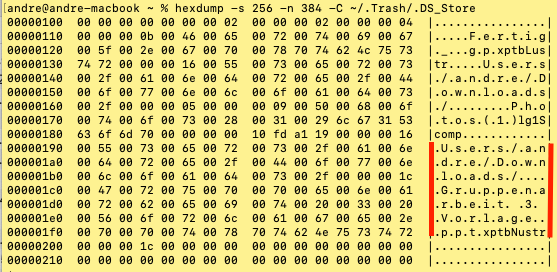

- Ds-store from trash.png 557 × 272; 46 KB

- Duell Gehrke ArbeitsspeicherBrowsing.pdf 0 × 0; 7,16 MB

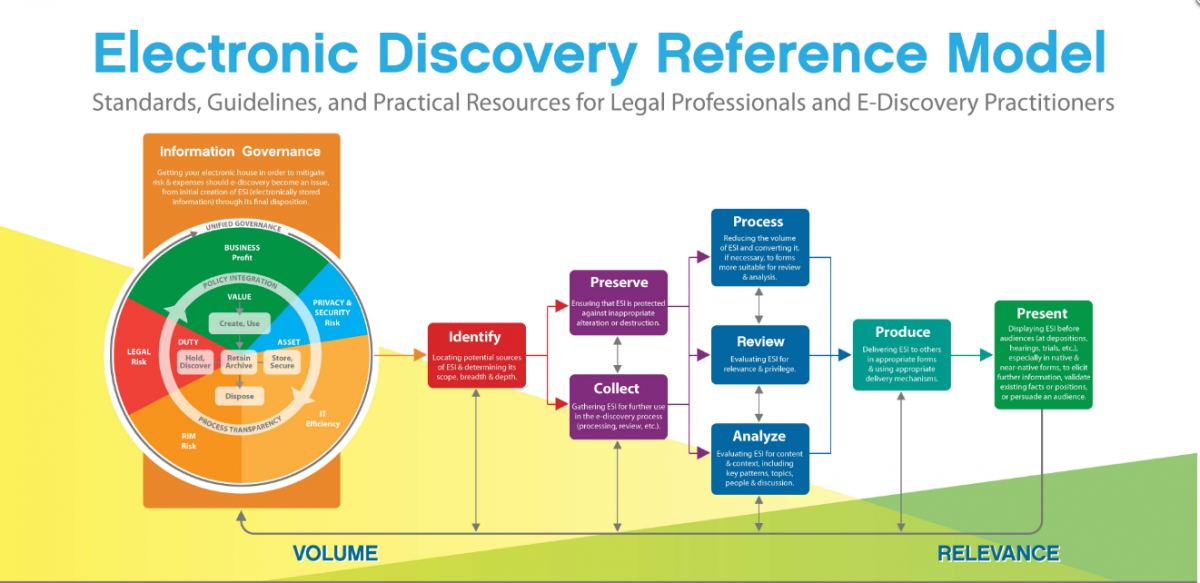

- EDRM-Cycle.png 1.200 × 583; 693 KB

- EP0105031-Handgelenkband-Budget-DK-4-am-Arm.jpg 800 × 800; 74 KB

- EP0504048-ESD-Tischmatten-Set-Starter-Kit-60x60---Kopie.jpg 800 × 800; 316 KB

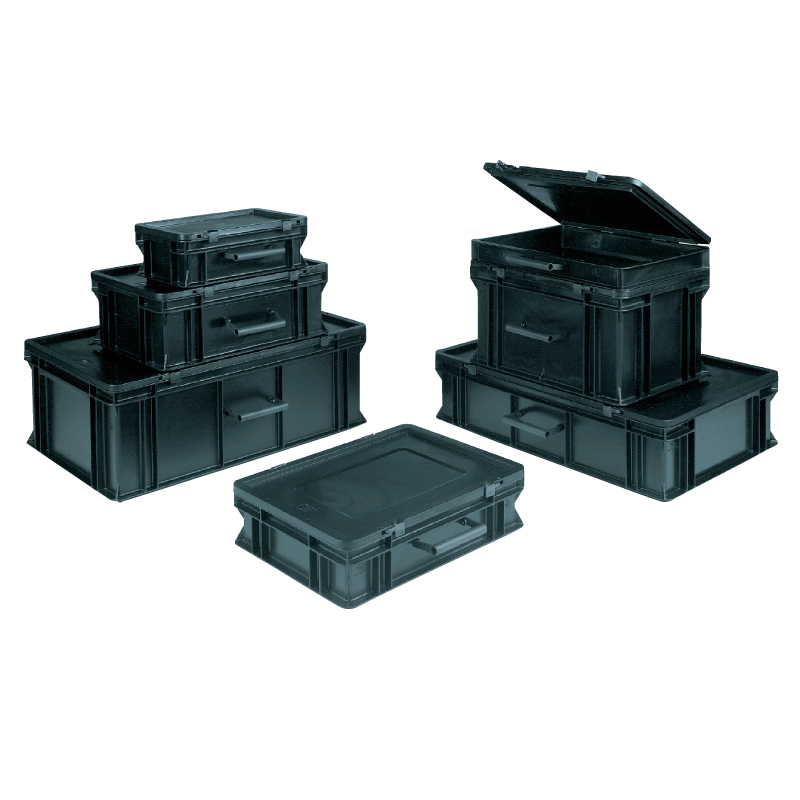

- EP0705018-Koffer BLACKLINE.jpg 800 × 800; 185 KB

- EP0705030 WEZ BLACKLINE R Futura Behaelter 200x200@2x.jpg 400 × 400; 8 KB

- EP0705034-Lagerbeaelter-rot.jpg 800 × 800; 154 KB

- EP1003184-PROTEX-ESD-Sweater-Active-Marine.jpg 800 × 800; 154 KB

- EP1004346-ESD-Kittel-weiss-mit-Druckknopf-DK-10-Logo.jpg 720 × 720; 48 KB

- EP1006098-Business-Schuh-33230.jpg 800 × 800; 160 KB

- EP1006958-Abeba-ESD-Sicherheitsschuh-uni6-36775.jpg 800 × 800; 98 KB

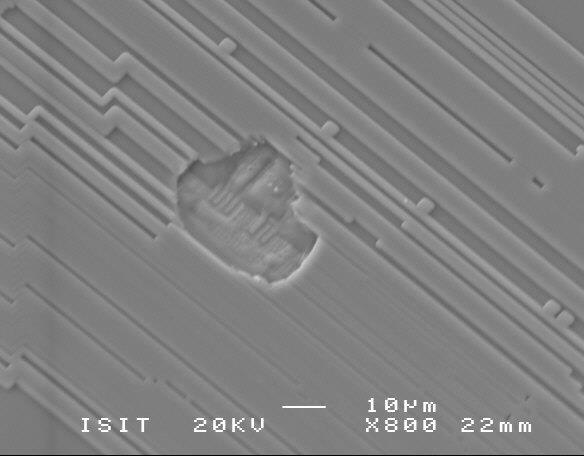

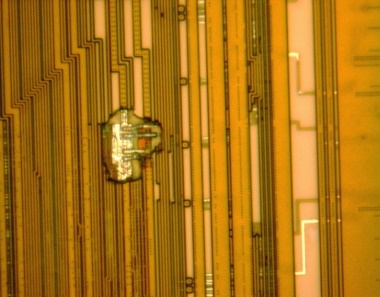

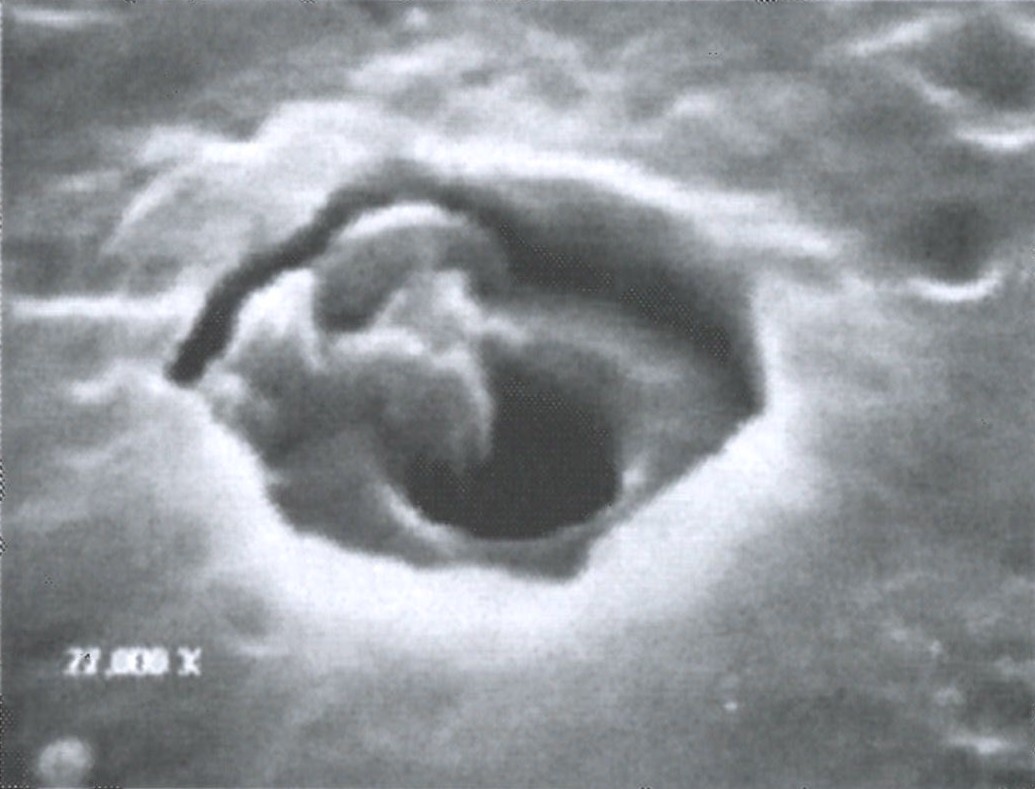

- ESD-Schaden.jpg 584 × 456; 26 KB

- ESD-Schaden lm.jpg 380 × 297; 45 KB

- ESD Krater.jpg 1.035 × 789; 114 KB

- Erster Angriff.pdf 0 × 0; 74 KB

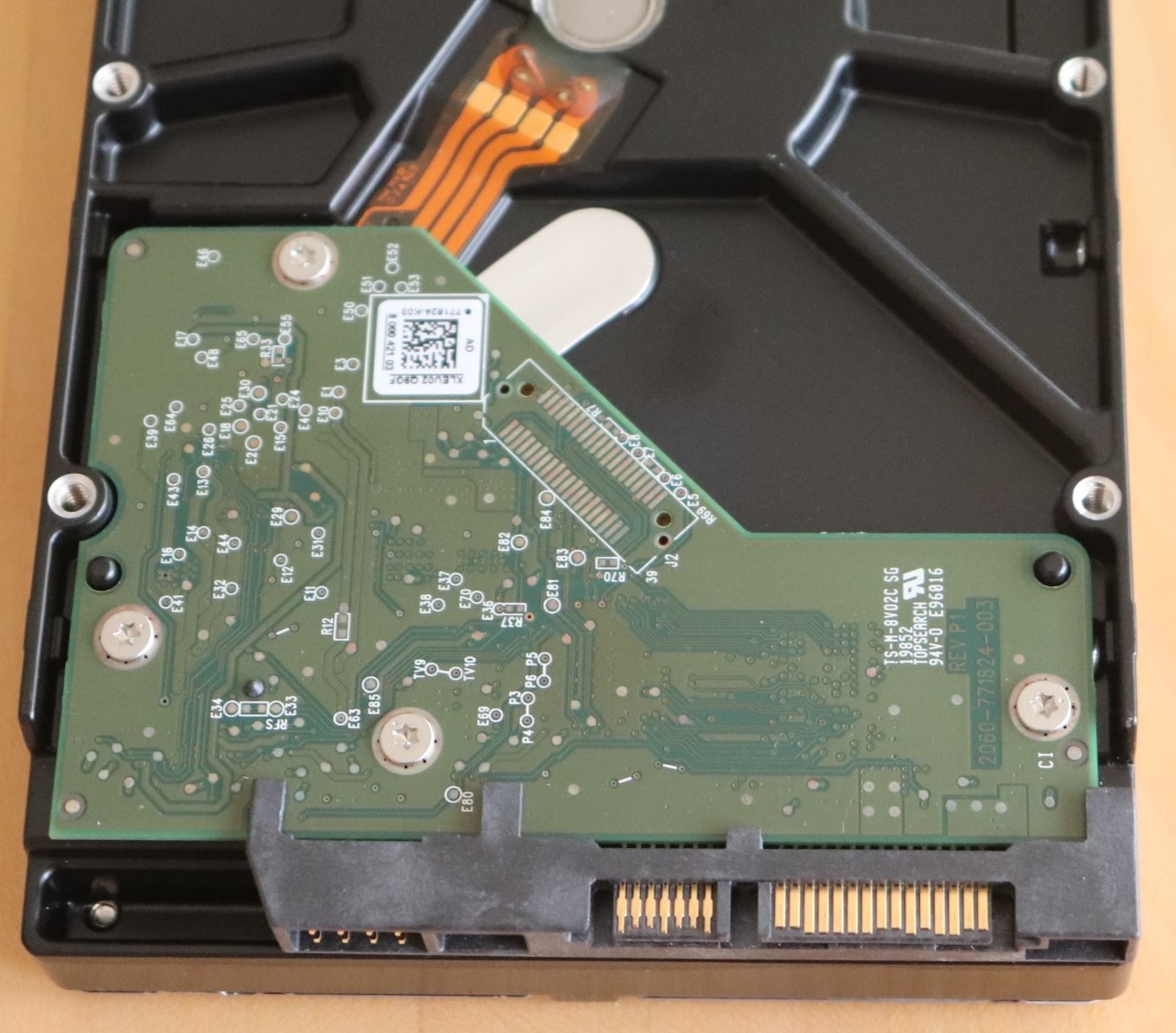

- Festplatte.jpg 4.477 × 3.754; 1,39 MB

- Festplatte klein.jpg 1.360 × 1.195; 294 KB

- File-Slack-klein-2.png 994 × 324; 61 KB

- File-Slack-klein-3.png 875 × 286; 64 KB

- File-Slack-klein.png 775 × 245; 44 KB

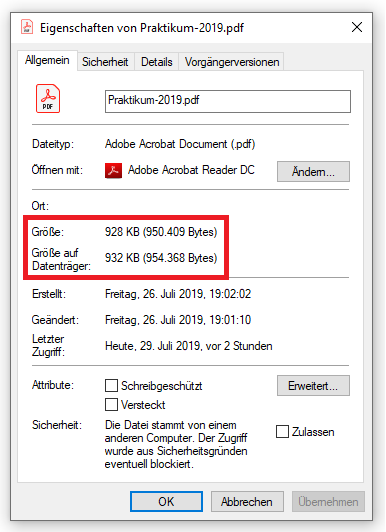

- File-Slack Datei-Eigenschaften-.png 386 × 532; 22 KB

- File-Slack Datei-Eigenschaften.png 386 × 532; 23 KB

- Fingerprint.png 1.240 × 520; 95 KB

- Folien-Vortrag MT Hesse.pdf 0 × 0; 4,12 MB

- Forensik-NTFS-APFS.pdf 0 × 0; 5,1 MB

- Frtitsche-Lemche.pdf 0 × 0; 1,76 MB

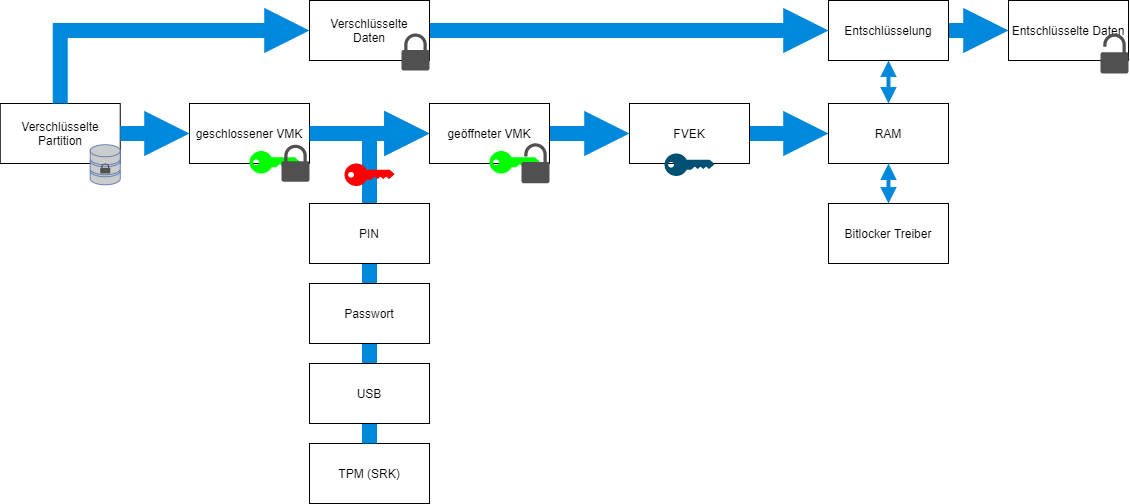

- Funktionsweise Bitlocker .png 1.130 × 504; 38 KB

- General Log.png 1.778 × 960; 342 KB

- Generierung des Byte-Arrays.png 838 × 178; 8 KB

- Goldbach.pdf 0 × 0; 4,35 MB

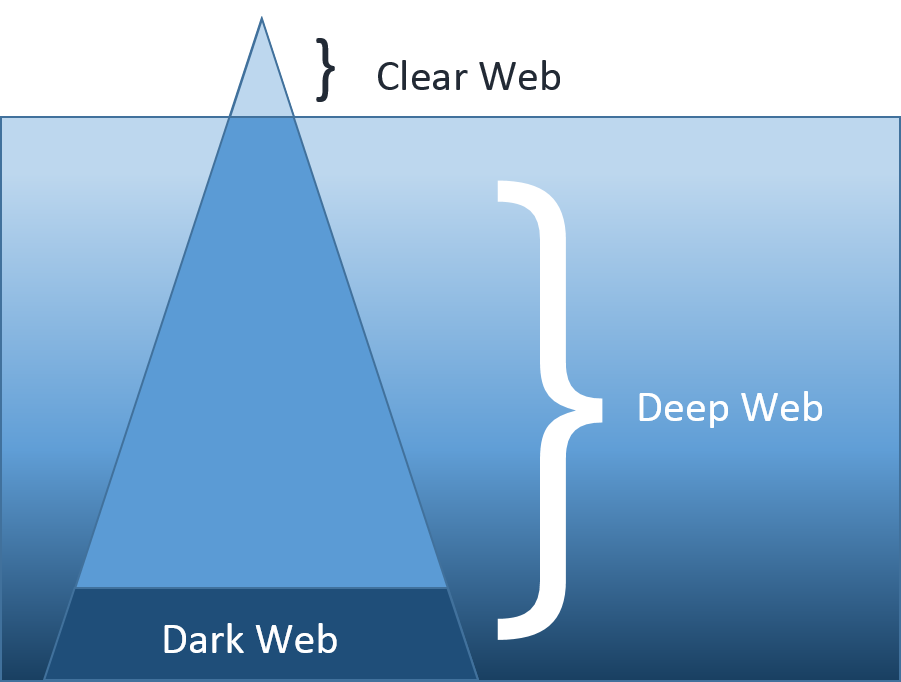

- Grafik Deep Web.png 901 × 682; 31 KB

- Grossert.pdf 0 × 0; 9,03 MB

- Gruber.pdf 0 × 0; 5,15 MB

- GruppeFFM2 ForensischesGutachten Praktikumsarbeit.pdf 0 × 0; 7,82 MB

- HH02 2020.pdf 0 × 0; 4,64 MB

- HH04 2020.pdf 0 × 0; 3,53 MB

- HH07 2020.pdf 0 × 0; 3,28 MB

- HH08 2020.pdf 0 × 0; 9,12 MB

- HH10 2022.pdf 0 × 0; 6,12 MB