SSL Inspection

SSL Inspection, auch bekannt als SSL Interception, beschreibt das Aufbrechen von SSL / TLS-basierten Traffic durch Netzwerk- und Security-Geräte, wie bspw. Loadbalancer, Firewalls und Proxies. SSL Inspection ermöglicht es Richtlinien und Filter auf Informationen anwenden zu können, die ohne das Verfahren, durch die Verschlüsselung verborgen bleiben würden.

Funktionsweise

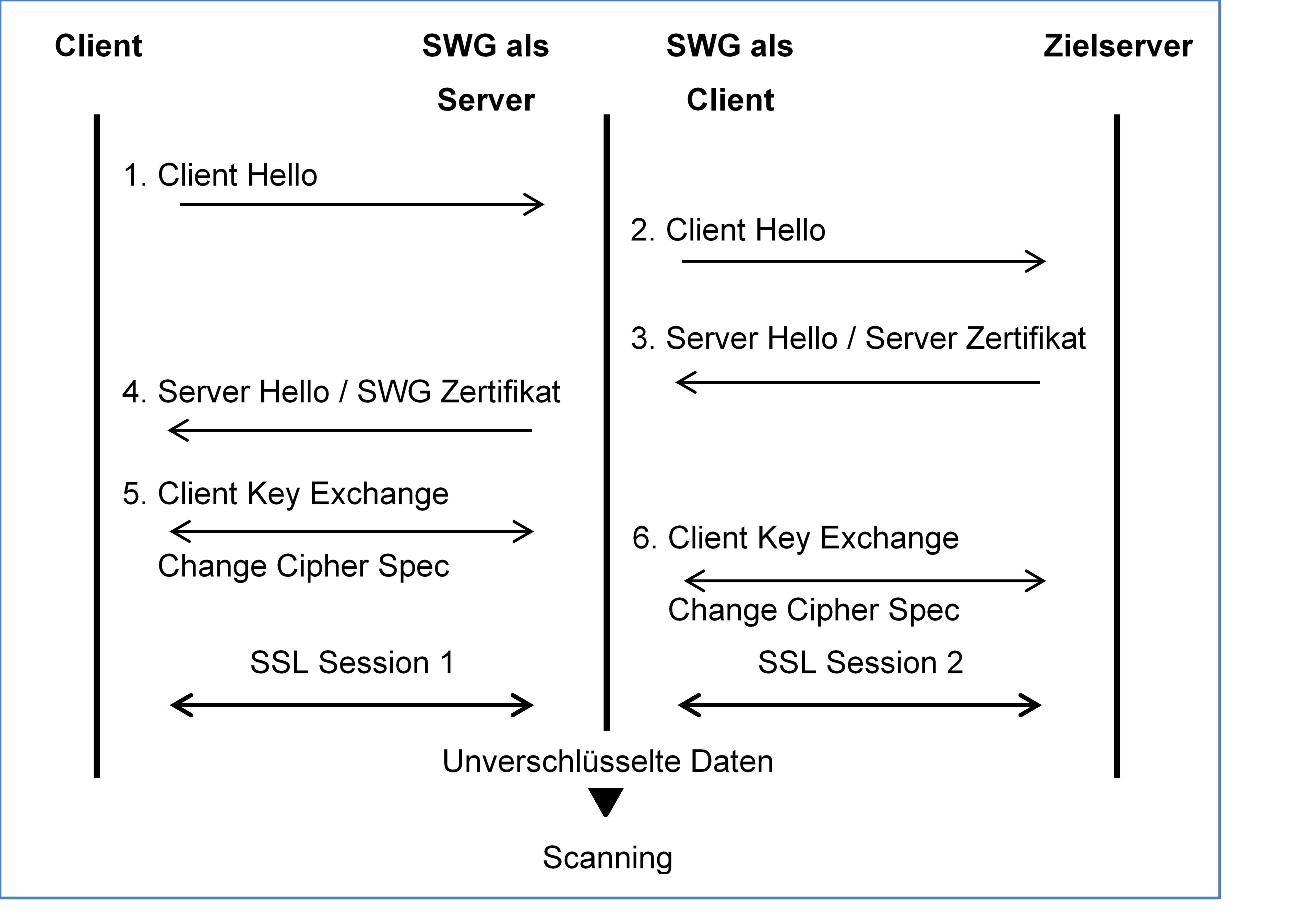

Als Beispiel sei ein Proxy bzw. Secure Web Gateway (SWG) gegeben. Das Secure Web Gateway befindet sich zwischen dem Quell- und dem Zielsystem. Ohne SSL Inspection würde das SWG den Client Handshake, sowie die Antworten des Zielservers einfach durchreichen ohne sich selbst einzumischen, der Vorgang würde also wie vom SSL bzw. TLS Protokoll bekannt stattfinden.[1]

Wird SSL Inspection aktiviert, terminiert das SWG die Anfrage des Clients und stellt selbst als Client eine Anfrage an den Zielserver. Anstelle des original Serverzertifikates präsentiert das SWG dem Client ein emuliertes und selbstsigniertes Zertifikat. Anstatt einer Ende-zu-Ende-Verschlüsselten SSL Session zwischen Quelle und Ziel, entstehen somit zwei SSL Sessions mit dem Secure Web Gateway als Start- und Endpunkt. Dies hat zur Folge, dass das Secure Web Gateway Zugriff auf die unverschlüsselten Daten hat.

Bei SSL Inspection könnte man somit auch von einer Man-In-The-Middle-Attacke sprechen. Dies wird im Regelfall auch von der Software, bspw. von den gängigen Internet Browsern, erkannt und mit einer Zertifikatsfehlermeldung quittiert. Da es sich hierbei allerdings um einen erwünschten Eingriff handelt, sollte das Standard intermediate Zertifikat des Gerätes als vertrauenswürdig im Zertifikatsspeicher des Clients hinterlegt werden. Alternativ kann auf dem SSL Inspection-Gerät auch ein Intermediate Zertifikat der eigenen Organisation hinterlegt werden.

Verwendungszweck

Bei einem verschlüsselten Web Request können Security Geräte ohne SSL Inspection ihre Scan- und Filterfunktionen nur noch im geringen Maße verwenden. Warum dies problematisch ist, soll ein Beispiel verdeutlichen:

Die Hersteller von Secure Web Gateways unterhalten Datenbanken von Websiten die in unterschiedliche Kategorien eingeteilt werden. Überprüft man die Kategorisierung von „https://github.com/“ durch Symantec[2], werden einem die Kategorien „Office/Business Applications“, sowie „Technology/Internet“ angezeigt. Überprüft man stattdessen „https://github.com/gentilkiwi/mimikatz/“ wird man feststellen, dass zusätzlich noch die Kategorie „Hacking“ angezeigt wird. Da außer dem FQDN und Port jede verwertbare Information (also wie in diesem Beispiel der Pfad) verschlüsselt ist, würde ein SWG den Zugriff auf das Hacking-Tool ohne SSL Interception nicht unterbinden können.

Ein weiterer Vorteil ist, dass im Fehlerfall aussagekräftige Meldungen an den Client zurückgegeben werden können. Wird bspw. eine HTTPS-Verbindung ohne SSL Inspection blockiert, wird nur eine Standard Fehlermeldung des Browsers angezeigt, wodurch im Supportfall die Fehlerfindung erschwert wird. Laut dem Google Transparency Report lag die Verwendung von HTTPS im Mai 2021 je nach Plattform zwischen 79% und 98%.[3] Ohne SSL Inspection könnten Security-Geräte wie Secure Web Gateways nur noch einen Bruchteil des eingehenden Web Traffics nach Viren oder anderen Inhalten überprüfen, die für Unternehmen und deren Benutzer gefährlich sind. Diese Entwicklung ist wahrscheinlich auch eine der Gründe dafür, warum sich solche Dienste vermehrt in der Cloud wiederfinden, da dort ausreichend Ressourcen für rechenintensive SSL Inspection Vorgänge zur Verfügung stehen.

Einführung von SSL Inspection im Unternehmen

Gerade in Ländern mit ausgeprägten Datenschutzgesetzen, kann sich die Einführung von SSL Inspection als schwierig erweisen. Unternehmen haben normalerweise ein berechtigtes Interesse an der Überprüfung von Datenflüssen mithilfe von SSL Inspection, dennoch sollte das Vorhaben in jedem Fall einer rechtlichen Prüfung unterzogen werden und der Datenschutzbeauftragte, sowie der Betriebsrat sollte bei der Einführung involviert werden. Die Durchführung von SSL Inspection sollte zudem in einer Betriebsvereinbarung o.Ä. festgehalten werden.[4] In der Praxis hat es sich außerdem bewährt Traffic der sich unter den Kategorien „Finanzen, E-Mail-Kommunikation und Gesundheitswesen“ zusammenfassen lässt, von der SSL Inspection auszunehmen.