Dateiliste

Aus IT-Forensik Wiki

Diese Spezialseite listet alle hochgeladenen Dateien auf.

| Datum | Name | Vorschaubild | Größe | Benutzer | Beschreibung | Versionen |

|---|---|---|---|---|---|---|

| 12:35, 28. Jul. 2020 | Jump Lists.png (Datei) |  |

194 KB | St191453 | 1 | |

| 20:41, 25. Jul. 2021 | Bild3.png (Datei) |  |

198 KB | St201844 | Hier sieht man wie die ursprüngliche Seite von dem iFrame überlagert wird. | 1 |

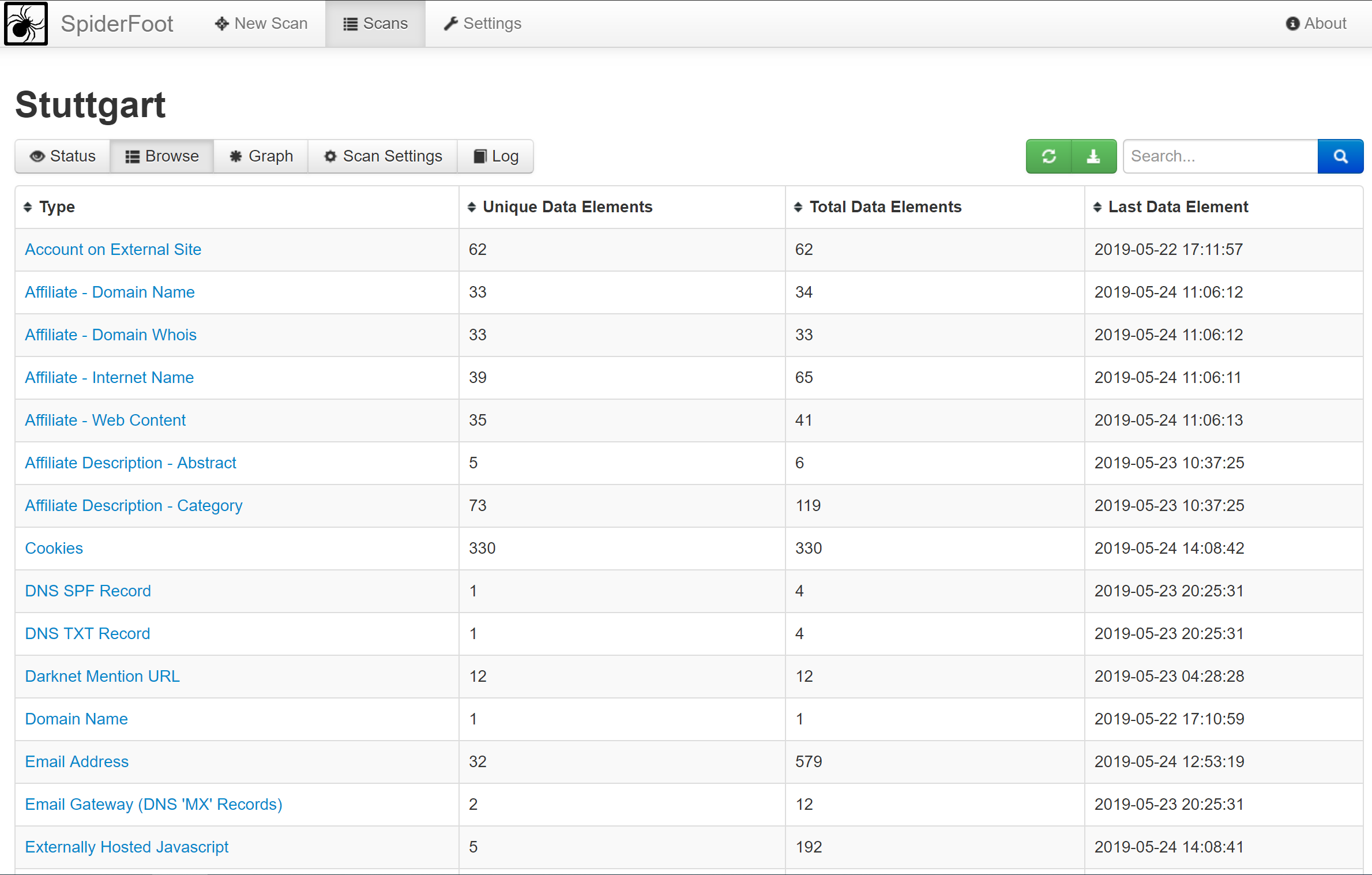

| 18:39, 7. Jul. 2019 | SpiderFoot2.png (Datei) |  |

211 KB | St180700 | 1 | |

| 10:27, 2. Aug. 2019 | Snort.pdf (Datei) | 212 KB | Eteich | Snort - Angriffe und deren Erkennung im Zusammenspiel von Paketfiltern und IDS/IPS, Hochschule Wismar, Studiengang Master Angewandte Informatik | 1 | |

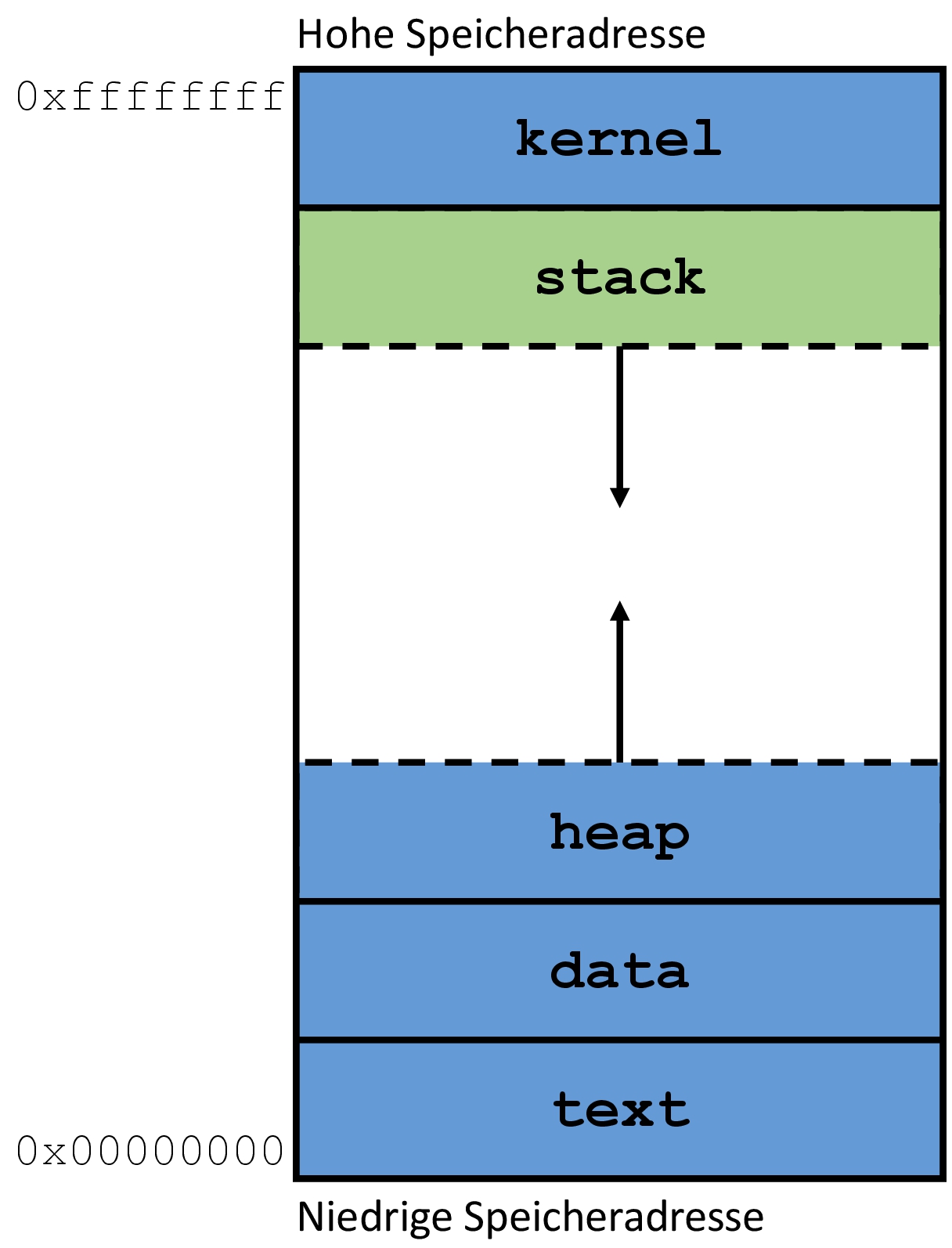

| 19:39, 29. Jul. 2021 | Die Datensegmente.jpg (Datei) |  |

224 KB | St201543 | 1 | |

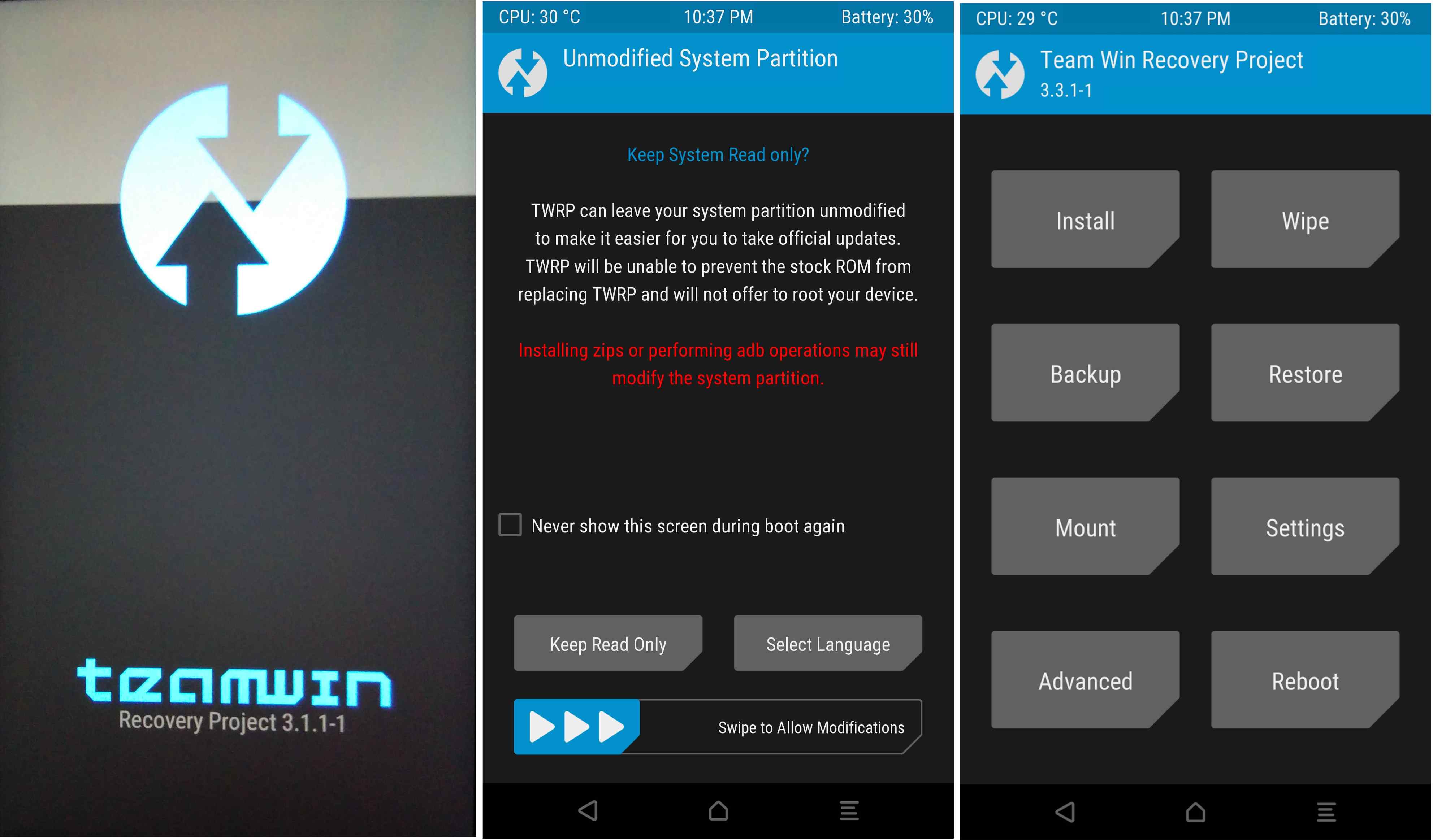

| 07:30, 16. Jun. 2021 | TWRP.jpeg (Datei) |  |

226 KB | St201822 | 1 | |

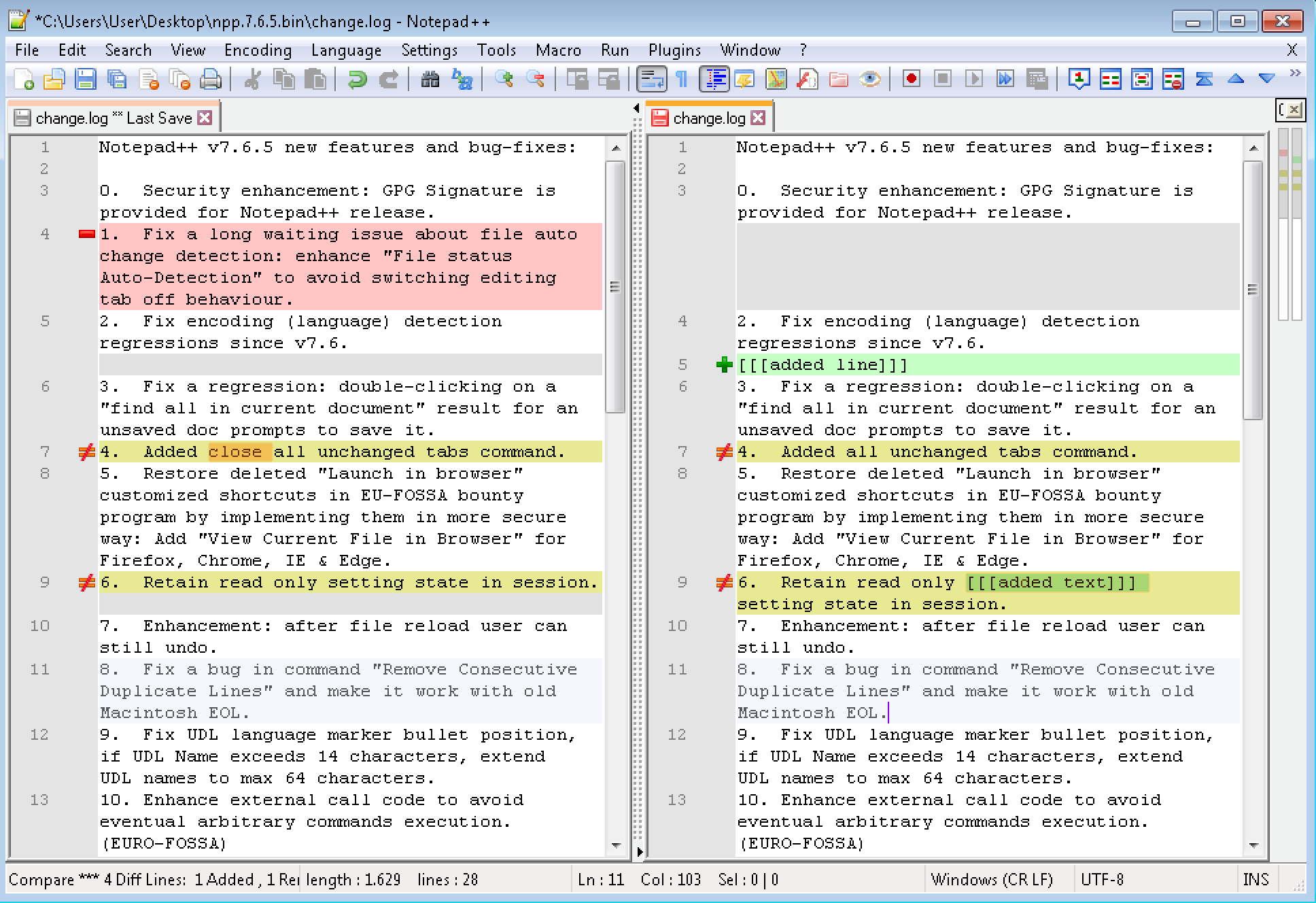

| 15:42, 2. Aug. 2019 | Diff.png.png (Datei) |  |

231 KB | St181280 | 1 | |

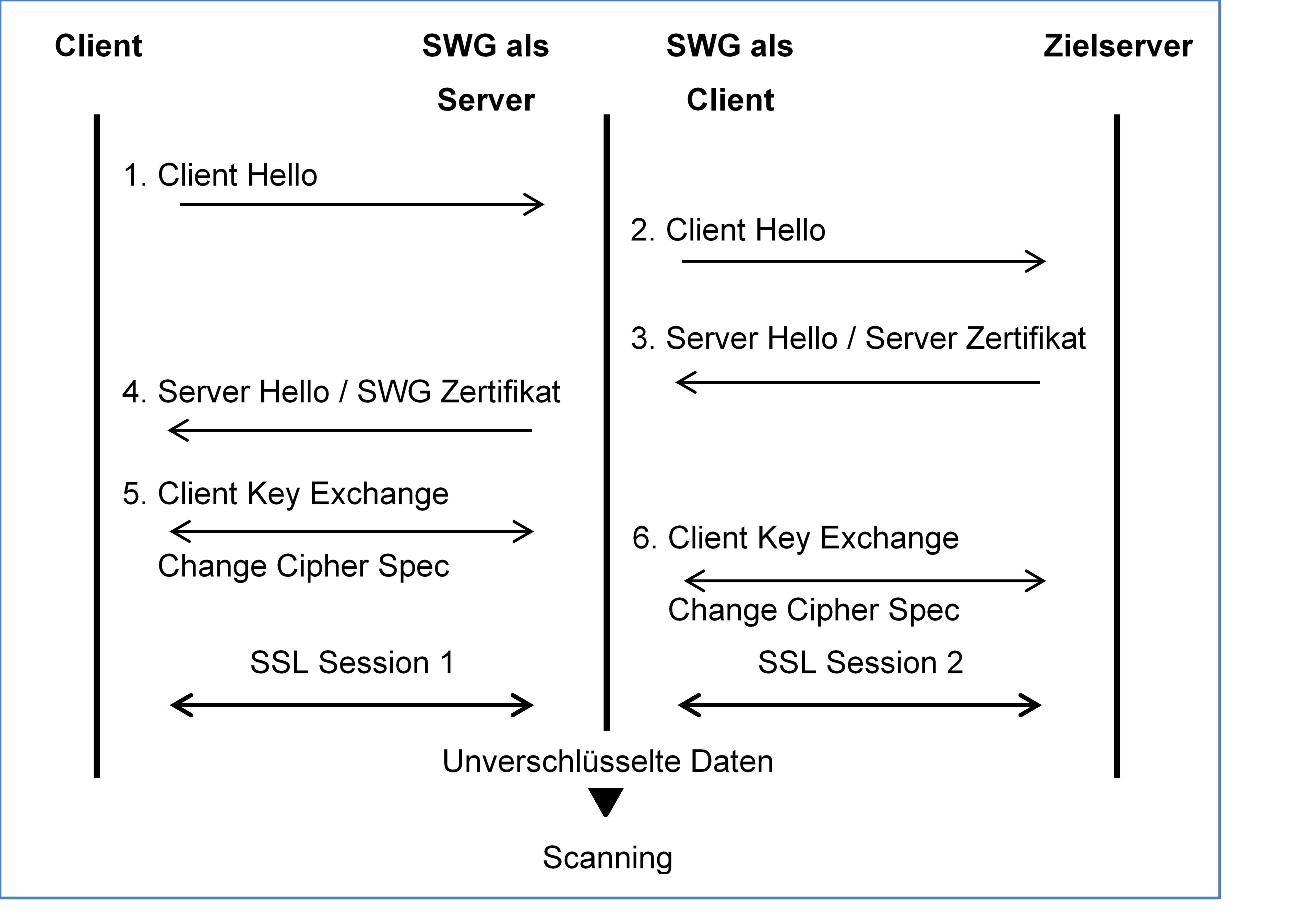

| 14:24, 30. Jul. 2021 | SSL Inspection.png (Datei) |  |

245 KB | St201721 | 1 | |

| 18:38, 17. Jun. 2023 | Vorlage-Kategorietitelbild.png (Datei) |  |

262 KB | St220297 | 1 | |

| 10:26, 2. Aug. 2019 | Advanced-Phishing.pdf (Datei) | 273 KB | Eteich | Angriffe auf TLS verschlüsselte Verbindungen - ein erweiterter Phishing Angriff, Hochschule Wismar, Studiengang Master Angewandte Informatik | 1 | |

| 20:44, 4. Jan. 2020 | Zenmap.png (Datei) |  |

287 KB | St171226 | 1 | |

| 12:49, 17. Feb. 2020 | Checkliste IT-Forensik.pdf (Datei) | 291 KB | Etduen | CHeckliste IT-Forensik | 1 | |

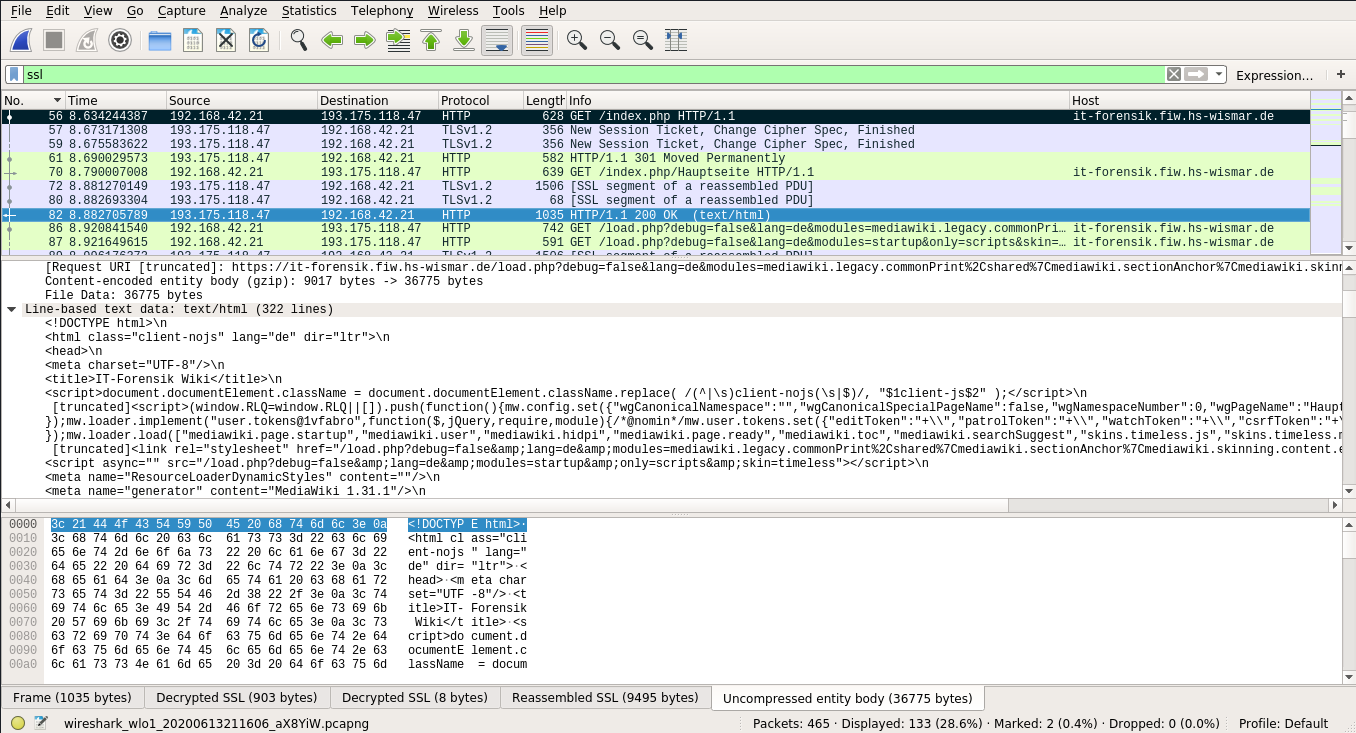

| 17:56, 5. Jul. 2020 | SSL-TLS Decryption in Wireshark.png (Datei) |  |

291 KB | St191298 | 1 | |

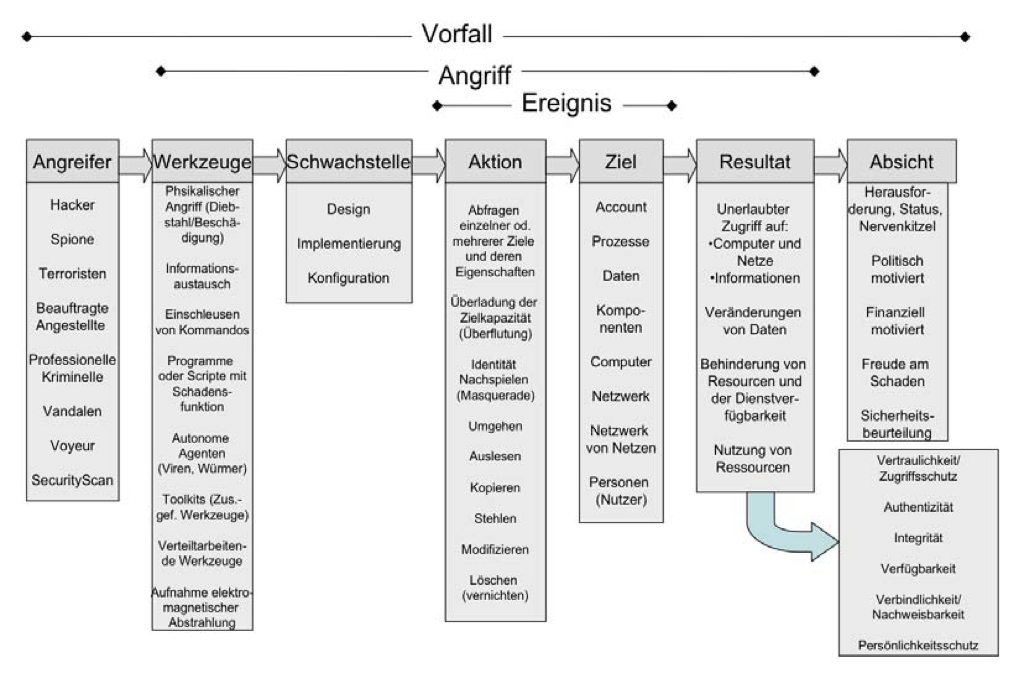

| 14:58, 4. Dez. 2018 | CERT-Taxonomie.png (Datei) |  |

293 KB | Etduen | 1 | |

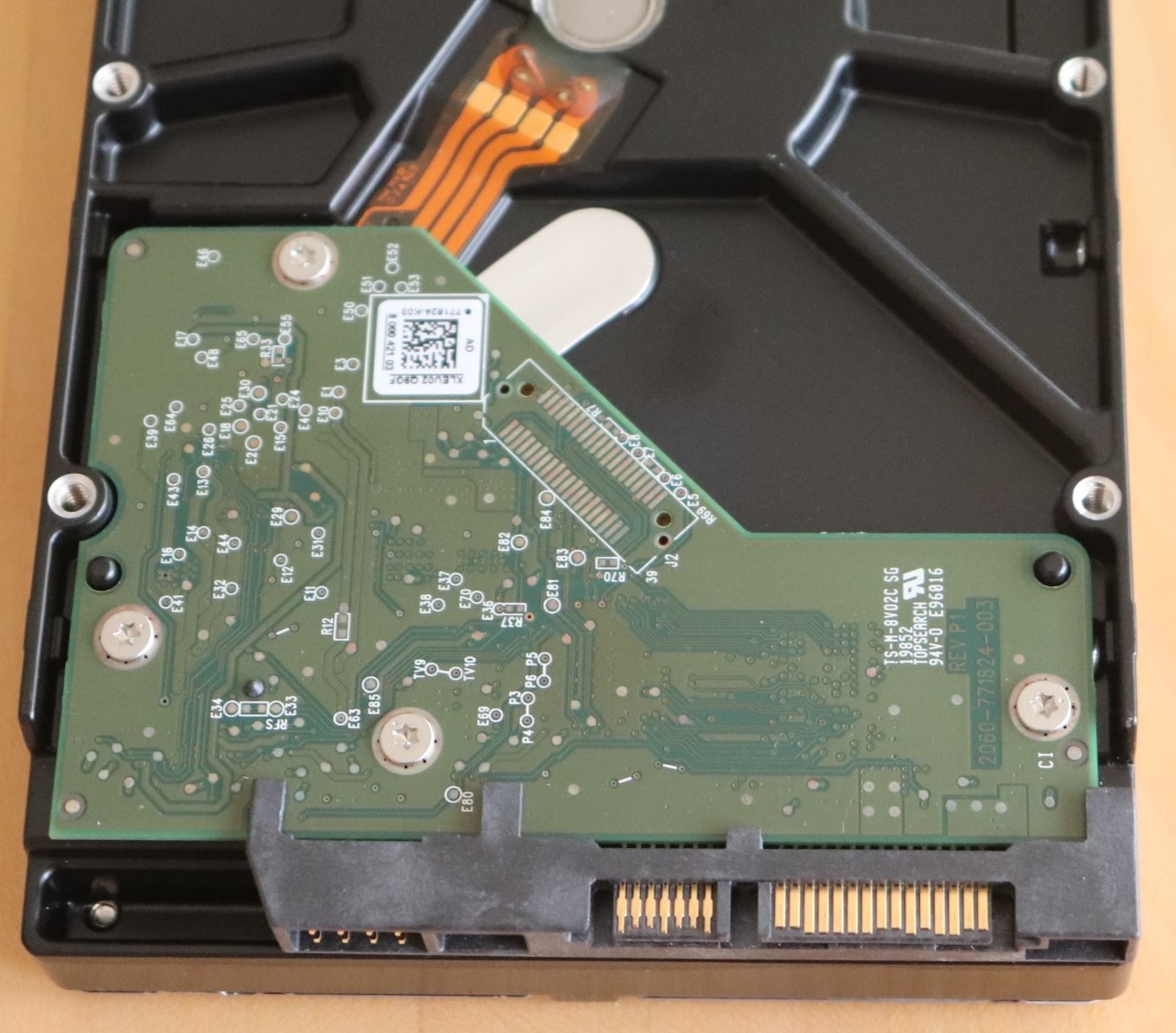

| 12:46, 25. Jun. 2023 | Festplatte klein.jpg (Datei) |  |

294 KB | St220297 | 1 | |

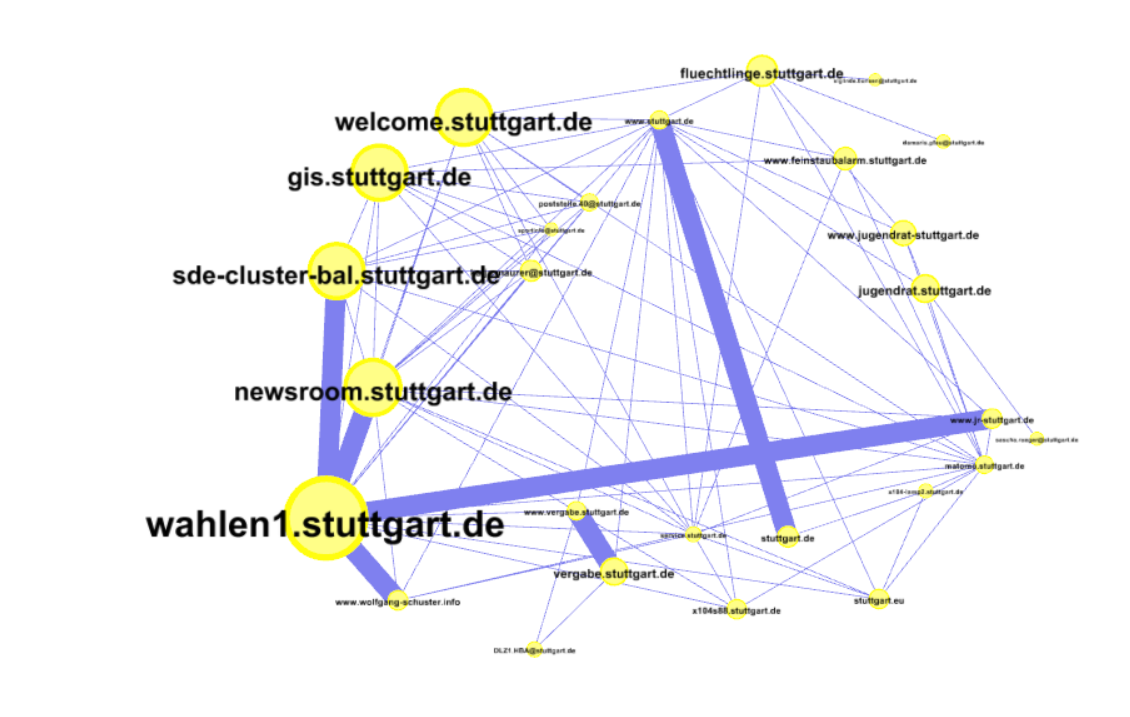

| 21:28, 7. Jul. 2019 | SpiderFootGraphGephi.png (Datei) |  |

296 KB | St180700 | 1 | |

| 18:38, 17. Jun. 2023 | EP0504048-ESD-Tischmatten-Set-Starter-Kit-60x60---Kopie.jpg (Datei) |  |

316 KB | St220297 | 1 | |

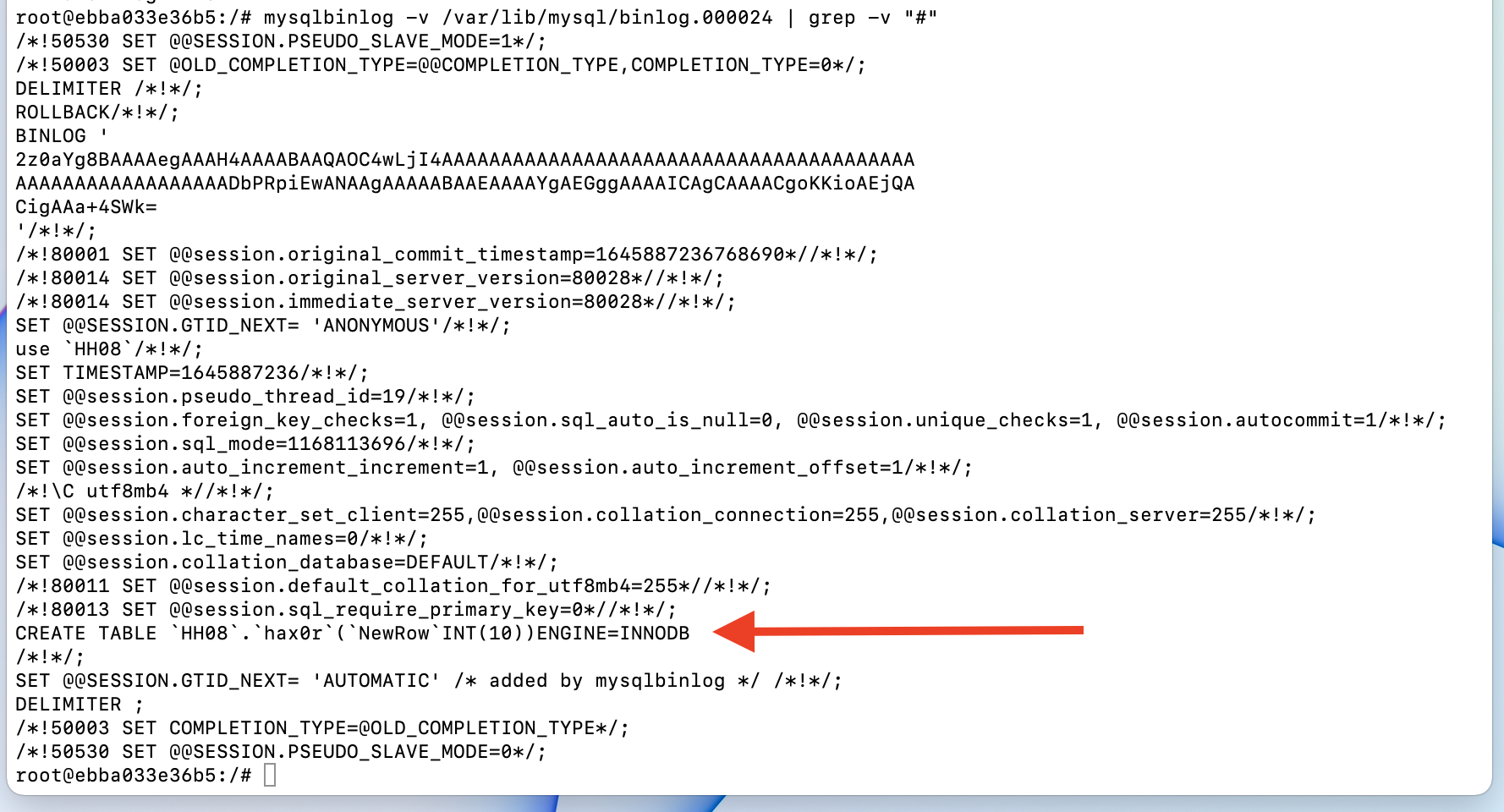

| 17:10, 26. Feb. 2022 | General Log.png (Datei) |  |

342 KB | St191426 | 1 | |

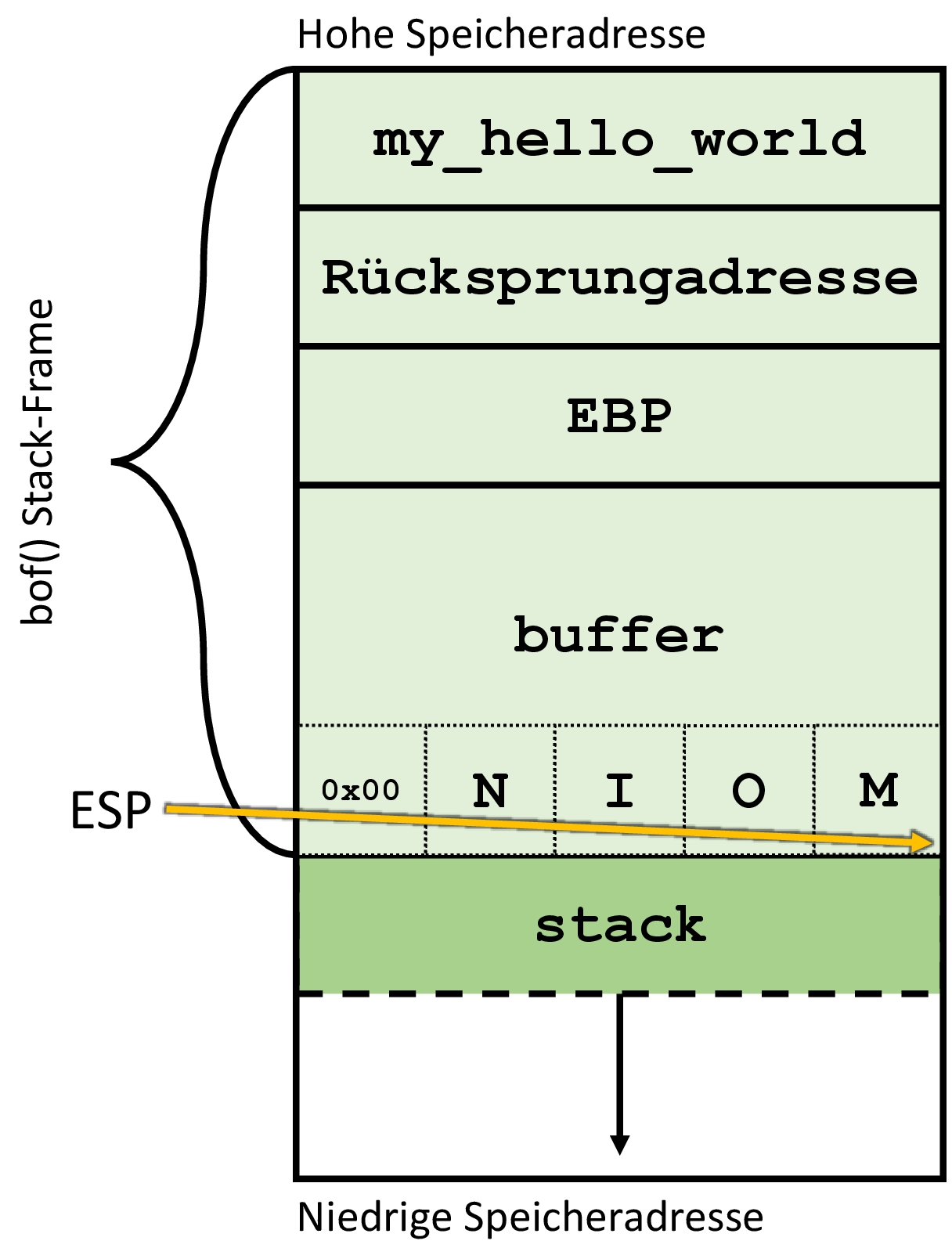

| 19:45, 29. Jul. 2021 | Der Adressraum des Beispiel-Programms.jpg (Datei) |  |

342 KB | St201543 | 1 | |

| 18:04, 28. Jul. 2021 | Abb2.png (Datei) |  |

354 KB | St202156 | 1 | |

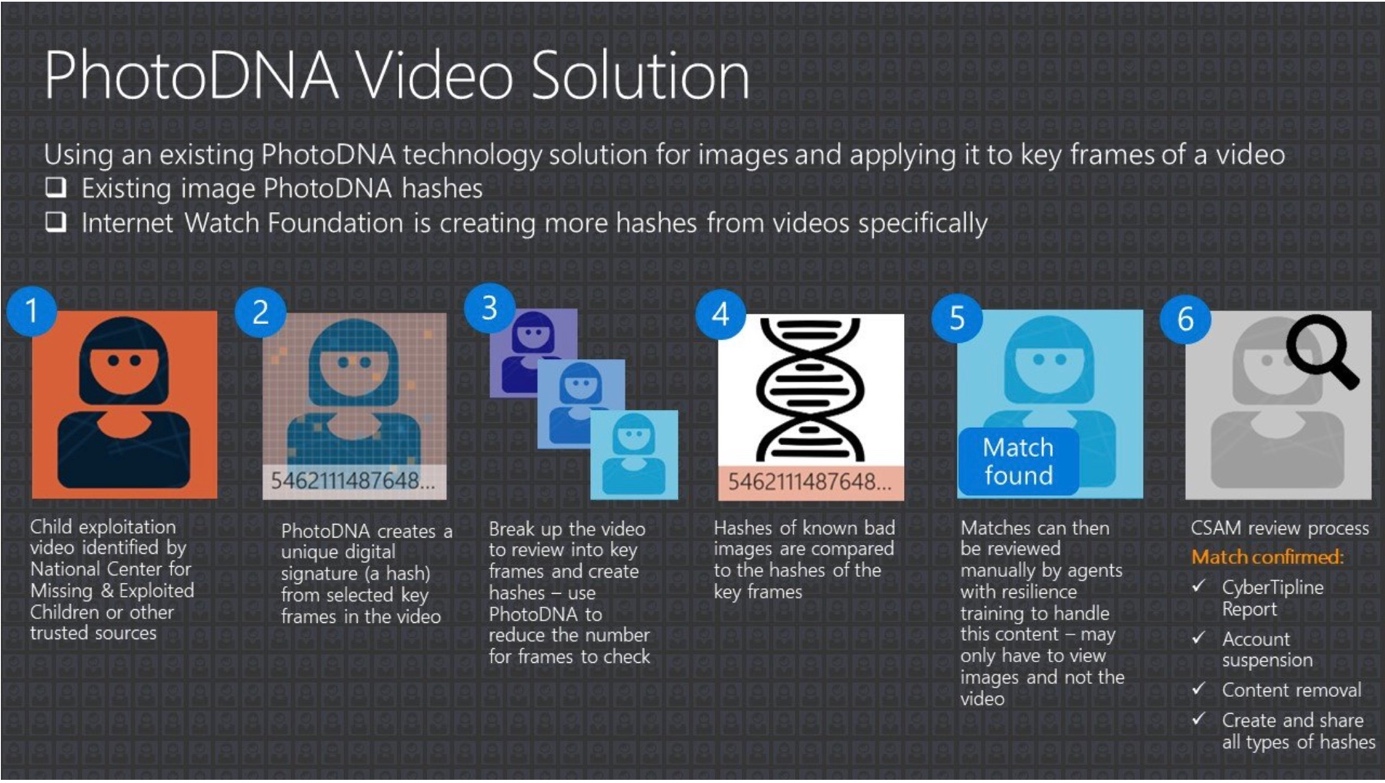

| 19:16, 12. Jul. 2022 | Photodnavideosolution.jpg (Datei) |  |

389 KB | St212017 | Schematische Darstellung der Funktionsweise von PhotoDNA Video Solution. https://news.microsoft.com/on-the-issues/2018/09/12/how-photodna-for-video-is-being-used-to-fight-online-child-exploitation/ | 1 |

| 21:01, 31. Jul. 2020 | Totmannschalter.png (Datei) |  |

471 KB | St191928 | 1 | |

| 20:34, 25. Jul. 2021 | Bild1.png (Datei) |  |

498 KB | St201844 | 1 | |

| 23:20, 5. Dez. 2019 | Bdsg 2018.pdf (Datei) | 506 KB | Etduen | Bundesdatenschutzgesetz BDSG | 1 | |

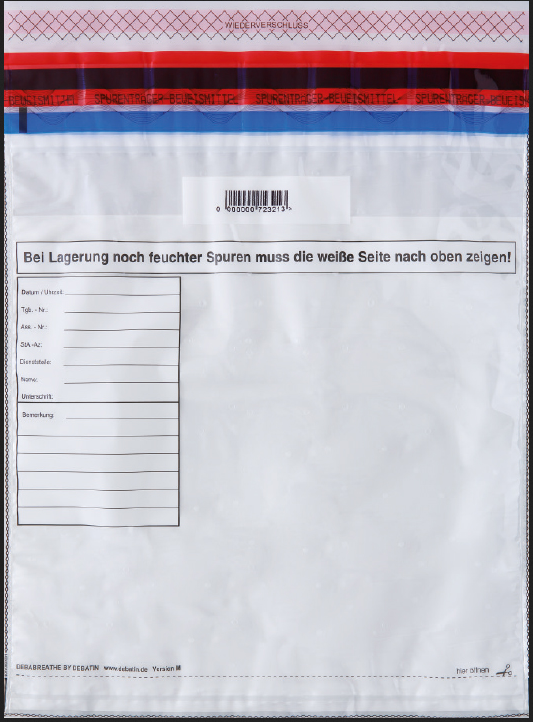

| 19:04, 2. Jul. 2019 | Sealbag.png (Datei) |  |

523 KB | St181070 | 1 | |

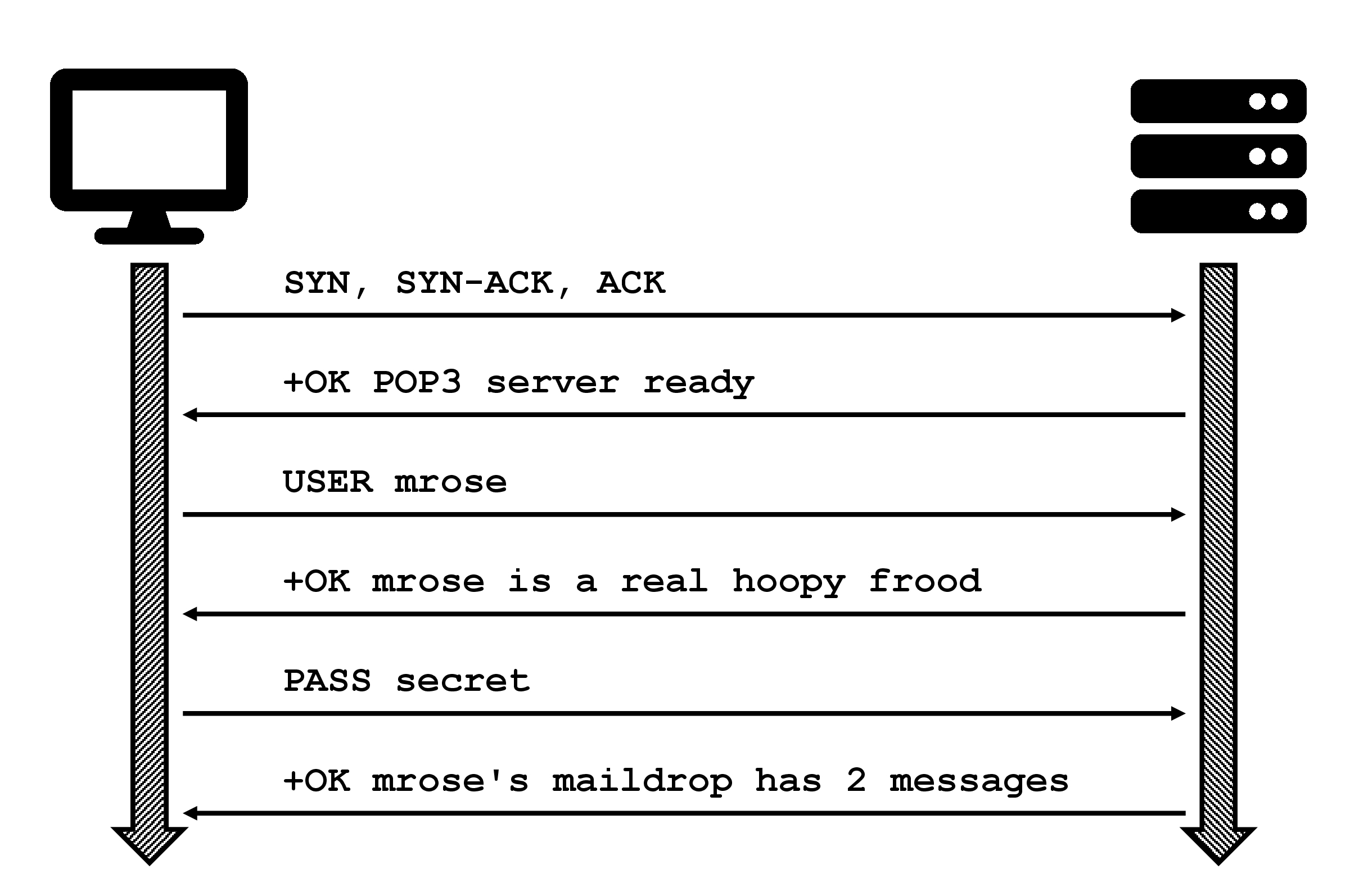

| 19:48, 29. Jul. 2021 | Ablauf der POP3-Authentifizierung.jpg (Datei) |  |

536 KB | St201543 | 1 | |

| 21:19, 11. Jul. 2023 | Windows Papierkorb.pdf (Datei) | 547 KB | St221650 | - https://www.magnetforensics.com/de/blog/digitale-forensik-artefakt-profil-papierkorb/ - Geschonneck, Alexander; "Computer Forensik"; 6. Aufl., Heidelberg Punkt.verlag; 2014 | 1 | |

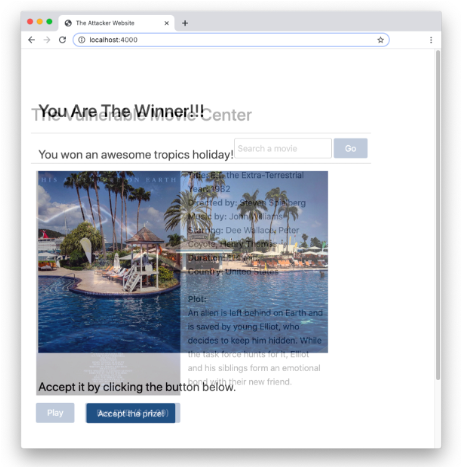

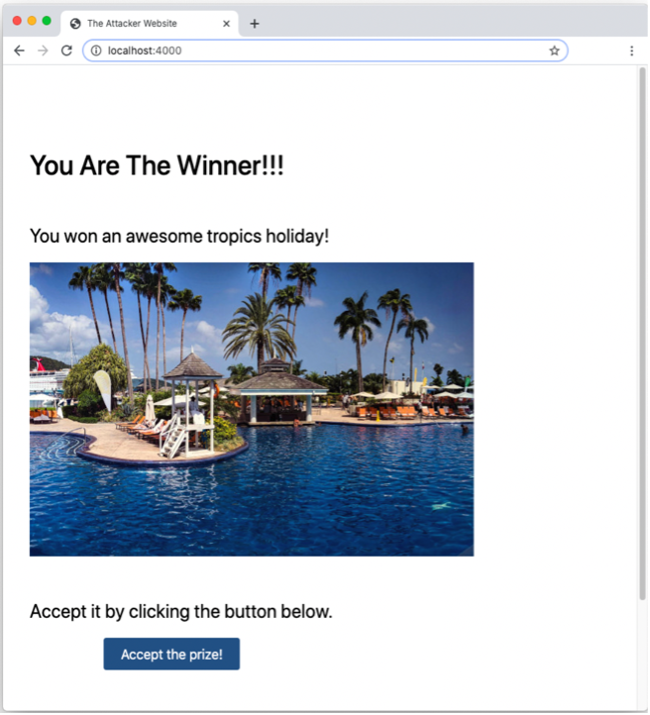

| 20:42, 25. Jul. 2021 | Bild2.png (Datei) |  |

562 KB | St201844 | Die Seite, die das Opfer sieht, die überlagert wird. Hiermit wird das Opfer dazu verleitet, auf den Button zu klicken und seinen Preis abzuholen. | 1 |

| 18:52, 13. Mai 2019 | Bild01.png (Datei) |  |

598 KB | St181411 | 1 | |

| 17:44, 21. Feb. 2022 | MT Folien LZiegler.pdf (Datei) | 607 KB | Etduen | 1 | ||

| 16:36, 27. Okt. 2021 | Präsentation Kavalir.pdf (Datei) | 629 KB | Etduen | 1 | ||

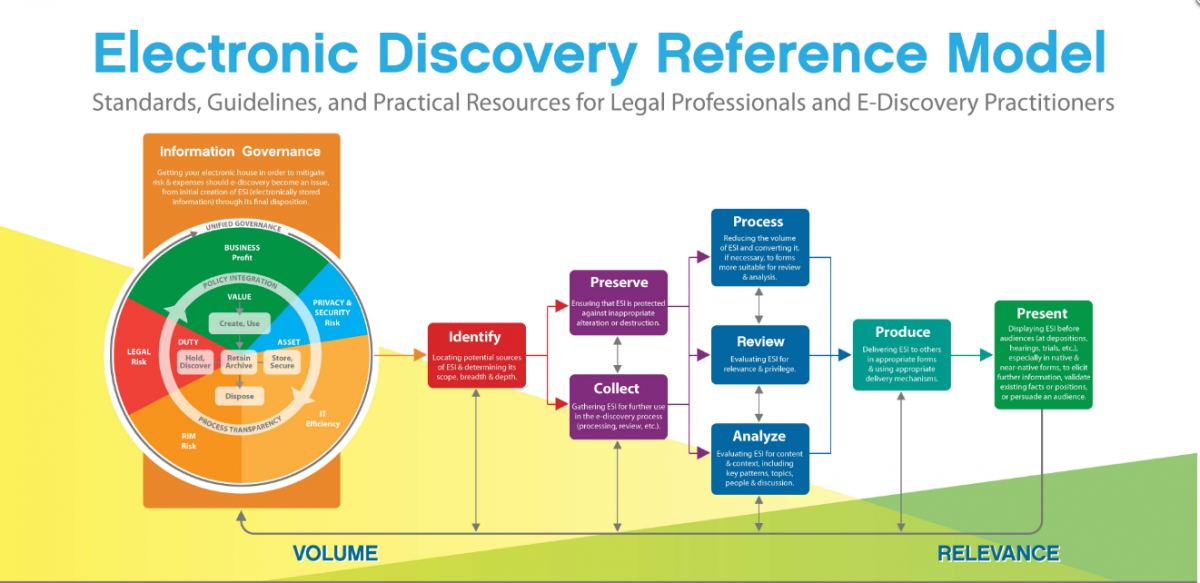

| 19:17, 26. Jul. 2020 | EDRM-Cycle.png (Datei) |  |

693 KB | St191437 | Copyright © 2020 EDRM | 1 |

| 19:50, 29. Sep. 2021 | MT Folien Sondermann.pdf (Datei) | 712 KB | Etduen | 1 | ||

| 10:28, 24. Nov. 2019 | MT Marc Krueger.pdf (Datei) | 804 KB | Etduen | VERGLEICH VON KRYPTOWÄHRUNGEN ANHAND VON TRANSPARENZ, ANONYMITÄT, DISRUPTION, DEZENTRALITÄT UND SICHERHEIT | 1 | |

| 08:40, 24. Jul. 2020 | MT HBendigVortrag.pdf (Datei) | 949 KB | Etduen | Vortrag zur Master Thesis | 1 | |

| 22:37, 2. Nov. 2021 | Präsentation XY.pdf (Datei) | 984 KB | Etduen | Forensik SAP | 1 | |

| 11:12, 3. Nov. 2021 | Präsentation OHoffmann.pdf (Datei) | 1,01 MB | Etduen | 1 | ||

| 13:34, 17. Okt. 2021 | MT AGehrig1.pdf (Datei) | 1,04 MB | Etduen | 1 | ||

| 10:07, 15. Okt. 2021 | MT AGehrig.pdf (Datei) | 1,04 MB | Etduen | 1 | ||

| 18:29, 17. Jun. 2023 | Beutelkategorien 1920x1920.png (Datei) | 1,11 MB | St220297 | 1 | ||

| 20:32, 7. Dez. 2022 | MT Zorn Lukas-wiki.pdf (Datei) | 1,14 MB | Etduen | 1 | ||

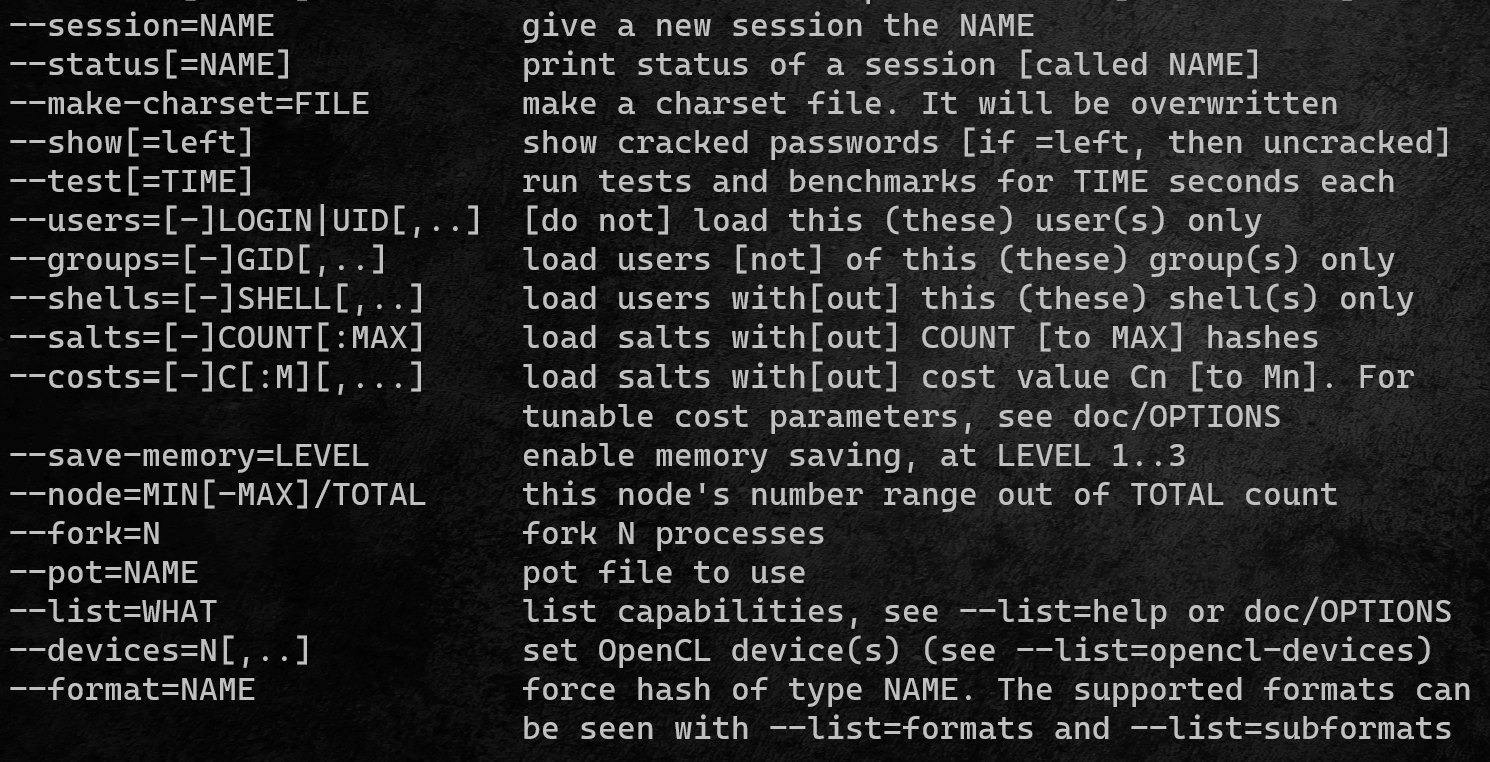

| 23:28, 20. Feb. 2024 | Parameter02.png (Datei) |  |

1,18 MB | St201600 | 1 | |

| 18:57, 7. Dez. 2020 | MT MSchlosser.pdf (Datei) | 1,18 MB | Etduen | Common Criteria | 1 | |

| 17:07, 17. Nov. 2021 | MT MFranke.pdf (Datei) | 1,19 MB | Etduen | 1 | ||

| 13:24, 22. Feb. 2021 | DBII-FolienKnoopTemplinLoebe.pdf (Datei) | 1,2 MB | Etduen | 1 | ||

| 19:04, 13. Mai 2019 | Dokumentation.pdf (Datei) | 1,2 MB | St181411 | 1 | ||

| 11:54, 19. Aug. 2019 | Praktikumsbericht HH3.pdf (Datei) | 1,22 MB | Etduen | Servervorfall, Praktikumsbericht, Hochschule Wismar | 1 | |

| 10:05, 25. Apr. 2019 | OGrote.pdf (Datei) | 1,25 MB | Eteich | Krypto-Agilität und Post-Quantum-Mechanismen als Weiterentwicklung der aktuellen Kryptographie und ihre technischen Herausforderungen | 1 | |

| 11:16, 20. Jan. 2020 | Paul Brandt.pdf (Datei) | 1,36 MB | Etduen | Fornesische Datenanalyse: Steganografie - Verschleierter Datendiebstahl | 1 | |

| 18:04, 17. Jun. 2023 | Festplatte.jpg (Datei) |  |

1,39 MB | St220297 | 1 |