Von Etduen hochgeladene Dateien

Aus IT-Forensik Wiki

Diese Spezialseite listet alle hochgeladenen Dateien auf.

| Datum | Name | Vorschaubild | Größe | Beschreibung | Versionen |

|---|---|---|---|---|---|

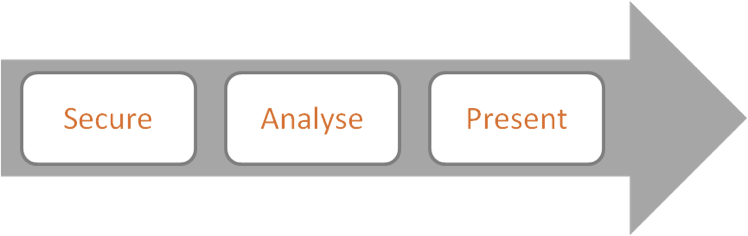

| 15:40, 11. Dez. 2018 | SAP-Modell.png (Datei) |  |

22 KB | 1 | |

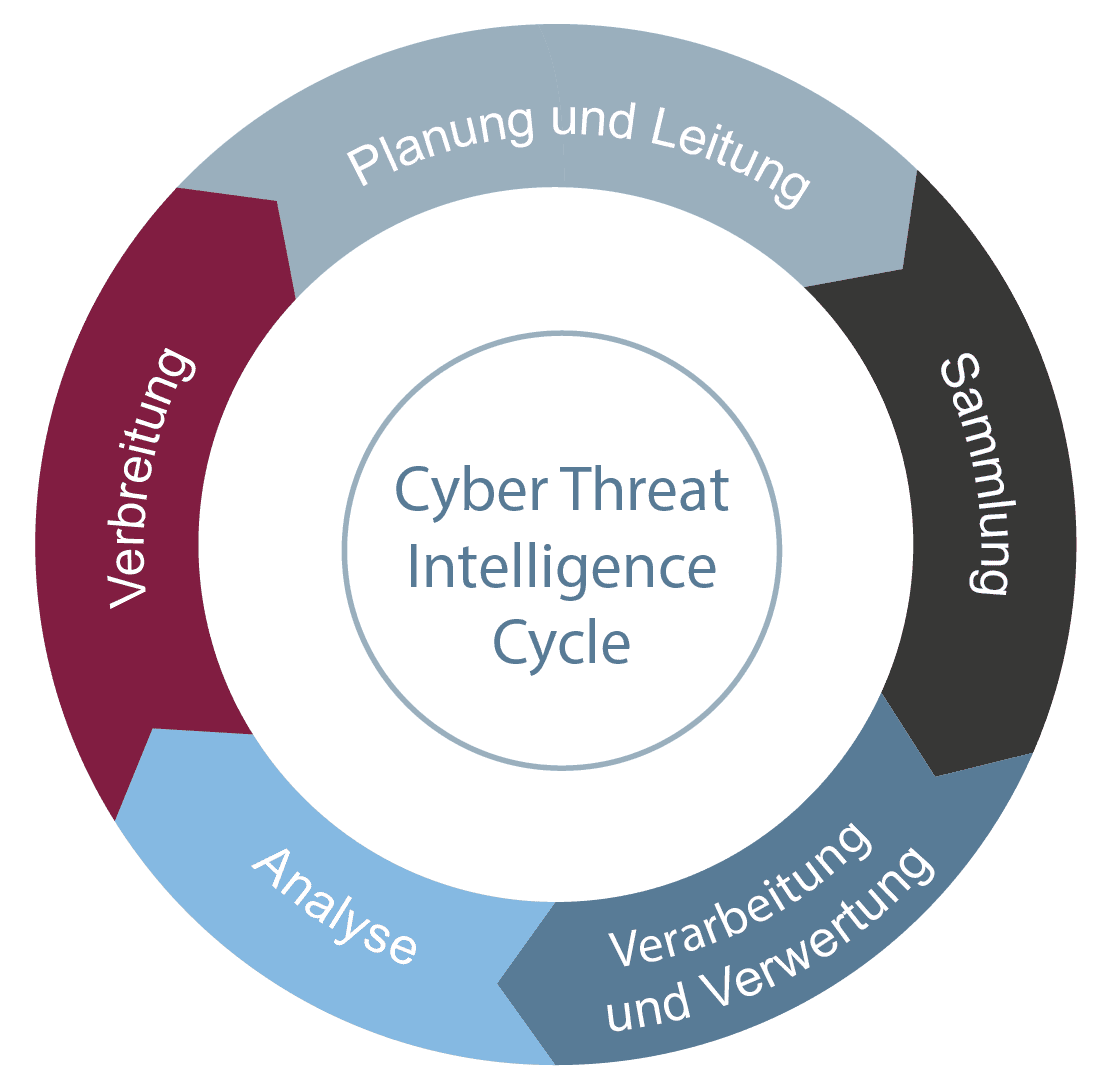

| 10:51, 17. Apr. 2023 | Cyber-threat-intelligence-cti.png (Datei) |  |

29 KB | 1 | |

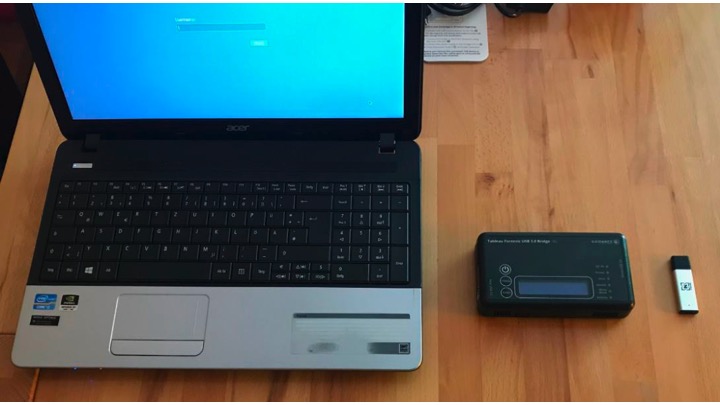

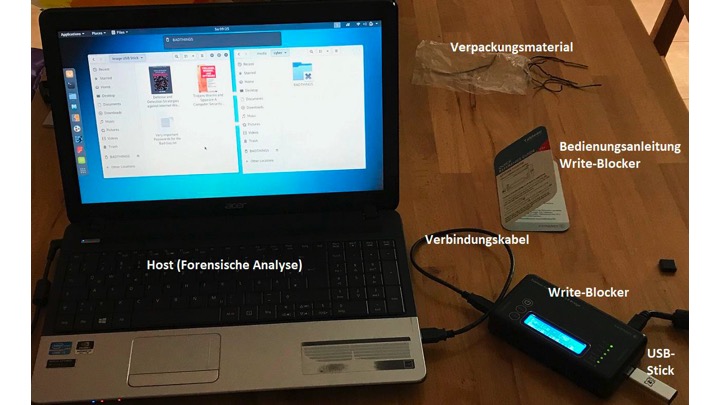

| 13:03, 20. Mai 2019 | Image2.jpg (Datei) |  |

54 KB | 1 | |

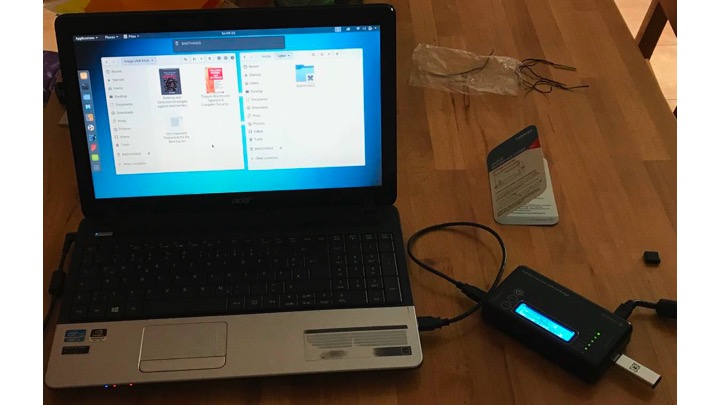

| 13:04, 20. Mai 2019 | Image4.jpg (Datei) |  |

59 KB | 1 | |

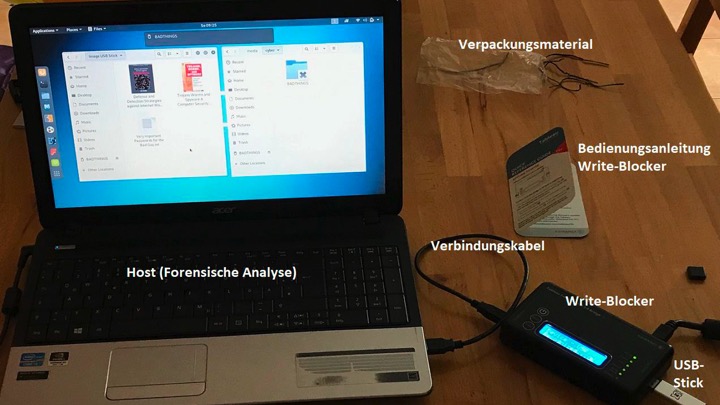

| 13:03, 20. Mai 2019 | Image3.jpg (Datei) |  |

67 KB | 1 | |

| 13:05, 20. Mai 2019 | Image7.jpg (Datei) |  |

72 KB | 1 | |

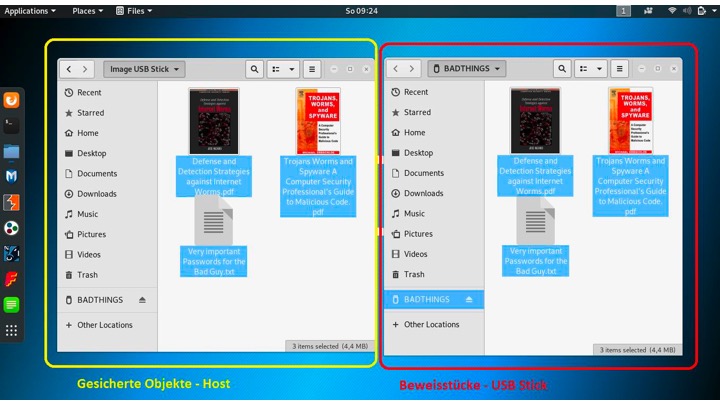

| 13:03, 20. Mai 2019 | Image1.jpg (Datei) |  |

74 KB | 1 | |

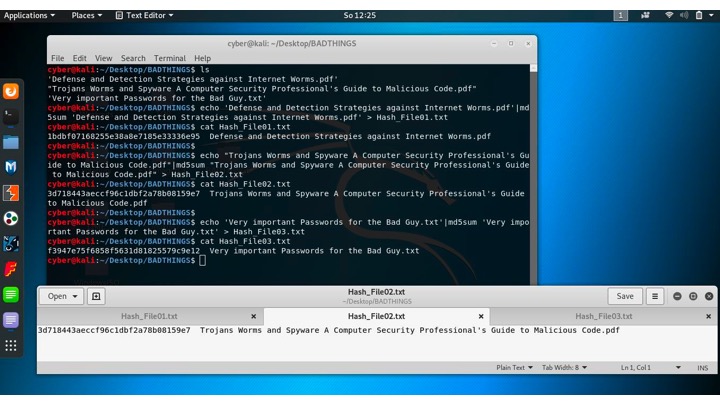

| 13:13, 20. Mai 2019 | Image6.jpg (Datei) |  |

77 KB | 1 | |

| 13:04, 20. Mai 2019 | Image5.jpg (Datei) |  |

90 KB | 1 | |

| 11:25, 19. Sep. 2019 | 363.pdf (Datei) | 96 KB | InnoDB DatenbankForensikRekonstruktionvonAbfragen über Datenbank-interneLogfiles | 1 | |

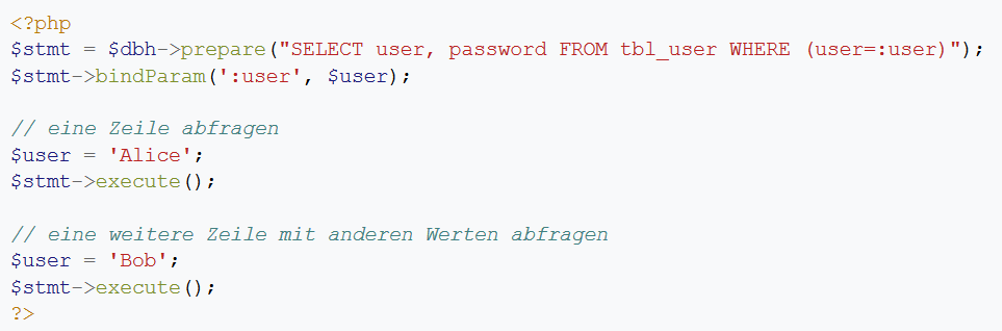

| 17:25, 29. Feb. 2020 | PreparedStatement.png (Datei) |  |

99 KB | prepared Statement in PHP | 1 |

| 09:58, 19. Sep. 2019 | Mulazzani AktuelleHerausforderungenin 2009.pdf (Datei) | 117 KB | Mulazzani_AktuelleHerausforderungenin_2009 | 1 | |

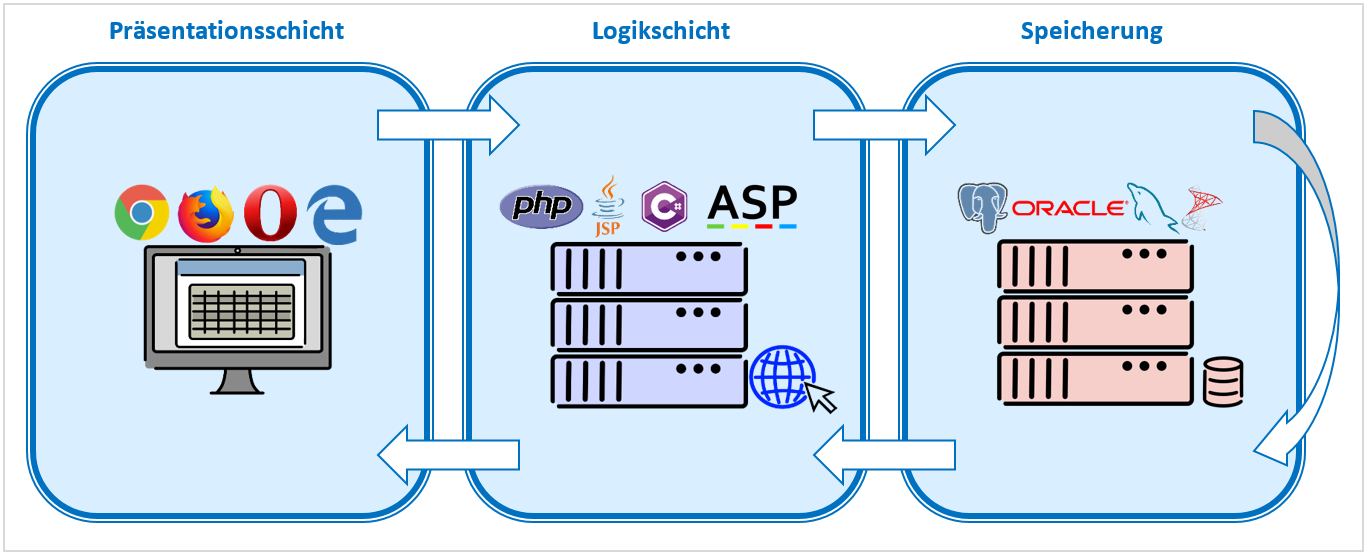

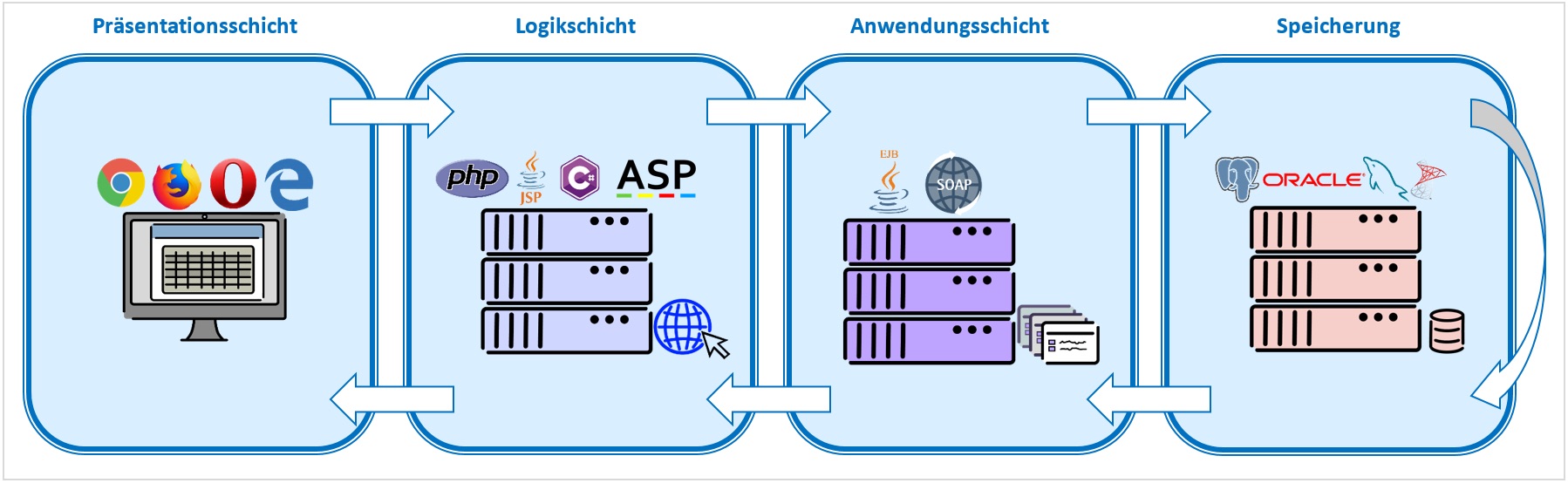

| 16:26, 29. Feb. 2020 | 3Schicht.png (Datei) |  |

122 KB | Web-Anwendung 3 Schichten Architektur | 1 |

| 16:40, 29. Feb. 2020 | 3Schicht.jpg (Datei) |  |

144 KB | 3 Schicht Architektur Web-Anwendung | 1 |

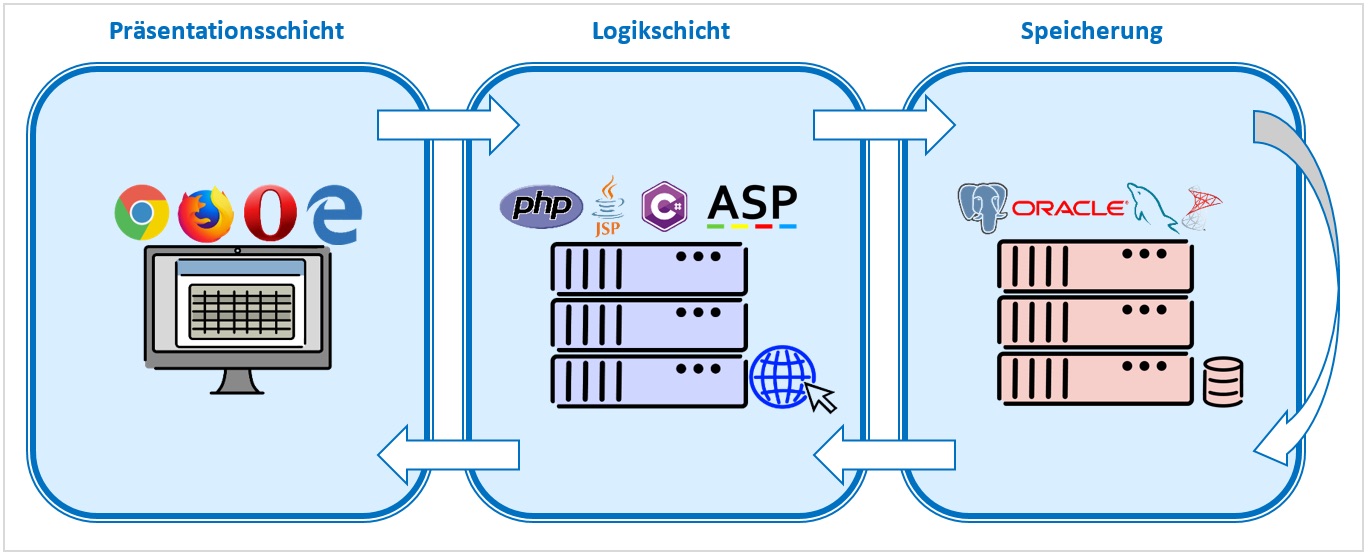

| 16:26, 29. Feb. 2020 | 4Schicht.png (Datei) |  |

154 KB | Web-Anwendung 4 Schichten Architektur | 1 |

| 17:04, 20. Dez. 2019 | Handout Wurzler und Blank Forensik.pdf (Datei) | 175 KB | Gutachten in der IT-Forensik | 1 | |

| 15:22, 11. Dez. 2018 | BSI-Vorgehensmodell.png (Datei) |  |

177 KB | 1 | |

| 16:43, 29. Feb. 2020 | 4Schicht.jpg (Datei) |  |

187 KB | 4 Schicht Architektur Web-Anwendung | 1 |

| 16:42, 29. Feb. 2020 | 4Schicht.jpg.jpg (Datei) |  |

187 KB | 1 | |

| 12:49, 17. Feb. 2020 | Checkliste IT-Forensik.pdf (Datei) | 291 KB | CHeckliste IT-Forensik | 1 | |

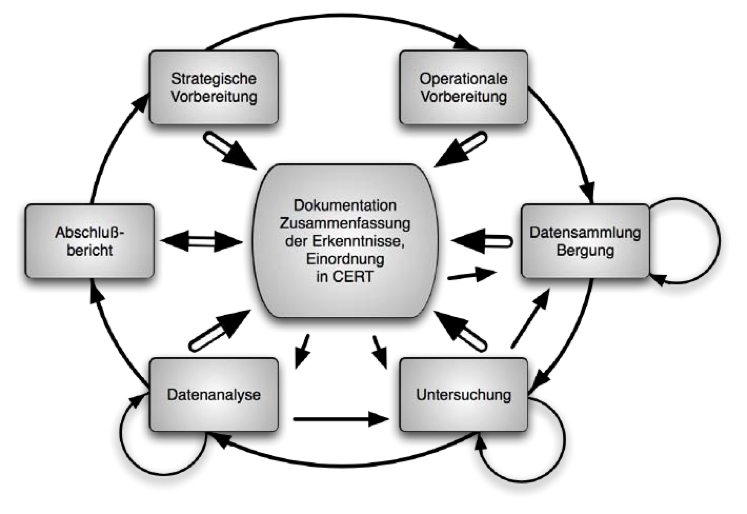

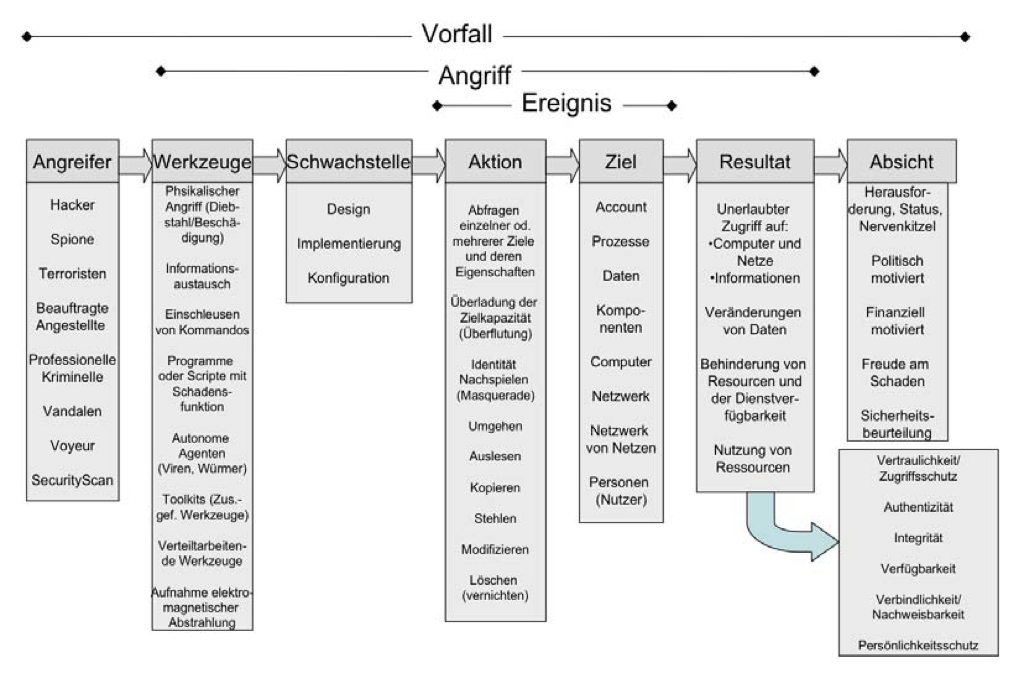

| 14:58, 4. Dez. 2018 | CERT-Taxonomie.png (Datei) |  |

293 KB | 1 | |

| 23:20, 5. Dez. 2019 | Bdsg 2018.pdf (Datei) | 506 KB | Bundesdatenschutzgesetz BDSG | 1 | |

| 17:44, 21. Feb. 2022 | MT Folien LZiegler.pdf (Datei) | 607 KB | 1 | ||

| 16:36, 27. Okt. 2021 | Präsentation Kavalir.pdf (Datei) | 629 KB | 1 | ||

| 19:50, 29. Sep. 2021 | MT Folien Sondermann.pdf (Datei) | 712 KB | 1 | ||

| 10:28, 24. Nov. 2019 | MT Marc Krueger.pdf (Datei) | 804 KB | VERGLEICH VON KRYPTOWÄHRUNGEN ANHAND VON TRANSPARENZ, ANONYMITÄT, DISRUPTION, DEZENTRALITÄT UND SICHERHEIT | 1 | |

| 08:40, 24. Jul. 2020 | MT HBendigVortrag.pdf (Datei) | 949 KB | Vortrag zur Master Thesis | 1 | |

| 22:37, 2. Nov. 2021 | Präsentation XY.pdf (Datei) | 984 KB | Forensik SAP | 1 | |

| 11:12, 3. Nov. 2021 | Präsentation OHoffmann.pdf (Datei) | 1,01 MB | 1 | ||

| 13:34, 17. Okt. 2021 | MT AGehrig1.pdf (Datei) | 1,04 MB | 1 | ||

| 10:07, 15. Okt. 2021 | MT AGehrig.pdf (Datei) | 1,04 MB | 1 | ||

| 20:32, 7. Dez. 2022 | MT Zorn Lukas-wiki.pdf (Datei) | 1,14 MB | 1 | ||

| 18:57, 7. Dez. 2020 | MT MSchlosser.pdf (Datei) | 1,18 MB | Common Criteria | 1 | |

| 17:07, 17. Nov. 2021 | MT MFranke.pdf (Datei) | 1,19 MB | 1 | ||

| 13:24, 22. Feb. 2021 | DBII-FolienKnoopTemplinLoebe.pdf (Datei) | 1,2 MB | 1 | ||

| 11:54, 19. Aug. 2019 | Praktikumsbericht HH3.pdf (Datei) | 1,22 MB | Servervorfall, Praktikumsbericht, Hochschule Wismar | 1 | |

| 11:16, 20. Jan. 2020 | Paul Brandt.pdf (Datei) | 1,36 MB | Fornesische Datenanalyse: Steganografie - Verschleierter Datendiebstahl | 1 | |

| 14:47, 15. Dez. 2020 | MT CCartes.pdf (Datei) | 1,42 MB | digitale Währungen forensisch analysieren | 1 | |

| 14:51, 3. Aug. 2020 | Active-Directory-Umgebungen-mittels-Elastic Stack.pdf (Datei) | 1,42 MB | Active Directory mit Elastic Stack | 1 | |

| 20:30, 15. Jan. 2024 | Projektarbeit II Florian Priegnitz.pdf (Datei) | 1,48 MB | 1 | ||

| 11:08, 16. Jan. 2024 | PII Florian Priegnitz.pdf (Datei) | 1,48 MB | 1 | ||

| 15:38, 2. Aug. 2020 | Honeypots und datenbanken praesentation.pdf (Datei) | 1,49 MB | präsentation oracle mysql honeypot | 1 | |

| 10:09, 9. Sep. 2022 | BT SchneiderS.pdf (Datei) | 1,55 MB | 1 | ||

| 20:33, 7. Dez. 2022 | MT P Zorn Lukas-wiki.pdf (Datei) | 1,6 MB | 1 | ||

| 20:10, 11. Dez. 2019 | BT Julian Kubasch.pdf (Datei) | 1,61 MB | Extraktion von Zugangsdaten aus dem Arbeitsspeicher – Einfluss von Nutzeraktionen und Art der Sicherung | 1 | |

| 09:42, 4. Dez. 2019 | BT Kirsten BayerGersmann.pdf (Datei) | 1,66 MB | Rechtliche und Sicherheitstechnische Anforderungen an die digitaoe Infrastruktur von Hotelbetrieben (Smart-Hotels) in Mecklenburg-Vorpommern (Deutschland) | 1 | |

| 16:03, 30. Apr. 2021 | BT CWerner.pdf (Datei) | 1,7 MB | Web Crawling | 1 | |

| 22:13, 29. Okt. 2019 | BT-SBrendel.pdf (Datei) | 1,71 MB | Möglichkeiten und Grenzen der Blockchain-Technologie am Beispiel einer GoBD-konformen E-Mail-Archivierung | 1 | |

| 08:37, 1. Okt. 2021 | APLForensikHH02.pdf (Datei) | 1,74 MB | 1 | ||

| 08:27, 21. Jul. 2019 | Frtitsche-Lemche.pdf (Datei) | 1,76 MB | Analyse und Vergleich zwischen Amazon Alexa und Google Home in Bezug auf (un)gewollte externe Netzwerk Kommunikation | 1 |