Dateiliste

Aus IT-Forensik Wiki

Diese Spezialseite listet alle hochgeladenen Dateien auf.

| Datum | Name | Vorschaubild | Größe | Benutzer | Beschreibung | Versionen |

|---|---|---|---|---|---|---|

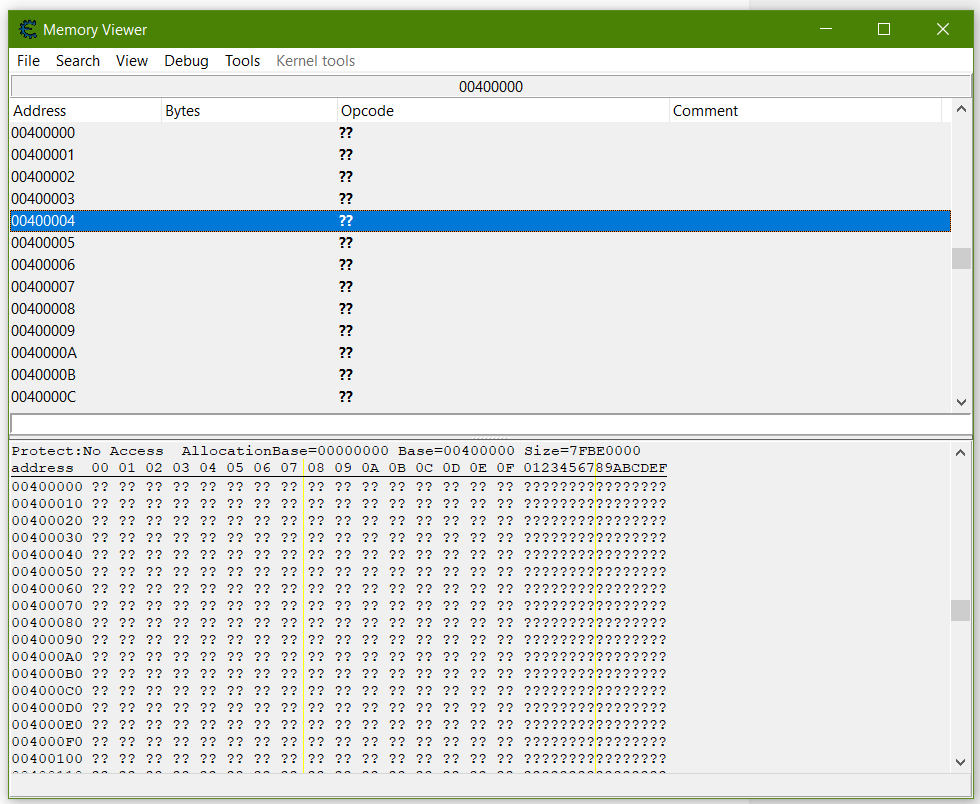

| 19:35, 29. Jul. 2021 | 00 memory layout.pdf (Datei) | 93 KB | St201543 | 1 | ||

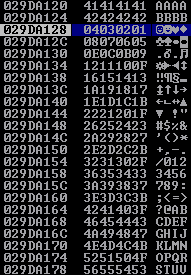

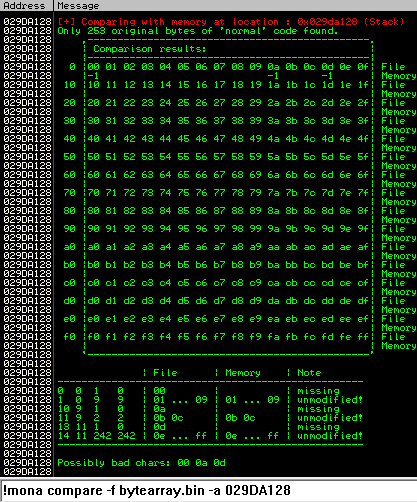

| 19:53, 29. Jul. 2021 | 1. Abgleich des Byte-Arrays.png (Datei) | 5 KB | St201543 | 1 | ||

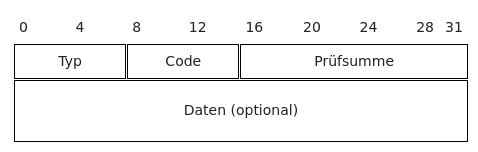

| 20:57, 5. Feb. 2021 | 1.png (Datei) |  |

7 KB | St180971 | 1 | |

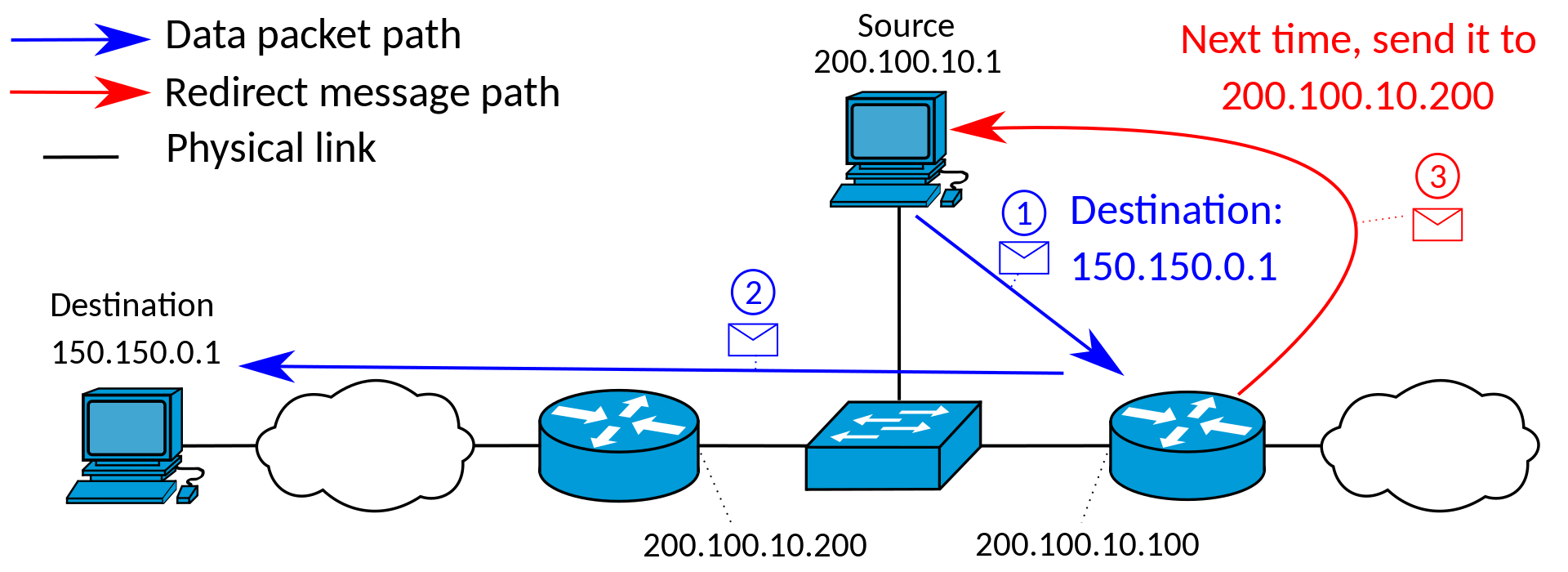

| 20:04, 5. Feb. 2021 | 1920px-ICMPv4 redirect message example-en.svg.png (Datei) |  |

103 KB | St180971 | 1 | |

| 19:54, 29. Jul. 2021 | 2. Abgleich des Byte-Arrays.png (Datei) |  |

6 KB | St201543 | 1 | |

| 10:23, 14. Mär. 2021 | 2021-03-14 09 19 45-IT-Forensik Wiki – Opera.png (Datei) |  |

50 KB | St180662 | 1 | |

| 10:22, 14. Mär. 2021 | 2021-03-14 09 20 12-IT-Forensik Wiki – Opera.png (Datei) |  |

29 KB | St180662 | 1 | |

| 15:41, 23. Jun. 2022 | 220623 OSINT-SEO vtv-mundenheim de.pdf (Datei) | 3,89 MB | Etduen | 1 | ||

| 11:25, 19. Sep. 2019 | 363.pdf (Datei) | 96 KB | Etduen | InnoDB DatenbankForensikRekonstruktionvonAbfragen über Datenbank-interneLogfiles | 1 | |

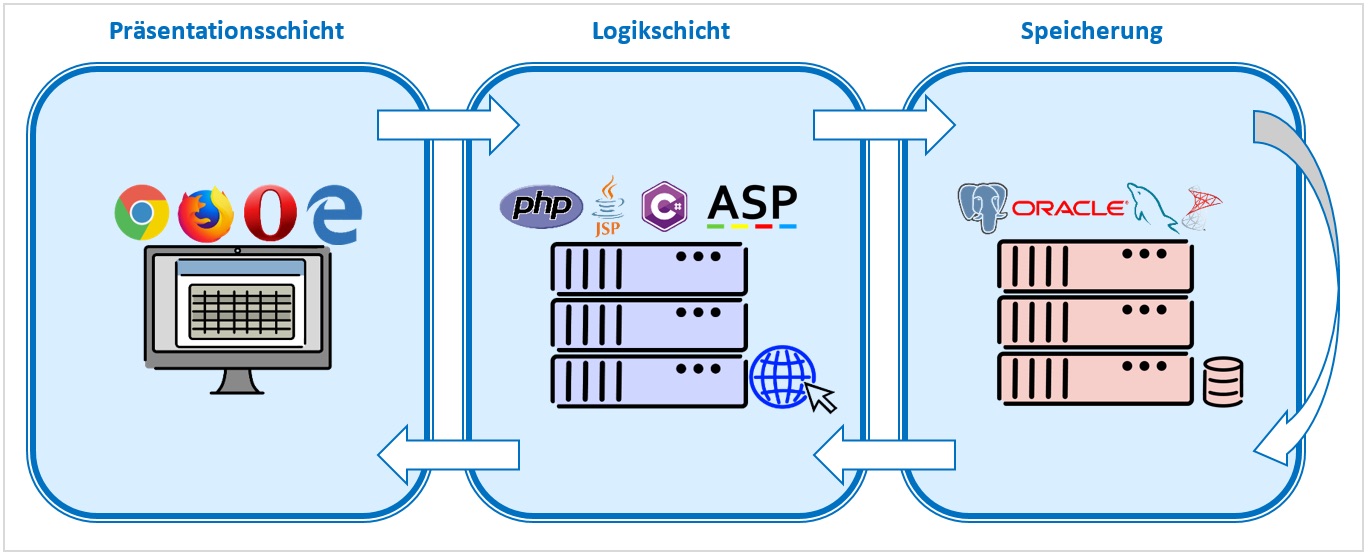

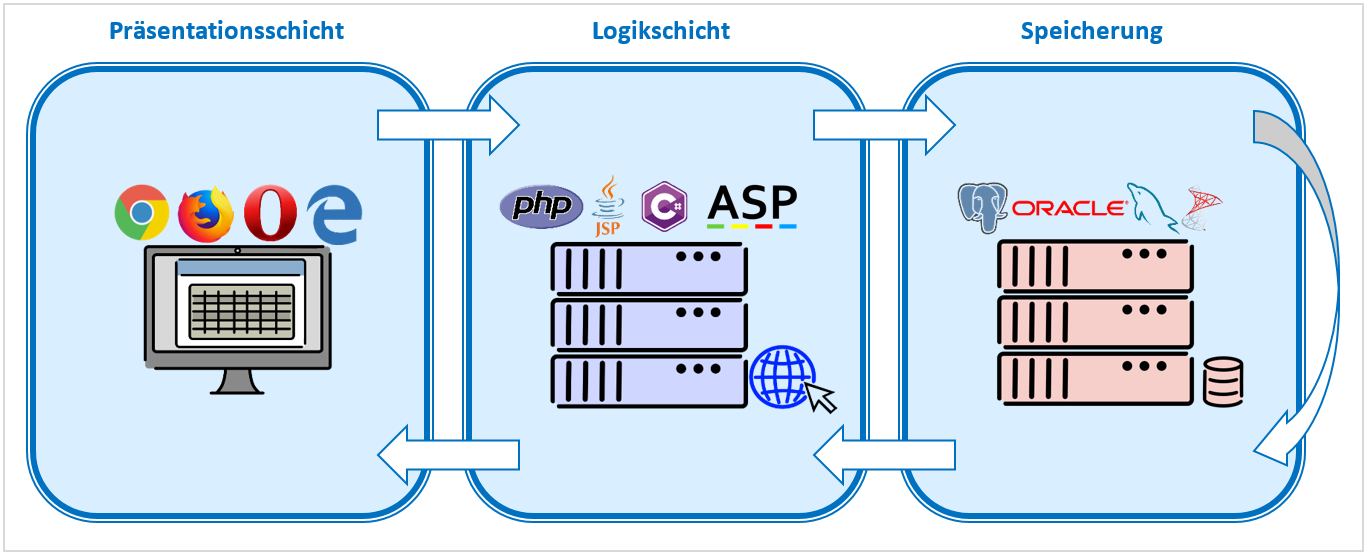

| 16:40, 29. Feb. 2020 | 3Schicht.jpg (Datei) |  |

144 KB | Etduen | 3 Schicht Architektur Web-Anwendung | 1 |

| 16:26, 29. Feb. 2020 | 3Schicht.png (Datei) |  |

122 KB | Etduen | Web-Anwendung 3 Schichten Architektur | 1 |

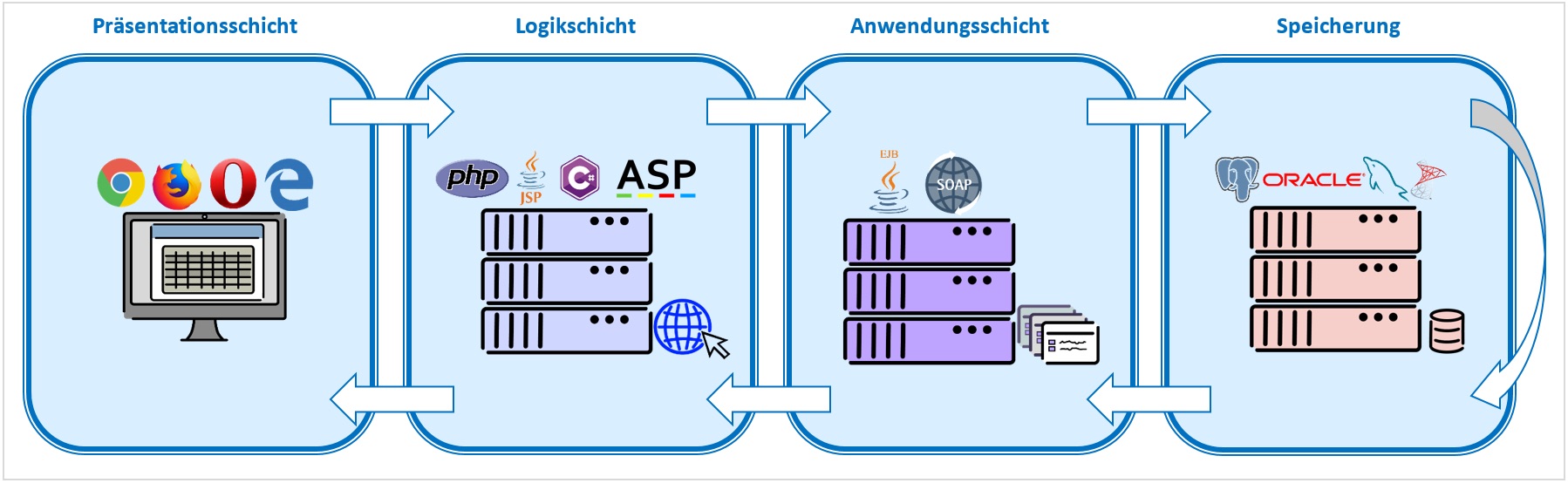

| 16:43, 29. Feb. 2020 | 4Schicht.jpg (Datei) |  |

187 KB | Etduen | 4 Schicht Architektur Web-Anwendung | 1 |

| 16:42, 29. Feb. 2020 | 4Schicht.jpg.jpg (Datei) |  |

187 KB | Etduen | 1 | |

| 16:26, 29. Feb. 2020 | 4Schicht.png (Datei) |  |

154 KB | Etduen | Web-Anwendung 4 Schichten Architektur | 1 |

| 07:59, 5. Aug. 2022 | APL-19HH Endfassung.pdf (Datei) | 13,71 MB | Etduen | 1 | ||

| 15:23, 5. Okt. 2021 | APL-JonasWolf.pdf (Datei) | 2,95 MB | Etduen | 1 | ||

| 18:51, 3. Sep. 2021 | APLForensikBER07.pdf (Datei) | 19,27 MB | St202120 | 6 | ||

| 08:37, 1. Okt. 2021 | APLForensikHH02.pdf (Datei) | 1,74 MB | Etduen | 1 | ||

| 21:19, 1. Sep. 2021 | APLIT-ForensikPublicVersion.pdf (Datei) | 8,93 MB | Etduen | IT-Forensik | 1 | |

| 21:31, 1. Sep. 2021 | APL Forensik Ladies-Group.pdf (Datei) | 3,07 MB | Etduen | 1 | ||

| 13:52, 10. Jul. 2023 | AW.pdf (Datei) | 4,73 MB | Etduen | 1 | ||

| 18:03, 28. Jul. 2021 | Abb1.png (Datei) |  |

66 KB | St202156 | 1 | |

| 18:04, 28. Jul. 2021 | Abb2.png (Datei) |  |

354 KB | St202156 | 1 | |

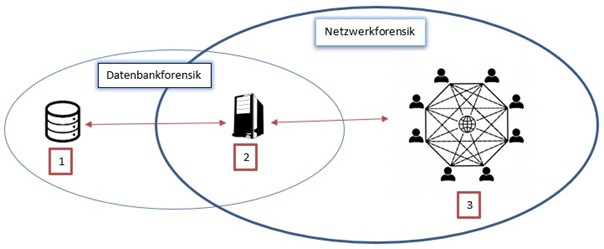

| 19:43, 27. Jul. 2021 | Abgrenzung Forensik-Fachgebiete.jpg (Datei) |  |

27 KB | St161321 | 1 | |

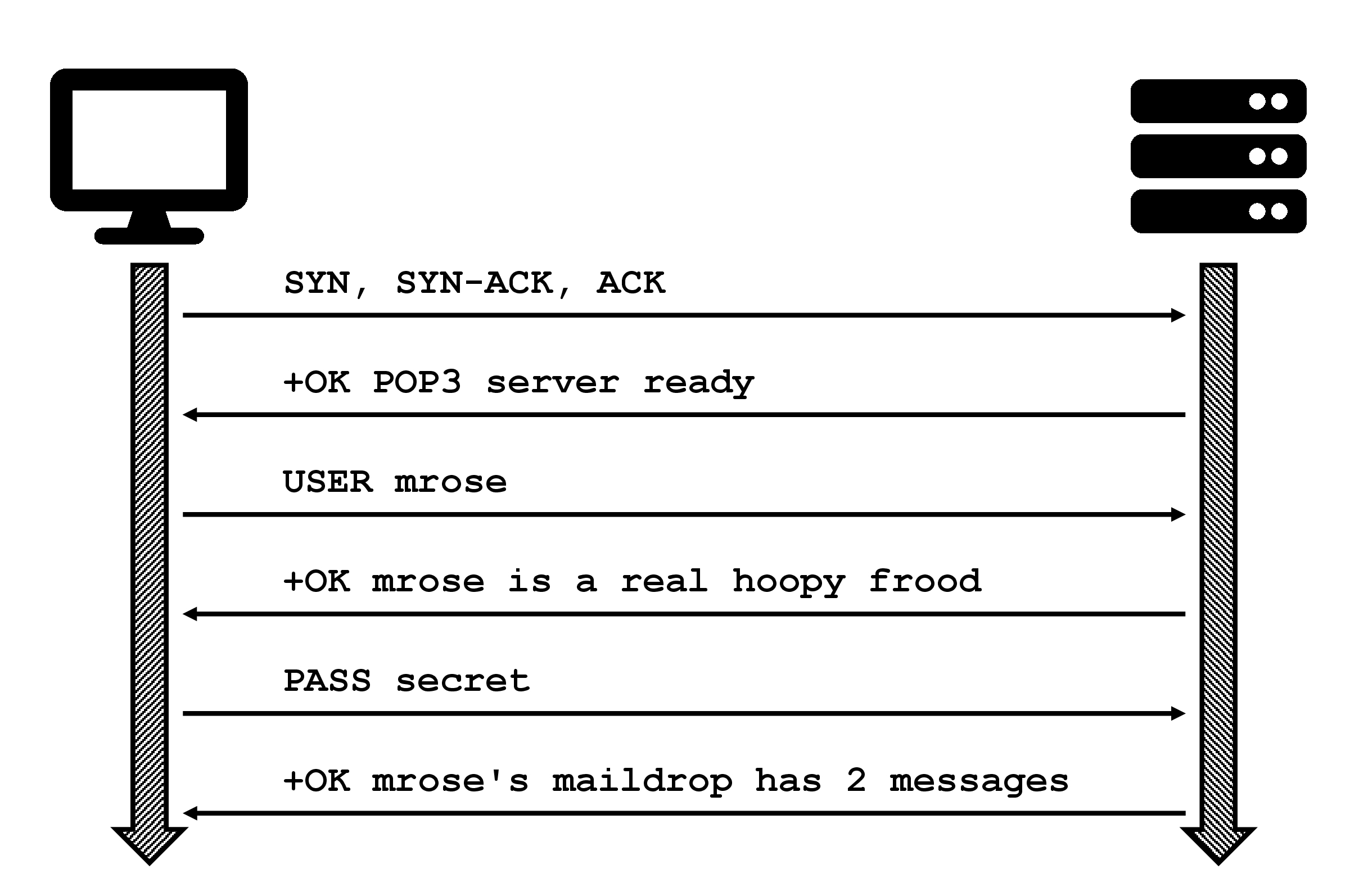

| 19:48, 29. Jul. 2021 | Ablauf der POP3-Authentifizierung.jpg (Datei) |  |

536 KB | St201543 | 1 | |

| 14:51, 3. Aug. 2020 | Active-Directory-Umgebungen-mittels-Elastic Stack.pdf (Datei) | 1,42 MB | Etduen | Active Directory mit Elastic Stack | 1 | |

| 10:26, 2. Aug. 2019 | Advanced-Phishing.pdf (Datei) | 273 KB | Eteich | Angriffe auf TLS verschlüsselte Verbindungen - ein erweiterter Phishing Angriff, Hochschule Wismar, Studiengang Master Angewandte Informatik | 1 | |

| 10:22, 3. Aug. 2022 | Analyse und Auswertung von Überwachungs-Tools für Kinder.pdf (Datei) | 1,79 MB | Etduen | 1 | ||

| 18:32, 22. Feb. 2020 | Antonia Laechner.pdf (Datei) | 5,01 MB | Etduen | SQL Injection | 1 | |

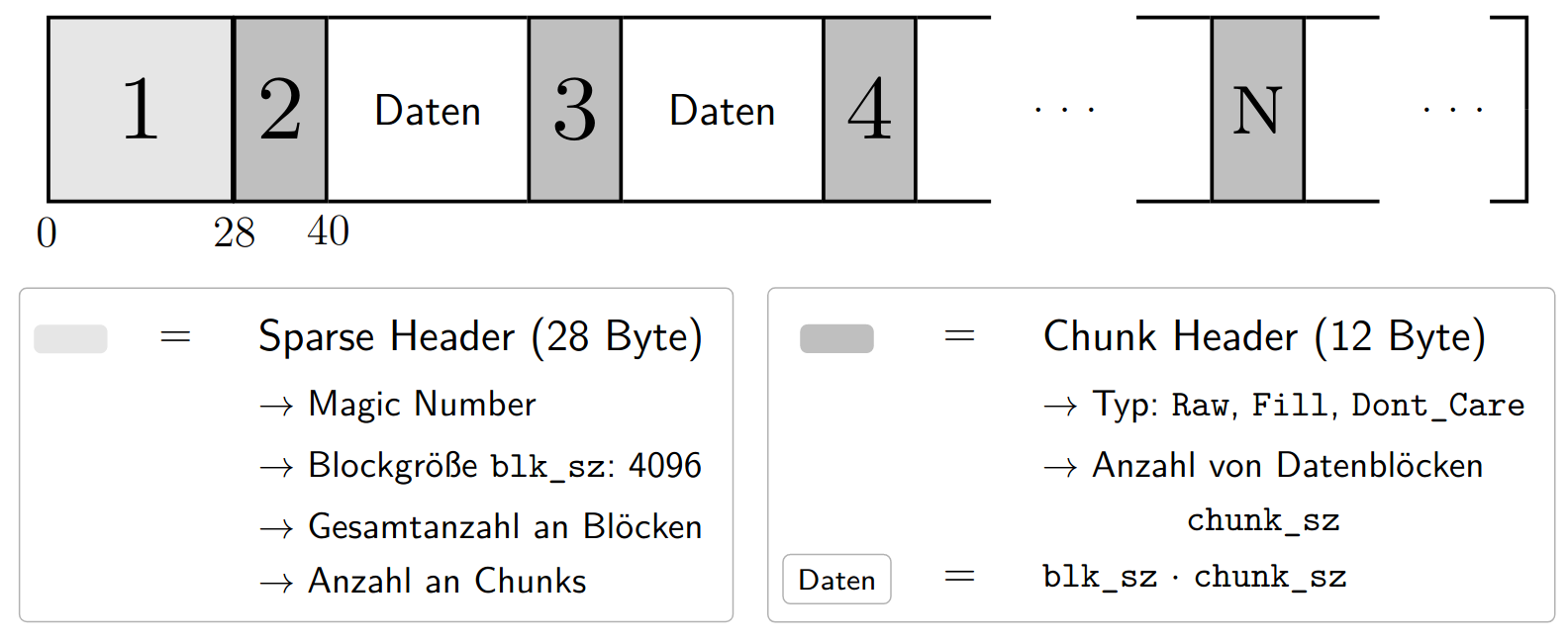

| 12:50, 28. Dez. 2021 | Aufbau eines Sparse Image unter Android.png (Datei) |  |

77 KB | St170723 | 1 | |

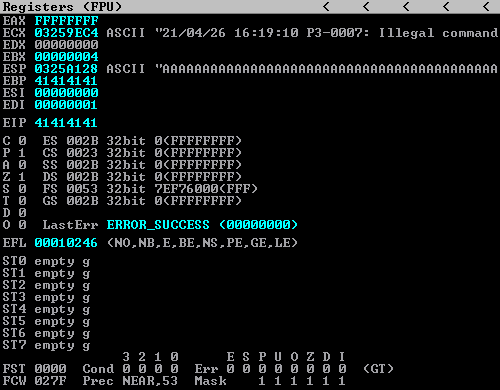

| 19:49, 29. Jul. 2021 | Ausgabe der Register.png (Datei) |  |

8 KB | St201543 | 1 | |

| 19:56, 29. Jul. 2021 | Ausgabe der verwundbaren Module.png (Datei) | 11 KB | St201543 | 1 | ||

| 19:55, 29. Jul. 2021 | Ausgabe des automatisierten Byte-Array-Abgleichs.png (Datei) |  |

12 KB | St201543 | 1 | |

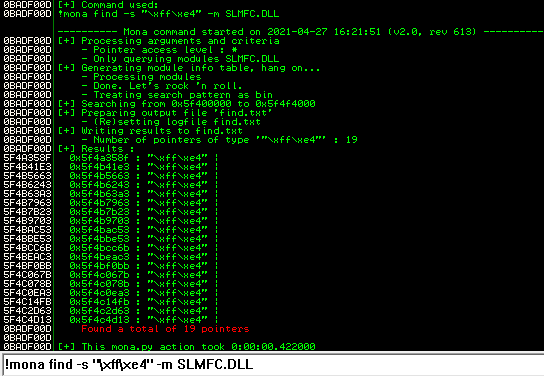

| 19:56, 29. Jul. 2021 | Ausgabe detektierter JMP-ESP-Anweisungen.png (Datei) |  |

12 KB | St201543 | 1 | |

| 20:23, 29. Sep. 2023 | Auskundschaften von Informationen.pdf (Datei) | 12,32 MB | Etduen | 1 | ||

| 13:49, 17. Okt. 2020 | BER03 Praktikumsbericht.pdf (Datei) | 2,76 MB | St191423 | 3 | ||

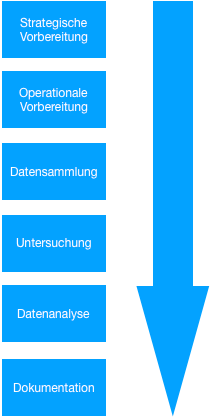

| 09:45, 2. Aug. 2019 | BSI-Prozess "Forensische Untersuchung".png (Datei) |  |

14 KB | St180619 | 1 | |

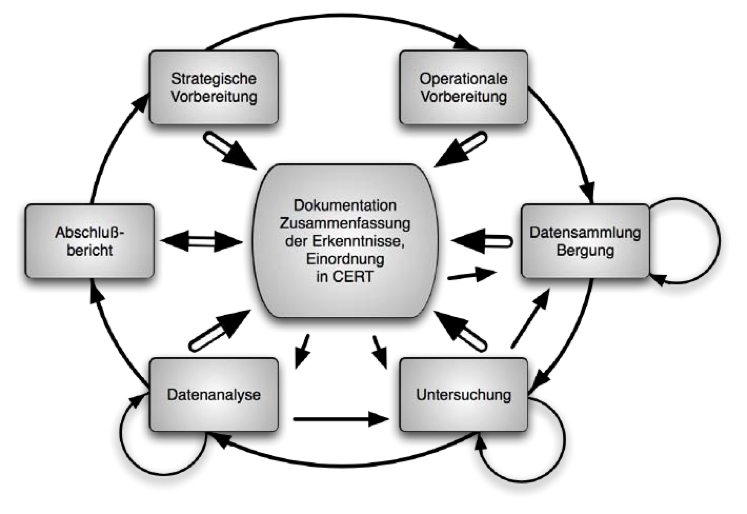

| 15:22, 11. Dez. 2018 | BSI-Vorgehensmodell.png (Datei) |  |

177 KB | Etduen | 1 | |

| 13:29, 7. Mai 2019 | BT-Keller.pdf (Datei) | 3,18 MB | Eteich | SCADA-Systeme, werden schon seit vielen Jahren vorwiegend etwa in Produktionsanlagen, bei Verkehrsleitsystemen oder Energieversorgern eingesetzt. Da der Trend der letzten Jahre immer weiter in die Richtung vernetzte Systeme voranschreitet, Stichwort In… | 1 | |

| 22:13, 29. Okt. 2019 | BT-SBrendel.pdf (Datei) | 1,71 MB | Etduen | Möglichkeiten und Grenzen der Blockchain-Technologie am Beispiel einer GoBD-konformen E-Mail-Archivierung | 1 | |

| 20:05, 21. Sep. 2020 | BT AGehrke.pdf (Datei) | 5,73 MB | Etduen | Zeit in Dateisystemen | 1 | |

| 10:28, 24. Nov. 2019 | BT Anika Joeschke.pdf (Datei) | 5,6 MB | Etduen | Sicherheitsanalyse von Android-Applikationen | 1 | |

| 10:08, 13. Jul. 2023 | BT CPeter.pdf (Datei) | 13,89 MB | Etduen | 1 | ||

| 16:03, 30. Apr. 2021 | BT CWerner.pdf (Datei) | 1,7 MB | Etduen | Web Crawling | 1 | |

| 21:08, 1. Sep. 2021 | BT DGoldbach.pdf (Datei) | 4 MB | Etduen | Docker Container Sicherheit | 1 | |

| 10:04, 9. Jan. 2024 | BT DRuberto.pdf (Datei) | 19,46 MB | Etduen | 1 | ||

| 20:51, 10. Sep. 2020 | BT FSchoenlein.pdf (Datei) | 1,77 MB | Etduen | Kryptowährungen | 1 | |

| 09:13, 9. Sep. 2022 | BT FXXX2022-2.pdf (Datei) | 8,51 MB | Etduen | 1 | ||

| 15:58, 29. Aug. 2022 | BT FXXX2022.pdf (Datei) | 8,52 MB | Etduen | 1 | ||

| 07:41, 29. Mai 2019 | BT Gerstenberger.pdf (Datei) | 6,16 MB | Etduen | Powershell zur forensischen Analyse | 1 |