Dateiliste

Aus IT-Forensik Wiki

Diese Spezialseite listet alle hochgeladenen Dateien auf.

| Datum | Name | Vorschaubild | Größe | Benutzer | Beschreibung | Versionen |

|---|---|---|---|---|---|---|

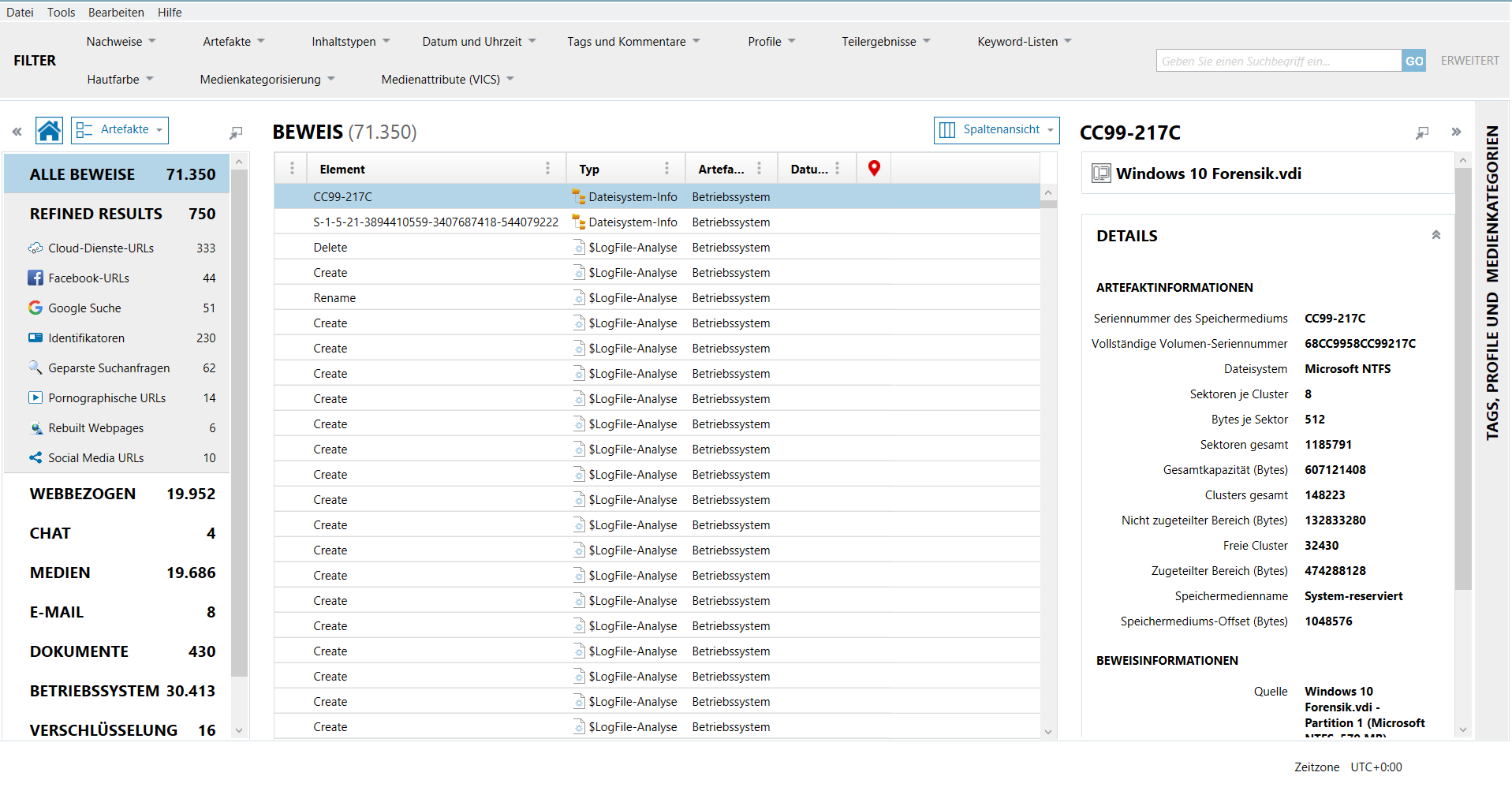

| 14:32, 2. Aug. 2019 | Magnet Axiom.png (Datei) |  |

145 KB | St181645 | 1 | |

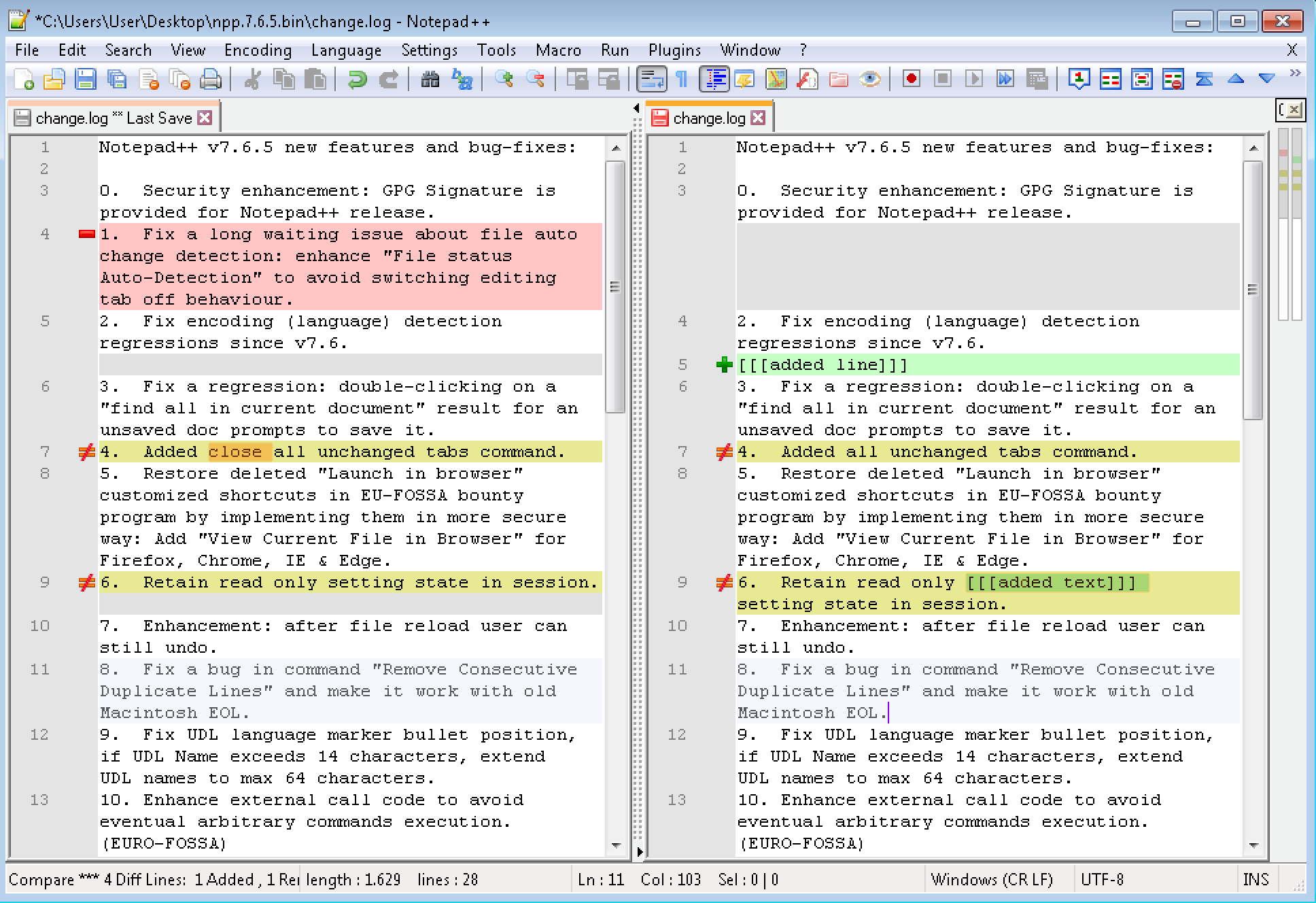

| 15:42, 2. Aug. 2019 | Diff.png.png (Datei) |  |

231 KB | St181280 | 1 | |

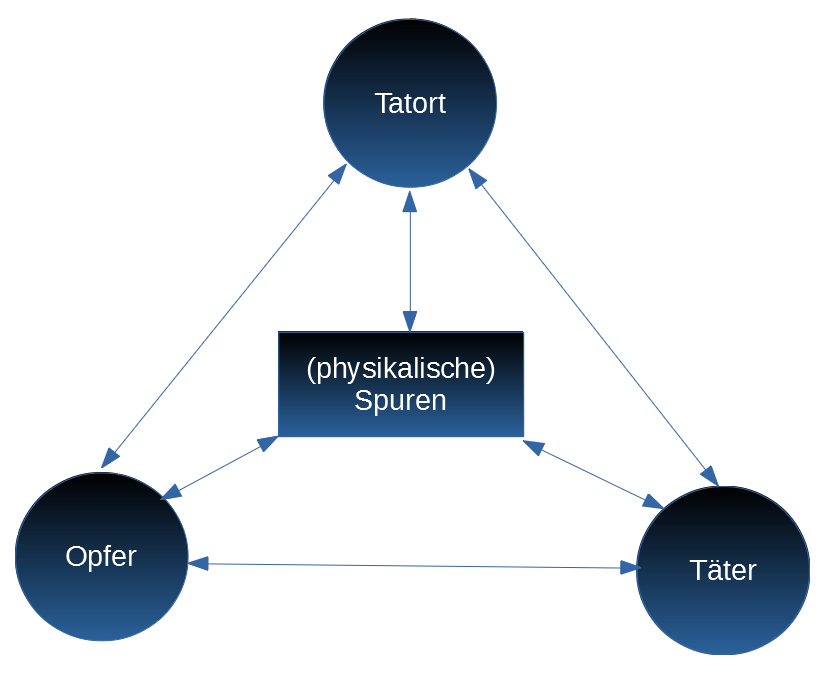

| 21:24, 2. Aug. 2019 | Locardsches Prinzip.png (Datei) |  |

46 KB | St181283 | 1 | |

| 17:07, 4. Aug. 2019 | Bosch Hammerle Weingart Schoenlein.pdf (Datei) | 2,86 MB | Etduen | IT-Forensische Analyse und Auswertung eines NASServer unter Verwendung von Sleuthkit, Hochschule Wismar, Projektarbeit | 1 | |

| 17:14, 4. Aug. 2019 | Kutzner Utzig Koehler.pdf (Datei) | 5,97 MB | Etduen | Malware-Spurensuche im Arbeitsspeicher unter Verwendung des Analyse-Instruments Rekall, Projektarbeit, Hochschule Wismar | 1 | |

| 19:55, 7. Aug. 2019 | Praktikumsbericht IR ZKS.pdf (Datei) | 2,19 MB | Etduen | Praktikumsbericht Auslesen Freundesliste bei Facebook | 1 | |

| 20:03, 7. Aug. 2019 | Schmugglerhandy Keller Mike Zinke.pdf (Datei) | 11,49 MB | Etduen | IT-Forensische Auswertung eines Schmugglerhandys, Projektarbeit, Hochschule Wismar | 1 | |

| 09:56, 11. Aug. 2019 | Praktikumsbericht FFM7.pdf (Datei) | 2,6 MB | Etduen | Forensik-Projekt, Hochschule Wismar | 1 | |

| 20:22, 13. Aug. 2019 | Praktikumsbericht MUE3.pdf (Datei) | 7,48 MB | Etduen | Forensik-Praktikum Hochschschule Wismar | 1 | |

| 20:46, 14. Aug. 2019 | PThoma.pdf (Datei) | 7,26 MB | Etduen | Master Thesis Patrick Thoma | 1 | |

| 11:25, 17. Aug. 2019 | MT-Beuermann.pdf (Datei) | 10,66 MB | Etduen | Anwendung bioinformatischer Methoden zur Datensuche in der IT-Forensik, Master Thesis, Hochschule Wismar | 1 | |

| 11:27, 19. Aug. 2019 | Praktikumsbericht FFM1.pdf (Datei) | 8,19 MB | Etduen | BADGUY, Praktikumsbericht, Hochschule Wismar | 1 | |

| 11:49, 19. Aug. 2019 | Praktikumsbericht FFM4.pdf (Datei) | 4,29 MB | Etduen | Kompromittierung eines Systems, Praktikumsbericht, Hochschule Wismar | 1 | |

| 11:54, 19. Aug. 2019 | Praktikumsbericht HH3.pdf (Datei) | 1,22 MB | Etduen | Servervorfall, Praktikumsbericht, Hochschule Wismar | 1 | |

| 12:19, 19. Aug. 2019 | Praktikumsbericht HH11.pdf (Datei) | 11,37 MB | Etduen | Sicherheitsvorfall bei Alfresco, Praktikumsbericht, Hochschule Wismar | 1 | |

| 12:23, 19. Aug. 2019 | Praktikumsbericht MUE7.pdf (Datei) | 3,76 MB | Etduen | 1 | ||

| 12:30, 19. Aug. 2019 | Praktikumsbericht MUE11.pdf (Datei) | 5,5 MB | Etduen | Datendiebstahl, Projektbericht Hochschule Wismar | 1 | |

| 12:36, 19. Aug. 2019 | Praktikumsbericht HH08.pdf (Datei) | 3,66 MB | Etduen | WLAN-Hack, Praktikumsbericht Hochschule Wismar | 1 | |

| 12:48, 19. Aug. 2019 | Praktikumsbericht HH9.pdf (Datei) | 6,08 MB | Etduen | Praktikumsbericht Hochschule Wismar | 1 | |

| 12:51, 19. Aug. 2019 | Praktikumsbericht HH8.pdf (Datei) | 3,66 MB | Etduen | Praktikumsbericht, Hochschule Wismar | 1 | |

| 16:48, 22. Aug. 2019 | Praktikumsbericht HH2.pdf (Datei) | 22,93 MB | Etduen | Verbreitung illegaler Bilder, Praktikumsbericht, Hochschule Wismar | 1 | |

| 09:21, 26. Aug. 2019 | Noll Detlev.pdf (Datei) | 2,41 MB | Etduen | Untersuchungen zum Einsatz von Blockchain Technologien für das Internet der Dinge, Master Thesis, Hochschule Wismar | 1 | |

| 20:00, 30. Aug. 2019 | BT SQL Injection.pdf (Datei) | 3,4 MB | Etduen | SQL Injektion, Bachelor Thesis, Hochschule Wismar | 1 | |

| 09:58, 19. Sep. 2019 | Mulazzani AktuelleHerausforderungenin 2009.pdf (Datei) | 117 KB | Etduen | Mulazzani_AktuelleHerausforderungenin_2009 | 1 | |

| 11:25, 19. Sep. 2019 | 363.pdf (Datei) | 96 KB | Etduen | InnoDB DatenbankForensikRekonstruktionvonAbfragen über Datenbank-interneLogfiles | 1 | |

| 09:48, 25. Sep. 2019 | MT Stemplewitz.pdf (Datei) | 11,89 MB | Etduen | Konzeption von IT-Sicherheitskriterien für vernetzte Endgeräte | 1 | |

| 12:47, 25. Sep. 2019 | MT-Schueller.pdf (Datei) | 3,42 MB | Etduen | memory forensics | 1 | |

| 20:50, 6. Okt. 2019 | MT SiebersRobin.pdf (Datei) | 2,12 MB | Etduen | Vergleich Alexa, Google Home, Siri hinsichtlich Sicherheistaspekten | 1 | |

| 21:36, 11. Okt. 2019 | MT-Sebastian-Pflaum.pdf (Datei) | 4,68 MB | Etduen | Schwachstellenanalyse von Funkprotokollen am Beispiel von Smart Home Anwendungen | 1 | |

| 10:52, 14. Okt. 2019 | MT Feridun Temizkan.pdf (Datei) | 4,36 MB | Etduen | KRYPTOGRAPHISCHE LÖSUNGEN IM UMFELD VON QUANTENCOMPUTERN | 1 | |

| 16:22, 25. Okt. 2019 | MT Virginia Dei.pdf (Datei) | 3,03 MB | Etduen | Social Bots | 1 | |

| 22:13, 29. Okt. 2019 | BT-SBrendel.pdf (Datei) | 1,71 MB | Etduen | Möglichkeiten und Grenzen der Blockchain-Technologie am Beispiel einer GoBD-konformen E-Mail-Archivierung | 1 | |

| 10:28, 24. Nov. 2019 | BT Anika Joeschke.pdf (Datei) | 5,6 MB | Etduen | Sicherheitsanalyse von Android-Applikationen | 1 | |

| 10:28, 24. Nov. 2019 | MT Marc Krueger.pdf (Datei) | 804 KB | Etduen | VERGLEICH VON KRYPTOWÄHRUNGEN ANHAND VON TRANSPARENZ, ANONYMITÄT, DISRUPTION, DEZENTRALITÄT UND SICHERHEIT | 1 | |

| 10:49, 27. Nov. 2019 | MT SZastrow.pdf (Datei) | 13,25 MB | Etduen | Identity and Access Management | 1 | |

| 09:42, 4. Dez. 2019 | BT Kirsten BayerGersmann.pdf (Datei) | 1,66 MB | Etduen | Rechtliche und Sicherheitstechnische Anforderungen an die digitaoe Infrastruktur von Hotelbetrieben (Smart-Hotels) in Mecklenburg-Vorpommern (Deutschland) | 1 | |

| 23:20, 5. Dez. 2019 | Bdsg 2018.pdf (Datei) | 506 KB | Etduen | Bundesdatenschutzgesetz BDSG | 1 | |

| 20:10, 11. Dez. 2019 | BT Julian Kubasch.pdf (Datei) | 1,61 MB | Etduen | Extraktion von Zugangsdaten aus dem Arbeitsspeicher – Einfluss von Nutzeraktionen und Art der Sicherung | 1 | |

| 17:04, 20. Dez. 2019 | Handout Wurzler und Blank Forensik.pdf (Datei) | 175 KB | Etduen | Gutachten in der IT-Forensik | 1 | |

| 17:05, 20. Dez. 2019 | Verteidigung Wurzler Blank.pdf (Datei) | 2,04 MB | Etduen | Gutachten in der IT-Forensik | 1 | |

| 20:44, 4. Jan. 2020 | Zenmap.png (Datei) |  |

287 KB | St171226 | 1 | |

| 11:16, 20. Jan. 2020 | Paul Brandt.pdf (Datei) | 1,36 MB | Etduen | Fornesische Datenanalyse: Steganografie - Verschleierter Datendiebstahl | 1 | |

| 18:58, 24. Jan. 2020 | MT FelixWanner.pdf (Datei) | 4,52 MB | Etduen | Aufklärung doloser Handlungen - Innentätern auf der Spur Erweiterungsmöglichkeiten der Post-Mortem-Forensik zur schnelleren Aufklärung von Vorfällen | 1 | |

| 15:36, 25. Jan. 2020 | Broken authentication.jpg (Datei) |  |

35 KB | St171321 | 1 | |

| 08:00, 28. Jan. 2020 | MT TimBrust.pdf (Datei) | 6,28 MB | Etduen | authentication, multi-factor authentication, mfa, two-factor authentication, 2fa, fido, web authentication api, webauth, webauthn, web-authentication | 1 | |

| 11:17, 4. Feb. 2020 | Praktikumsbericht HH1.pdf (Datei) | 2,25 MB | St181196 | 2 | ||

| 13:15, 7. Feb. 2020 | Keller Zinke.pdf (Datei) | 8,29 MB | Etduen | Linux-Forensik Handy | 1 | |

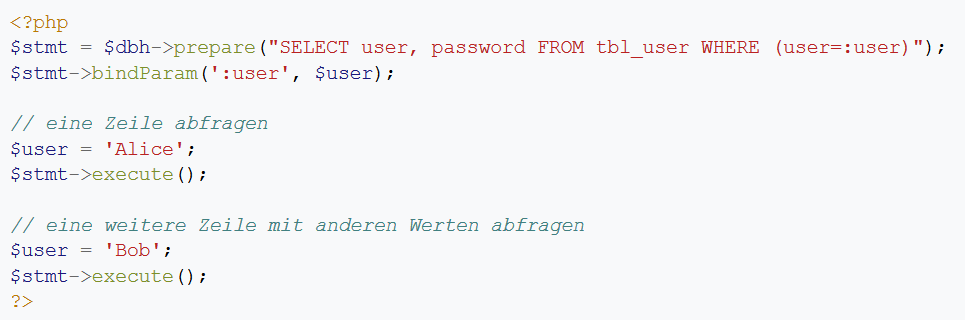

| 18:14, 11. Feb. 2020 | Prepared Statement Beispiel.png (Datei) |  |

16 KB | St170932 | 2 | |

| 12:27, 15. Feb. 2020 | Target.png (Datei) |  |

83 KB | St172572 | 1 | |

| 13:30, 15. Feb. 2020 | Nmap Syntax.png (Datei) | 34 KB | St170988 | 1 |